09 - Alta Disponibilidade

Configuração do Ethernet OAM

Sobre o Ethernet OAM

O OAM (Operation, Administration, and Maintenance) da Ethernet é uma ferramenta que monitora o status do link da Camada 2 e aborda problemas comuns relacionados ao link na "última milha". O Ethernet OAM aprimora o gerenciamento e a manutenção da Ethernet. Você pode usá-lo para monitorar o status do link ponto a ponto entre dois dispositivos conectados diretamente.

Principais funções do Ethernet OAM

O Ethernet OAM oferece as seguintes funções:

- Monitoramento do desempenho do link - monitora os índices de desempenho de um link, incluindo perda de pacotes, atraso e jitter, e coleta estatísticas de tráfego de vários tipos.

- Detecção de falhas e alarme - Verifica a conectividade de um link enviando unidades de dados do protocolo OAM (OAMPDUs) e informa aos administradores da rede quando ocorre um erro no link.

- Loopback remoto - Verifica a qualidade do link e localiza erros de link por meio de looping back de OAMPDUs.

Ethernet OAMPDUs

O Ethernet OAM opera na camada de link de dados. O Ethernet OAM informa o status do link por meio da troca periódica de OAMPDUs entre dispositivos, para que o administrador possa gerenciar a rede com eficiência.

Os OAMPDUs Ethernet incluem os seguintes tipos mostrados na Tabela 1.

Tabela 1 Funções de diferentes tipos de OAMPDUs

| Tipo de OAMPDU | Função |

| Informações OAMPDU | Usado para transmitir informações de estado de uma entidade Ethernet OAM, incluindo informações sobre o dispositivo local e dispositivos remotos e informações personalizadas, para a entidade Ethernet OAM remota e manter conexões OAM. |

| OAMPDU de notificação de evento | Usado pelo monitoramento de links para notificar a entidade OAM remota quando ela detecta problemas no link intermediário. |

| OAMPDU de controle de loopback | Usado para controle de loopback remoto. Ao inserir as informações usadas para ativar/desativar o loopback em uma OAMPDU de controle de loopback, é possível ativar/desativar o loopback em uma entidade OAM remota. |

OBSERVAÇÃO:

Ao longo deste documento, uma porta habilitada para Ethernet OAM é chamada de entidade Ethernet OAM ou entidade OAM.

Como funciona o Ethernet OAM

Esta seção descreve os procedimentos de trabalho do Ethernet OAM.

Estabelecimento de conexão Ethernet OAM

O estabelecimento da conexão OAM também é conhecido como fase de descoberta, em que uma entidade Ethernet OAM descobre a entidade OAM remota para estabelecer uma sessão.

Nessa fase, duas entidades OAM conectadas trocam OAMPDUs de informações para anunciar suas configurações e recursos de OAM uma à outra para comparação. Se as configurações de Loopback, detecção de link e evento de link forem iguais, as entidades OAM estabelecerão uma conexão OAM.

Uma entidade OAM opera no modo ativo ou no modo passivo. As entidades OAM no modo ativo iniciam as conexões OAM, e as entidades OAM no modo passivo aguardam e respondem às solicitações de conexão OAM. Para configurar uma conexão OAM entre duas entidades OAM, você deve definir pelo menos uma entidade para operar no modo ativo.

A Tabela 2 mostra as ações que um dispositivo pode executar em diferentes modos.

Tabela 2 Modo Ethernet OAM ativo e modo Ethernet OAM passivo

| Item | Modo Ethernet OAM ativo | Modo OAM de Ethernet passiva |

| Iniciando a descoberta de OAM | Disponível | Não disponível |

| Resposta à descoberta de OAM | Disponível | Disponível |

| Transmissão de informações OAMPDUs | Disponível | Disponível |

| Transmissão de OAMPDUs de notificação de eventos | Disponível | Disponível |

| Transmissão de OAMPDUs de informações sem nenhum TLV | Disponível | Disponível |

| Transmissão de OAMPDUs de controle de loopback | Disponível | Não disponível |

| Resposta a OAMPDUs de controle de loopback | Disponível | Disponível |

Depois que uma conexão Ethernet OAM é estabelecida, as entidades Ethernet OAM trocam OAMPDUs de informações no intervalo de transmissão do pacote de handshake para detectar a disponibilidade da conexão Ethernet OAM. Se uma entidade Ethernet OAM não receber nenhuma OAMPDU de informações dentro do tempo limite de conexão Ethernet OAM, a conexão Ethernet OAM será considerada desconectada.

Monitoramento de links

A detecção de erros em uma Ethernet é difícil, especialmente quando a conexão física na rede não está desconectada, mas o desempenho da rede está se degradando gradualmente.

O monitoramento de links detecta falhas de links em vários ambientes. As entidades Ethernet OAM monitoram o status do link por meio da troca de OAMPDUs de notificação de eventos. Ao detectar um dos eventos de erro de link listados na Tabela 3, uma entidade OAM envia um OAMPDU de notificação de evento para sua entidade OAM par. O administrador da rede pode acompanhar as alterações de status da rede recuperando o registro.

Tabela 3 Eventos de erro de link do Ethernet OAM

| Eventos de link Ethernet OAM | Descrição |

| Evento de quadro com erro | Um evento de quadro com erro ocorre quando o número de quadros com erro detectados na janela de detecção (intervalo de detecção especificado) excede o limite predefinido. |

| Evento de período de quadro com erro | Um evento de período de quadro com erro ocorre quando o número de erros de quadro na janela de detecção (número especificado de quadros recebidos) excede o limite predefinido. |

| Evento de segundos de quadros com erro | Um evento de segundos de quadro com erro ocorre quando o número de segundos de quadro com erro (o segundo em que um quadro com erro aparece é chamado de segundo de quadro com erro) detectado em uma porta na janela de detecção (intervalo de detecção especificado) atinge o limite predefinido. |

Detecção remota de falhas

As informações OAMPDUs são trocadas periodicamente entre as entidades Ethernet OAM em conexões OAM estabelecidas. Quando o tráfego é interrompido devido à falha ou indisponibilidade do dispositivo, a entidade Ethernet OAM na extremidade defeituosa envia informações de erro ao seu par. A entidade Ethernet OAM usa o campo de sinalização em Information OAMPDUs para indicar as informações de erro (qualquer tipo de evento de link crítico, conforme mostrado na Tabela 4). É possível usar as informações de registro para rastrear o status do link em andamento e solucionar prontamente os problemas .

Tabela 4 Eventos críticos do link

| Tipo | Descrição | Frequências de transmissão de OAMPDU |

| Falha no link | O sinal do link de par foi perdido. | Uma vez por segundo. |

| Suspiro de morte | Ocorreu uma falha inesperada, como falta de energia. | Sem parar. |

| Evento crítico | Ocorreu um evento crítico indeterminado. | Sem parar. |

Loopback remoto

O loopback remoto está disponível somente depois que a conexão Ethernet OAM é estabelecida. Com o loopback remoto ativado, a entidade Ethernet OAM no modo ativo envia OAMPDUs não-OAMP para seu par. Depois de receber esses quadros, o par não os encaminha de acordo com seus endereços de destino. Em vez disso, ele os devolve ao remetente pelo caminho original.

O loopback remoto permite que você verifique o status do link e localize falhas no link. A execução periódica do loopback remoto ajuda a detectar prontamente as falhas da rede. Além disso, a realização do loopback remoto por segmentos de rede ajuda a localizar falhas na rede.

Protocolos e padrões

IEEE 802.3ah, Carrier Sense Multiple Access with Collision Detection (CSMA/CD), Método de acesso e especificações da camada física

Restrições e diretrizes: Configuração do Ethernet OAM

O suporte do dispositivo para o envio e recebimento de OAMPDUs de informações com eventos de link críticos é o seguinte:

- Pode receber OAMPDUs de informações com os eventos de link críticos listados na Tabela 4.

- Pode enviar OAMPDUs de informação com eventos de falha de link.

- Pode enviar OAMPDUs de informações com eventos Dying Gasp quando o dispositivo é reinicializado ou quando as portas relevantes são desligadas manualmente. As portas IRF físicas, no entanto, não podem enviar esse tipo de OAMPDUs.

- Não é possível enviar OAMPDUs de informações com eventos críticos.

Visão geral das tarefas do Ethernet OAM

Para configurar o Ethernet OAM, execute as seguintes tarefas:

- Configuração das funções básicas do Ethernet OAM

- (Opcional.) Configuração dos temporizadores de detecção de conexão Ethernet OAM

- (Opcional.) Configuração da detecção de eventos de link

- Configuração da detecção de eventos de símbolos errados

- Configuração da detecção de eventos de quadros com erro

- Configuração da detecção de eventos de período de quadros com erro

- Configuração da detecção de eventos de segundos de quadros com erro

- (Opcional.) Configuração da ação que uma porta executa após receber um evento Ethernet OAM da extremidade remota

- (Opcional.) Configuração do loopback remoto do Ethernet OAM

- Ativação do loopback remoto do Ethernet OAM para uma porta

- Rejeição da solicitação de loopback remoto do Ethernet OAM de uma porta remota

Configuração das funções básicas do Ethernet OAM

Sobre os modos Ethernet OAM

Para configurar uma conexão Ethernet OAM entre duas entidades Ethernet OAM, você deve definir pelo menos uma entidade para operar no modo ativo. Uma entidade Ethernet OAM pode iniciar a conexão OAM somente no modo ativo.

Restrições e diretrizes

Para alterar o modo Ethernet OAM em uma porta habilitada para Ethernet OAM, primeiro desative o Ethernet OAM na porta.

Procedimento

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam mode { active | passive }O padrão é o modo Ethernet OAM ativo.

oam enableO Ethernet OAM é desativado por padrão.

Configuração dos temporizadores de detecção de conexão Ethernet OAM

Sobre os temporizadores de detecção de conexão Ethernet OAM

Depois que uma conexão Ethernet OAM é estabelecida, as entidades Ethernet OAM trocam OAMPDUs de informações no intervalo de transmissão do pacote de handshake para detectar a disponibilidade da conexão Ethernet OAM. Se uma entidade Ethernet OAM não receber nenhuma OAMPDU de informações dentro do tempo limite de conexão Ethernet OAM, a conexão Ethernet OAM será considerada desconectada.

Ao ajustar o intervalo de transmissão do pacote de handshake e o timer de tempo limite da conexão, você pode alterar a resolução do tempo de detecção das conexões Ethernet OAM.

Restrições e diretrizes para a configuração de temporizadores de detecção de conexão Ethernet OAM

Quando você configurar o Ethernet OAM, siga estas restrições e diretrizes:

- Você pode configurar esse comando na visualização do sistema ou da porta. A configuração na visualização do sistema entra em vigor em todas as portas e a configuração na visualização da porta entra em vigor na porta especificada. Para uma porta, a configuração na visualização de porta tem precedência.

- Depois que o cronômetro de tempo limite de uma conexão Ethernet OAM expira, a entidade OAM local envelhece e encerra sua conexão com a entidade OAM par. Para manter as conexões Ethernet OAM estáveis, defina o temporizador de tempo limite da conexão como sendo, no mínimo, cinco vezes o intervalo de transmissão do pacote de handshake .

Configuração global dos temporizadores de detecção de conexão Ethernet OAM

- Entre na visualização do sistema.

System-viewoam global timer hello intervalO padrão é 1000 milissegundos.

oam global timer keepalive intervalO padrão é 5000 milissegundos.

Configuração dos temporizadores de detecção de conexão Ethernet OAM em uma porta

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam timer hello intervalPor padrão, uma interface usa o valor configurado globalmente.

oam timer keepalive intervalPor padrão, uma interface usa o valor configurado globalmente.

Configuração da detecção de eventos de símbolos errados

Restrições e diretrizes para configurar a detecção de eventos de símbolo com erro

Você pode configurar essa função na visualização do sistema ou da porta. A configuração na visualização do sistema entra em vigor em todas as portas, e a configuração na visualização da porta entra em vigor na porta especificada. Para uma porta, a configuração na visualização de porta tem precedência.

Configuração global da detecção de eventos de símbolos errados

- Entre na visualização do sistema.

System-viewoam global errored-symbol-period window window-valuePor padrão, a janela de detecção de eventos de símbolos com erro é 100000000.

oam global errored-symbol-period threshold threshold-valuePor padrão, o limite de acionamento do evento de símbolo com erro é 1.

Configuração da detecção de eventos de símbolos errados em uma porta

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam errored-symbol-period window window-valuePor padrão, uma interface usa o valor configurado globalmente.

oam errored-symbol-period threshold threshold-valuePor padrão, uma interface usa o valor configurado globalmente.

Configuração da detecção de eventos de quadros com erro

Restrições e diretrizes para configurar a detecção de eventos de quadros com erro

Você pode configurar essa função na visualização do sistema ou da porta. A configuração na visualização do sistema entra em vigor em todas as portas, e a configuração na visualização da porta entra em vigor na porta especificada. Para uma porta, a configuração na visualização de porta tem precedência.

Configuração global da detecção de eventos de quadros com erro

- Entre na visualização do sistema.

System-viewoam global errored-frame window window-valuePor padrão, a janela de detecção de eventos de quadro com erro é de 1.000 milissegundos.

oam global errored-frame threshold threshold-valuePor padrão, o limite de disparo do evento de quadro com erro é 1.

Configuração da detecção de eventos de quadros com erro em uma porta

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam errored-frame window window-valuePor padrão, uma interface usa o valor configurado globalmente.

oam errored-frame threshold threshold-valuePor padrão, uma interface usa o valor configurado globalmente.

Configuração da detecção de eventos de período de quadros com erro

Restrições e diretrizes para configurar a detecção de eventos de período de quadros com erro

Você pode configurar essa função na visualização do sistema ou da porta. A configuração na visualização do sistema entra em vigor em todas as portas, e a configuração na visualização da porta entra em vigor na porta especificada. Para uma porta, a configuração na visualização de porta tem precedência.

Configuração global da detecção de eventos de período de quadros com erro

- Entre na visualização do sistema.

System-viewoam global errored-frame-period window window-valuePor padrão, a janela de detecção de eventos de período de quadro com erro é 10000000.

oam global errored-frame-period threshold threshold-valuePor padrão, o limite de acionamento do evento de período de quadro com erro é 1.

Configuração da detecção de eventos de período de quadros com erro em uma porta

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam errored-frame-period window window-valuePor padrão, uma interface usa o valor configurado globalmente.

oam errored-frame-period threshold threshold-valuePor padrão, uma interface usa o valor configurado globalmente.

Configuração da detecção de eventos de segundos de quadros com erro

Restrições e diretrizes para configurar a detecção de eventos de segundos de quadros com erro

- Você pode configurar essa função na visualização do sistema ou da porta. A configuração na visualização do sistema entra em vigor em todas as portas, e a configuração na visualização da porta entra em vigor na porta especificada. Para uma porta, a configuração na visualização de porta tem precedência.

- Certifique-se de que o limite de disparo de segundos de quadro com erro seja menor do que a janela de detecção de segundos de quadro com erro. Caso contrário, nenhum evento de segundos de quadro com erro poderá ser gerado.

Configuração global da detecção de eventos de segundos de quadros com erro

- Entre na visualização do sistema.

System-viewoam global errored-frame-seconds window window-valuePor padrão, a janela de detecção de eventos de segundos de quadro com erro é de 60000 milissegundos.

oam global errored-frame-seconds threshold threshold-valuePor padrão, o limite de acionamento do evento de segundos de quadro com erro é 1.

Configuração da detecção de eventos de segundos de quadros com erro em uma porta

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam errored-frame-seconds window window-valuePor padrão, uma interface usa o valor configurado globalmente.

oam errored-frame-seconds threshold threshold-valuePor padrão, uma interface usa o valor configurado globalmente.

Configuração da ação que uma porta executa após receber um evento Ethernet OAM da extremidade remota

Sobre esse recurso

Esse recurso permite que uma porta registre eventos e encerre automaticamente a conexão OAM e defina o estado do link como inativo.

Procedimento

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam remote-failure { connection-expired | critical-event | dying-gasp | link-fault } action error-link-downPor padrão, a porta registra apenas o evento Ethernet OAM que recebe da extremidade remota.

Ativação do loopback remoto do Ethernet OAM para uma porta

Use esse recurso com cautela, pois a ativação do loopback remoto do Ethernet OAM afeta outros serviços.

Sobre o loopback remoto do Ethernet OAM

Quando você ativa o loopback remoto do Ethernet OAM em uma porta, a porta envia OAMPDUs de controle de loopback para uma porta remota. Depois de receber os OAMPDUs de controle de loopback, a porta remota entra no estado de loopback. Em seguida, a porta remota retorna todos os pacotes enviados da porta local, exceto os OAMPDUs. Ao observar quantos desses pacotes retornam, você pode calcular a taxa de perda de pacotes no link e avaliar o desempenho do link.

Restrições e diretrizes para ativar o loopback remoto do Ethernet OAM

- O loopback remoto do Ethernet OAM está disponível somente após o estabelecimento da conexão Ethernet OAM. Ele pode ser executado somente por entidades Ethernet OAM que operam no modo Ethernet OAM ativo.

- O loopback remoto está disponível somente em links full-duplex que suportam loopback remoto em ambas as extremidades.

- O loopback remoto do Ethernet OAM deve ser suportado tanto pela porta remota quanto pela porta de envio.

- A ativação do loopback remoto do Ethernet OAM interrompe as comunicações de dados. Depois que o loopback remoto do Ethernet OAM for desativado, todas as portas envolvidas serão desativadas e, em seguida, ativadas. O loopback remoto do Ethernet OAM pode ser desativado por qualquer um dos seguintes eventos:

- Desativação do Ethernet OAM.

- Desativação do loopback remoto do Ethernet OAM.

- Tempo limite da conexão Ethernet OAM.

- A ativação do teste de loopback interno em uma porta no teste de loopback remoto pode encerrar o teste de loopback remoto. Para obter mais informações sobre o teste de loopback, consulte o Layer 2-LAN Switching Configuration Guide.

- É possível ativar o loopback remoto do Ethernet OAM em uma porta específica na visualização do usuário, na visualização do sistema ou na visualização da porta Ethernet. Os efeitos da configuração são os mesmos.

Ativação do loopback remoto do Ethernet OAM para uma porta na visualização do sistema

- (Opcional.) Entre na visualização do sistema.

System-viewTambém é possível executar essa tarefa na visualização do usuário.

oam remote-loopback start interface interface-type interface-numberPor padrão, o loopback remoto do Ethernet OAM está desativado.

Ativação do loopback remoto do Ethernet OAM para uma porta na visualização da interface

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam remote-loopback startPor padrão, o loopback remoto do Ethernet OAM está desativado.

Rejeição da solicitação de loopback remoto do Ethernet OAM de uma porta remota

Sobre esse recurso

O recurso de loopback remoto do Ethernet OAM afeta outros serviços. Para resolver esse problema, você pode desativar uma porta para que ela não seja controlada pelos OAMPDUs de controle de loopback enviados por uma porta remota. A porta local rejeita, então, a solicitação de loopback remoto do Ethernet OAM da porta remota.

Restrições e diretrizes

Esse recurso não afeta o teste de loopback remoto em andamento na porta. Ele entra em vigor quando o próximo loopback remoto é iniciado na porta.

Procedimento

- Entre na visualização do sistema.

System-viewinterface interface-type interface-numberoam remote-loopback reject-requestPor padrão, uma porta não rejeita a solicitação de loopback remoto do Ethernet OAM de uma porta remota.

Comandos de exibição e manutenção para Ethernet OAM

Execute comandos de exibição em qualquer visualização e redefina comandos na visualização do usuário:

| Tarefa | Comando |

| Exibir informações sobre uma conexão Ethernet OAM. | display oam { local | remoto } [ interface interface-type interface-number ] |

| Exibir a configuração do Ethernet OAM. | display oam configuration [ interface interface-type interface-number ] |

| Exibir as estatísticas de eventos críticos após o estabelecimento de uma conexão Ethernet OAM. | display oam critical-event [ interface interface-type interface-number ] |

| Exibir as estatísticas dos eventos de erro de link do Ethernet OAM após o estabelecimento de uma conexão Ethernet OAM. | display oam link-event { local | remote } [ interface interface-type interface-number ] |

| Limpar estatísticas de pacotes Ethernet OAM e eventos de erro de link Ethernet OAM. | reset oam [ interface interface-type interface-number ] |

Exemplos de configuração do Ethernet OAM

Exemplo: Configuração do Ethernet OAM

Configuração de rede

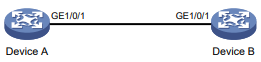

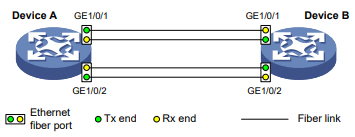

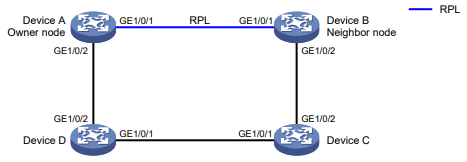

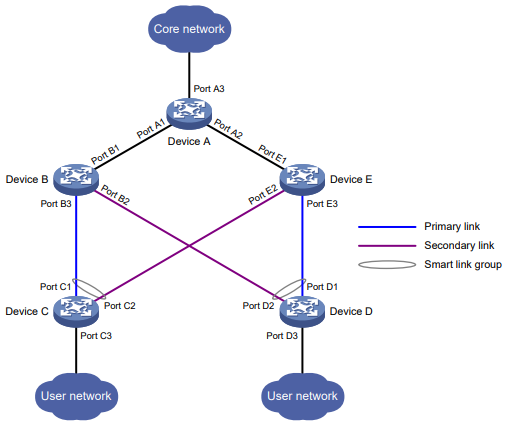

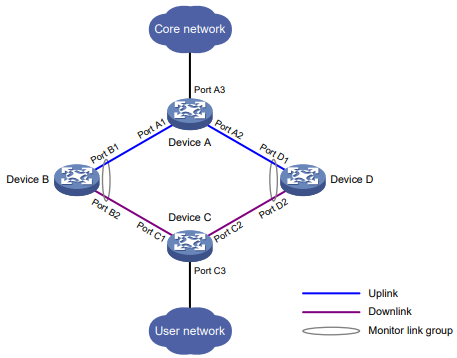

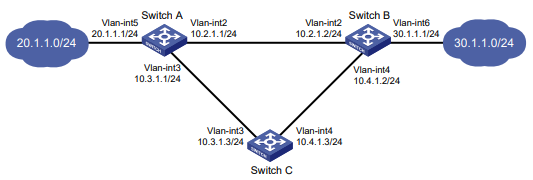

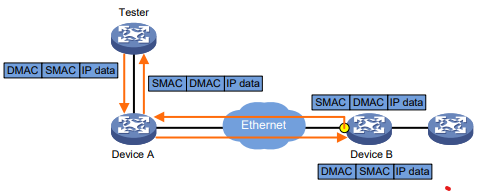

Na rede mostrada na Figura 1, execute as seguintes operações:

- Habilite o Ethernet OAM no Dispositivo A e no Dispositivo B para detectar automaticamente erros de link entre os dois dispositivos

- Determine o desempenho do link entre o Dispositivo A e o Dispositivo B coletando estatísticas sobre os quadros de erro recebidos pelo Dispositivo A

Figura 1 Diagrama de rede

Procedimento

- Configure o dispositivo A:

# Configure a GigabitEthernet 1/0/1 para operar no modo Ethernet OAM ativo e habilite o Ethernet OAM para ela.

<DeviceA> system-view

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] oam mode active

[DeviceA-GigabitEthernet1/0/1] oam enable# Defina a janela de detecção de eventos de quadros com erro para 20.000 milissegundos e defina o limite de disparo de eventos de quadros com erro para 10.

[DeviceA-GigabitEthernet1/0/1] oam errored-frame window 200

[DeviceA-GigabitEthernet1/0/1] oam errored-frame threshold 10

[DeviceA-GigabitEthernet1/0/1] quit# Configure a GigabitEthernet 1/0/1 para operar no modo Ethernet OAM passivo (o padrão) e habilite o Ethernet OAM para ela.

<DeviceB> system-view

[DeviceB] interface gigabitethernet 1/0/1

[DeviceB-GigabitEthernet1/0/1] oam mode passive

[DeviceB-GigabitEthernet1/0/1] oam enable

[DeviceB-GigabitEthernet1/0/1] quitVerificação da configuração

Use o comando display oam critical-event para exibir as estatísticas dos eventos de link crítico do Ethernet OAM. Por exemplo:

# Exibir as estatísticas dos eventos de link crítico do Ethernet OAM em todas as portas do Dispositivo A.

[DeviceA] display oam critical-event

-----------[GigabitEthernet1/0/1] -----------

Local link status : UP

Event statistics

Link fault : Not occurred

Dying gasp : Not occurred

Critical event : Not occurredA saída mostra que não ocorreu nenhum evento de link crítico no link entre o Dispositivo A e o Dispositivo B.

Use o comando display oam link-event para exibir as estatísticas dos eventos de link Ethernet OAM. Por exemplo:

# Exibir estatísticas de eventos de link Ethernet OAM da extremidade local do Dispositivo A.

[DeviceA] display oam link-event local

------------ [GigabitEthernet1/0/1] -----------

Link status: UP

OAM local errored frame event

Event time stamp : 5789 x 100 milliseconds

Errored frame window : 200 x 100 milliseconds

Errored frame threshold : 10 error frames

Errored frame : 13 error frames

Error running total : 350 error frames

Event running total : 17 eventsO resultado mostra o seguinte:

- Ocorreram 350 erros depois que o Ethernet OAM foi ativado no Dispositivo A.

- 17 erros foram causados por quadros de erro.

- O link é instável.

Configuração de CFD

Sobre o CFD

O Connectivity Fault Detection (CFD), que está em conformidade com o IEEE 802.1ag Connectivity Fault Management (CFM) e o ITU-T Y.1731, é um mecanismo OAM de camada de link por VLAN de ponta a ponta. O CFD é usado para detecção de conectividade de link, verificação de falhas e localização de falhas.

Conceitos básicos de CFD

Domínio de manutenção

Um domínio de manutenção (MD) define a rede ou parte da rede em que o CFD desempenha sua função. Um MD é identificado por seu nome MD.

Associação de manutenção

Uma associação de manutenção (MA) é uma parte de um MD. É possível configurar várias MAs em um MD, conforme necessário. Uma AM é identificada pelo nome do MD + nome da AM.

Um MA atende à VLAN especificada ou a nenhuma VLAN. Uma MA que atende a uma VLAN é considerada portadora do atributo VLAN. Uma MA que não atende a nenhuma VLAN é considerada como não portadora de nenhum atributo de VLAN.

Ponto de manutenção

Um MP é configurado em uma porta e pertence a um MA. Os MPs incluem os seguintes tipos: pontos finais de associação de manutenção (MEPs) e pontos intermediários de associação de manutenção (MIPs).

Os MEPs definem o limite do MA. Cada MEP é identificado por uma ID de MEP. Os MEPs incluem MEPs voltados para o interior e MEPs voltados para o exterior:

- Um MEP voltado para o exterior envia pacotes para sua porta de host.

- Um MEP voltado para dentro não envia pacotes para sua porta de host. Em vez disso, ele envia pacotes para outras portas do dispositivo.

Um MIP é interno a um MA. Ele não pode enviar pacotes CFD ativamente, mas pode manipular e responder a pacotes CFD. Os MIPs são criados automaticamente pelo dispositivo. Ao cooperar com os MEPs, um MIP pode executar uma função semelhante ao ping e ao traceroute.

Lista MEP

Uma lista de MEPs é um conjunto de MEPs locais que podem ser configurados e os MEPs remotos a serem monitorados no mesmo MA. Ela lista todos os MEPs configurados em diferentes dispositivos no mesmo MA. Todos os MEPs têm IDs de MEP exclusivos. Quando um MEP recebe de um dispositivo remoto uma mensagem de verificação de continuidade (CCM) com uma ID de MEP que não está na lista de MEPs do MA, ele descarta a mensagem.

O dispositivo local deve enviar mensagens CCM com os bits de sinalização Remote Defect Indication (RDI). Caso contrário, o dispositivo par não poderá detectar determinadas falhas. Quando um MEP local não tiver aprendido todos os MEPs remotos na lista de MEPs, os MEPs no MA poderão não conter os bits de sinalização RDI nos CCMs.

Níveis de CFD

Níveis de MD

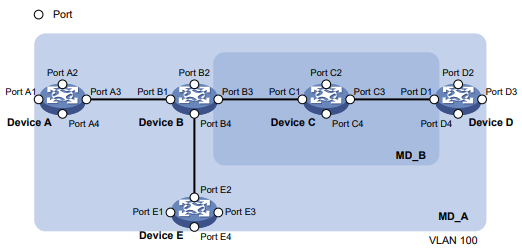

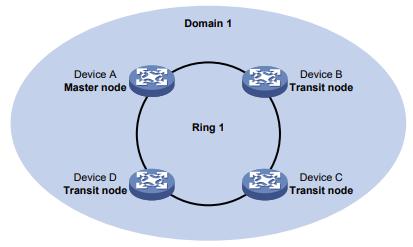

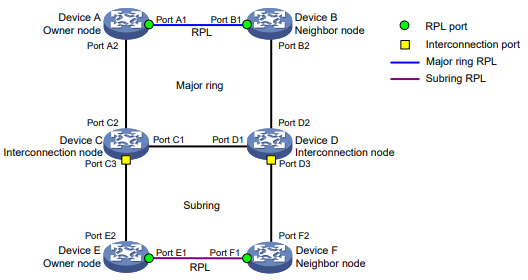

Para localizar as falhas com precisão, o CFD introduz oito níveis (de 0 a 7) nos MDs. Quanto maior o número, mais alto o nível e maior a área coberta. Os domínios podem se tocar ou se aninhar (se o domínio externo tiver um nível mais alto do que o aninhado), mas não podem se cruzar ou se sobrepor.

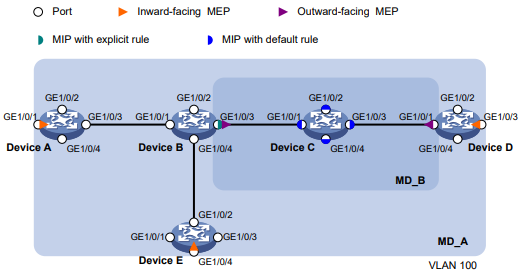

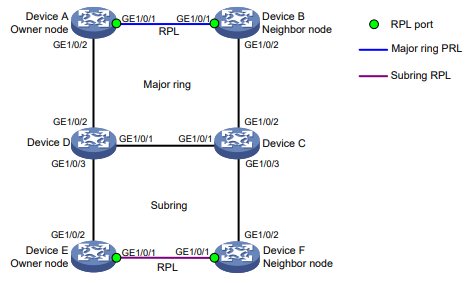

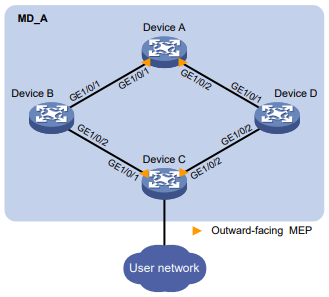

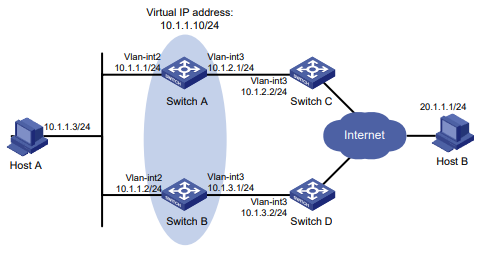

Os níveis de MD facilitam a localização da falha e a tornam mais precisa. Conforme mostrado na Figura 1, o MD_A em azul claro aninha o MD_B em azul escuro. Se uma falha de conectividade for detectada no limite do MD_A, qualquer um dos dispositivos no MD_A, incluindo o Dispositivo A até o Dispositivo E, poderá falhar. Se uma falha de conectividade também for detectada no limite do MD_B, os pontos de falha poderão ser qualquer um dos Dispositivos B até o Dispositivo D. Se os dispositivos no MD_B puderem operar corretamente, pelo menos o Dispositivo C estará operacional.

Figura 1 Dois MDs aninhados

O CFD troca mensagens e executa operações por domínio. Ao planejar corretamente os MDs em uma rede, é possível usar o CFD para localizar rapidamente os pontos de falha.

Níveis MA e MP

O nível de uma MA é igual ao nível do MD ao qual a MA pertence. O nível de um MEP é igual ao nível do MD ao qual o MEP pertence.

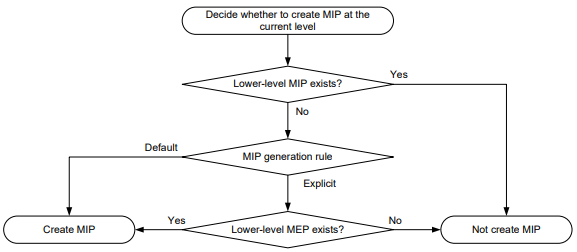

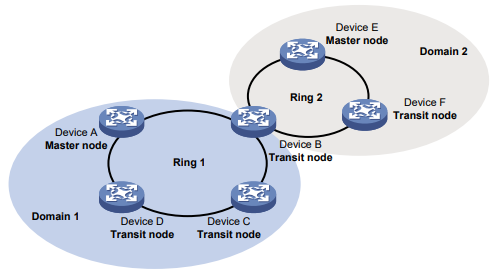

O nível de um MIP é definido por sua regra de geração e pelo MD ao qual o MIP pertence. Os MIPs são gerados em cada porta automaticamente de acordo com as seguintes regras de geração de MIPs:

- Regra padrão - Se não houver nenhum MIP de nível inferior em uma interface, será criado um MIP no nível atual. Um MIP pode ser criado mesmo que nenhum MEP esteja configurado na interface.

- Regra explícita - Se não houver nenhum MIP de nível inferior e houver uma MEP de nível inferior em uma interface, será criado um MIP no nível atual. Um MIP só poderá ser criado quando um MEP de nível inferior for criado na interface.

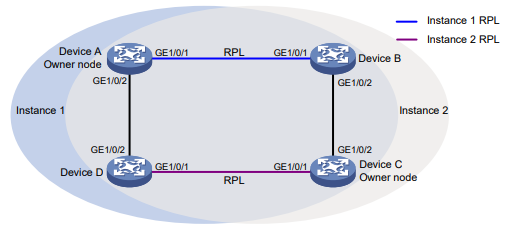

Se uma porta não tiver MIP, o sistema verificará os MAs em cada MD (dos níveis mais baixos aos mais altos) e seguirá o procedimento descrito na Figura 2 para criar ou não MIPs no nível atual.

Figura 2 Procedimento de criação de MIPs

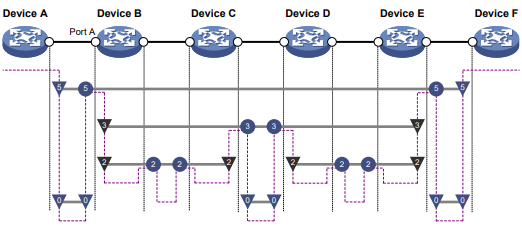

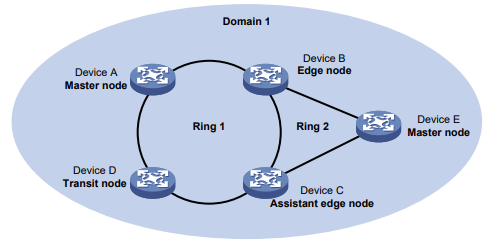

Exemplo de classificação CFD

A Figura 3 demonstra um exemplo de classificação do módulo CFD. Foram projetados quatro níveis de MDs (0, 2, 3 e 5). Quanto maior o número, mais alto o nível e maior a área coberta. Os MPs são configurados nas portas do Dispositivo A até o Dispositivo F. A porta A do Dispositivo B é configurada com os seguintes MPs:

- Um MIP de nível 5.

- Um MEP de nível 3 voltado para o interior.

- Um MEP de nível 2 voltado para o interior.

- Um MEP de nível 0 voltado para o exterior.

Figura 3 Exemplo de classificação CFD

Processamento de pacotes de MPs

Para um MA com atributo de VLAN, os MPs do MA enviam pacotes somente na VLAN que o MA atende. O nível de pacotes enviados por um MP é igual ao nível do MD ao qual o MP pertence.

Para um MA que não carrega o atributo VLAN, os MPs do MA só podem ser MEPs voltados para o exterior. O nível dos pacotes enviados por um MEP voltado para o exterior é igual ao nível do MD ao qual o MEP pertence.

Um MEP encaminha pacotes em um nível superior sem nenhum processamento e só processa pacotes de seu nível ou inferior.

Um MIP encaminha pacotes de um nível diferente sem nenhum processamento e processa apenas os pacotes de seu nível .

Funções CFD

As funções do CFD, que são implementadas por meio dos MPs, incluem:

- Verificação de continuidade (CC).

- Loopback (LB).

- Linktrace (LT).

- Sinal de indicação de alarme (AIS).

- Medição de perdas (LM).

- Medição de atraso (DM).

- Test (TST).

Verificação de continuidade

As falhas de conectividade geralmente são causadas por falhas no dispositivo ou erros de configuração. A verificação de continuidade examina a conectividade entre os MEPs. Essa função é implementada por meio do envio periódico de CCMs pelos MEPs. Um CCM enviado por um MEP deve ser recebido por todos os outros MEPs no mesmo MA. Se um MEP não conseguir receber os CCMs dentro de 3,5 vezes o intervalo de envio, o link será considerado defeituoso e um registro será gerado. Quando vários MEPs enviam CCMs ao mesmo tempo, a verificação do link multiponto-para-multiponto é realizada. Os quadros CCM são quadros multicast.

Loopback

Semelhante ao ping na camada IP, o loopback verifica a conectividade entre um dispositivo de origem e um dispositivo de destino. Para implementar essa função, o MEP de origem envia mensagens de loopback (LBMs) para o MEP de destino. Dependendo do fato de o MEP de origem poder receber uma mensagem de resposta de loopback (LBR) do MEP de destino, o estado do link entre os dois pode ser verificado.

Os quadros LBM são quadros multicast e unicast. O dispositivo pode enviar e receber quadros LBM unicast e pode receber quadros LBM multicast, mas não pode enviar quadros LBM multicast. Os quadros LBR são quadros unicast.

Linktrace

O Linktrace é semelhante ao traceroute. Ele identifica o caminho entre o MEP de origem e o MP de destino. O MEP de origem envia as mensagens de linktrace (LTMs) para o MP de destino. Depois de receber as mensagens, o MP de destino e os MIPs pelos quais os quadros LTM passam enviam mensagens de resposta de linktrace (LTRs) para o MEP de origem. Com base nas mensagens de resposta, o MEP de origem pode identificar o caminho até o MP de destino. Os quadros LTM são quadros multicast e os LTRs são quadros unicast.

AIS

A função AIS suprime o número de alarmes de erro relatados pelos MEPs. Se um MEP local não receber nenhum quadro CCM de seu par MEP dentro de 3,5 vezes o intervalo de transmissão CCM, ele começará imediatamente a enviar quadros AIS. Os quadros AIS são enviados periodicamente na direção oposta à dos quadros CCM. Quando o MEP par recebe os quadros AIS, ele suprime os alarmes de erro localmente e continua a enviar os quadros AIS. Se o MEP local receber quadros CCM dentro de 3,5 vezes o tempo de intervalo de transmissão do CCM, ele interrompe o envio de quadros AIS e restaura a função de alarme de erro. Os quadros AIS são quadros multicast.

LM

A função LM mede a perda de quadros em uma determinada direção entre um par de MEPs. O MEP de origem envia mensagens de medição de perda (LMMs) para o MEP de destino. O MEP de destino responde com respostas de medição de perda (LMRs). O MEP de origem calcula o número de quadros perdidos de acordo com os valores do contador dos dois LMRs consecutivos (o LMR atual e o LMR anterior). Os LMMs e LMRs são quadros unicast.

DM

A função DM mede os atrasos de quadro entre dois MEPs, incluindo os seguintes tipos:

- Medição de atraso de quadro unidirecional

- Registra o tempo de recepção.

- Calcula e registra o atraso de transmissão do link e o jitter (variação de atraso) de acordo com o tempo de transmissão e o tempo de recepção.

- Medição de atraso de quadro bidirecional

- Registra o tempo de recepção de DMR.

- Calcula o atraso de transmissão do link e o jitter de acordo com o tempo de recepção do DMR e o tempo de transmissão do DMM.

O MEP de origem envia um quadro de medição de atraso unidirecional (1DM), que contém o tempo de transmissão, para o MEP de destino. Quando o MEP de destino recebe o quadro 1DM, ele faz o seguinte:

O MEP de origem envia uma mensagem de medição de atraso (DMM), que contém o tempo de transmissão, para o MEP de destino. Quando o MEP de destino recebe a DMM, ele responde com uma resposta de medição de atraso (DMR). A DMR contém o tempo de recepção e o tempo de transmissão da DMM e o tempo de transmissão da DMR. Quando o MEP de origem recebe o DMR, ele faz o seguinte:

Os quadros DMM e DMR são quadros unicast.

Os quadros 1DM são quadros unicast.

TST

A função TST testa os erros de bits entre dois MEPs. O MEP de origem envia um quadro TST, que carrega o padrão de teste, como uma sequência de bits pseudo-aleatória (PRBS) ou totalmente zero, para o MEP de destino. Quando o MEP de destino recebe o quadro TST, ele determina os erros de bits calculando e comparando o conteúdo do quadro TST. Os quadros TST são quadros unicast.

EAIS

O EAIS (Ethernet Alarm Indication Signal, sinal de indicação de alarme Ethernet) permite a colaboração entre o status da porta Ethernet e a função AIS. Quando uma porta do dispositivo (não necessariamente um MP) fica inativa, ela imediatamente começa a enviar quadros EAIS periodicamente para suprimir os alarmes de erro. Quando a porta volta a funcionar, ela para imediatamente de enviar quadros EAIS. Quando o MEP recebe os quadros EAIS, ele suprime os alarmes de erro localmente e continua a enviar os quadros EAIS. Se um MEP não receber nenhum quadro EAIS dentro de 3,5 vezes o intervalo de transmissão do quadro EAIS, a falha será considerada eliminada. A porta para de enviar quadros EAIS e restaura a função de alarme de erro. Os quadros EAIS são quadros multicast.

Protocolos e padrões

- IEEE 802.1ag, redes locais com ponte virtual Alteração 5: Gerenciamento de falhas de conectividade

- ITU-T Y.1731, funções e mecanismos OAM para redes baseadas em Ethernet

Restrições e diretrizes: Configuração de CFD

Quando você configurar o CFD, siga estas restrições e diretrizes:

- Configure o CC antes de usar a ID do MEP remoto para configurar outras funções de CFD. Essa restrição não se aplica quando você usa o endereço MAC do MEP remoto para configurar outras funções de CFD.

- Não configure uma interface agregada de camada 2 como IPP se houver as seguintes condições:

- A interface agregada da Camada 2 existe entre um MEP voltado para dentro e um MEP remoto.

- O endereço MAC do MEP remoto é usado para funções CFD.

- Normalmente, uma porta bloqueada pelo recurso spanning tree não pode receber ou enviar mensagens CFD, exceto nos seguintes casos:

- A porta está configurada como um MEP voltado para o exterior.

- A porta está configurada como um MIP ou MEP voltado para dentro, que ainda pode receber e enviar mensagens CFD, exceto mensagens CCM.

Para obter informações sobre IPPs, consulte Configuração de DRNI no Layer 2-LAN Switching Configuration Guide.

Para obter mais informações sobre o recurso spanning tree, consulte o Layer 2-LAN Switching Configuration Guide.

Visão geral das tarefas de CFD

Para configurar o CFD, execute as seguintes tarefas:

- Configuração das definições básicas de CFD

- Habilitação de CFD

- Configuração de instâncias de serviço

- Configuração de MEPs

- Configuração de regras de geração automática de MIPs

- Configuração das funções CFD

- Configuração da CC

- (Opcional.) Configuração de LB

- (Opcional.) Configuração do LT

- (Opcional.) Configuração do AIS

- (Opcional.) Configurando o LM

- (Opcional.) Configuração de DM unidirecional

- (Opcional.) Configuração de DM bidirecional

- (Opcional.) Configuração do TST

- (Opcional.) Configuração do EAIS

Pré-requisitos para CFD

Para que o CFD funcione corretamente, projete a rede executando as seguintes tarefas:

- Classifique os MDs em toda a rede e defina o limite de cada MD.

- Atribua um nome para cada MD. Certifique-se de que os dispositivos no mesmo MD usem o mesmo nome de MD.

- Defina o MA em cada MD de acordo com a VLAN que você deseja monitorar.

- Atribua um nome para cada MA. Certifique-se de que os dispositivos da mesma MA no mesmo MD usem o mesmo nome de MA.

- Determine a lista de MEP de cada MA em cada MD. Certifique-se de que os dispositivos no mesmo MA mantenham a mesma lista MEP.

- Nas bordas de MD e MA, os MEPs devem ser projetados na porta do dispositivo. Os MIPs podem ser projetados em dispositivos ou portas que não estejam nas bordas.

Configuração das definições básicas de CFD

Ativação de CFD

- Entre na visualização do sistema.

System-viewcfd enablePor padrão, o CFD está desativado.

Configuração de instâncias de serviço

Sobre instâncias de serviço

Antes de configurar os MEPs e MIPs, você deve primeiro configurar as instâncias de serviço. Uma instância de serviço é um conjunto de pontos de acesso de serviço (SAPs) e pertence a um MA em um MD.

O MD e o MA definem o atributo de nível e o atributo de VLAN das mensagens tratadas pelos MPs em uma instância de serviço. Os MPs do MA que não têm atributo de VLAN não pertencem a nenhuma VLAN.

Procedimento

- Entre na visualização do sistema.

System-viewcfd md md-name [ index index-value ] level level-value [ md-id { dns dns-name | mac mac-address subnumber | none } ]cfd service-instance instance-id ma-id { icc-based ma-name | integer ma-num | string ma-name | vlan-based [ vlan-id ] } [ ma-index index-value ] md md-name [ vlan vlan-id ]Configuração de MEPs

Sobre os MPEs

O CFD é implementado por meio de várias operações em MEPs. Quando um MEP é configurado em uma instância de serviço, o nível de MD e o atributo de VLAN da instância de serviço tornam-se o atributo do MEP.

Restrições e diretrizes

- Você pode especificar uma interface como MEP para apenas um dos MAs não específicos de VLAN no mesmo nível. Além disso, o MEP deve estar voltado para o exterior.

- Se um MEP em um MA não específico de VLAN não receber uma mensagem CCM dentro de 3,5 intervalos CCM de um MEP remoto, o MEP local colocará sua interface em estado de link down. Esse comportamento do MEP local facilita a troca rápida para RRPP ou Smart Link.

Pré-requisitos

Antes de configurar os MEPs, você deve configurar as instâncias de serviço.

Procedimento

- Entre na visualização do sistema.

System-viewcfd meplist mep-list service-instance instance-idO MEP criado deve ser incluído na lista de MEPs configurados.

interface interface-type interface-numbercfd mep mep-id service-instance instance-id { inbound | outbound }Configuração de regras de geração automática de MIPs

Sobre as regras de geração automática de MIPs

Como entidades funcionais em uma instância de serviço, os MIPs respondem a vários quadros CFD, como os quadros LTM e LBM. Você pode configurar regras de geração automática de MIPs para que o sistema crie MIPs automaticamente.

Qualquer um dos eventos a seguir pode fazer com que os MIPs sejam criados ou excluídos depois que você tiver configurado o

comando cfd mip-rule:

- Ativação ou desativação do CFD.

- Criação ou exclusão de MEPs em uma porta.

- Ocorrem alterações no atributo VLAN de uma porta.

- A regra especificada no comando cfd mip-rule é alterada.

Restrições e diretrizes

- Uma MA sem atributo de VLAN é normalmente usada para detectar o status do link direto. O sistema não pode gerar MIPs para essas MAs.

- Para um MA com atributo de VLAN, o sistema não gera MIPs se o mesmo MEP ou um MEP de nível superior existir na interface.

Procedimento

- Entre na visualização do sistema.

System-viewcfd mip-rule { default | explicit } service-instance instance-idPor padrão, nenhuma regra para gerar MIPs é configurada e o sistema não cria automaticamente nenhum MIP.

Configuração das funções CFD

Configuração da CC

Sobre a CC

Depois que a função CC é configurada, os MEPs em um MA podem enviar periodicamente quadros CCM para manter a conectividade.

Você deve configurar o CC antes de usar a ID do MEP remoto para configurar outras funções de CFD. Essa restrição não se aplica quando você usa o endereço MAC do MEP remoto para configurar outras funções de CFD.

Quando a vida útil de um quadro CCM expira, o link para o MEP remetente é considerado desconectado. Ao definir o intervalo de CCM, use as configurações descritas na Tabela 1.

Tabela 1 Codificação de campo de intervalo CCM

| Campo de intervalo CCM | Intervalo de transmissão | Vida útil máxima do CCM |

| 1 | 10/3 milissegundos | 35/3 milissegundos |

| 2 | 10 milissegundos | 35 milissegundos |

| 3 | 100 milissegundos | 350 milissegundos |

| 4 | 1 segundo | 3,5 segundos |

| 5 | 10 segundos | 35 segundos |

| 6 | 60 segundos | 210 segundos |

| 7 | 600 segundos | 2100 segundos |

OBSERVAÇÃO:

- O intervalo de valores do campo de intervalo é de 1 a 7. Se você definir o valor como 1 ou 2, a verificação de continuidade poderá funcionar incorretamente devido a restrições de hardware.

- As mensagens CCM com um valor de campo de intervalo de 1 a 3 são mensagens CCM de intervalo curto. As mensagens CCM

As mensagens com um valor de campo de intervalo de 4 a 7 são mensagens CCM de intervalo longo.

Restrições e diretrizes

Ao configurar o intervalo do CCM, siga estas restrições e diretrizes:

- Configure o mesmo valor de campo de intervalo CCM para todos os MEPs no mesmo MA.

- Depois que o campo de intervalo de CCMs for modificado, o MEP deverá aguardar outro intervalo de CCMs antes de enviar CCMs.

- Se o dispositivo não puder processar mensagens CCM de intervalo curto, a definição do valor do campo de intervalo CCM como menor que 4 pode fazer com que a função CC funcione de forma instável.

Procedimento

- Entre na visualização do sistema.

System-viewcfd cc interval interval-value service-instance instance-idPor padrão, o valor do campo de intervalo é 4.

interface interface-type interface-numbercfd cc service-instance instance-id mep mep-id enablePor padrão, o envio de CCM está desativado em um MEP.

Configuração de LB

Para verificar o estado do link entre o MEP local e o MEP remoto, execute o seguinte comando em qualquer visualização:

cfd loopback service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } [ number number ]Configuração do LT

Sobre a LT

O LT pode rastrear o caminho entre os MEPs de origem e de destino e pode localizar falhas de link enviando automaticamente mensagens LT. As duas funções são implementadas da seguinte forma:

- Caminho de rastreamento - O MEP de origem primeiro envia mensagens LTM para o MEP de destino. Com base nas mensagens LTR em resposta às mensagens LTM, o caminho entre os dois MEPs é identificado.

- Envio automático de mensagens LT - Se o MEP de origem não receber quadros CCM do MEP de destino dentro de 3,5 vezes o intervalo de transmissão, ele considerará o link defeituoso. Em seguida, o MEP de origem envia quadros LTM, com o campo TTL definido com o valor máximo de 255, para o MEP de destino. Com base nos LTRs retornados, a origem da falha é localizada.

Pré-requisitos

Antes de configurar o LT em um MEP em um MA com atributo de VLAN, crie a VLAN à qual o MA pertence.

Procedimento

- Identifique o caminho entre um MEP de origem e um MEP de destino.

cfd linktrace service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } [ ttl ttl-value ] [ hw-only ]Esse comando está disponível em qualquer visualização.

System-viewcfd linktrace auto-detection [ size size-value ]Por padrão, o envio automático de mensagens LT está desativado.

Configuração do AIS

Sobre a AIS

A função AIS suprime o número de alarmes de erro relatados pelos MEPs.

Restrições e diretrizes

Se você ativar o AIS, os MEPs em uma instância de serviço não poderão enviar quadros AIS nas seguintes condições:

- Nenhum nível de transmissão de quadro AIS está configurado.

- O nível de transmissão do quadro AIS é menor do que o nível MD da instância de serviço.

Se você habilitar o AIS e configurar um nível de transmissão de quadro AIS igual ao nível MD de uma instância de serviço, os MEPs na instância de serviço:

- Pode suprimir alarmes de erro.

- Não é possível enviar quadros AIS para MDs com nível mais alto.

Procedimento

- Entre na visualização do sistema.

System-viewcfd ais enablePor padrão, o AIS está desativado.

cfd ais level level-value service-instance instance-idPor padrão, o nível de transmissão do quadro AIS não é configurado.

O nível de transmissão do quadro AIS deve ser maior que o nível MD da instância de serviço.

cfd ais period period-value service-instance instance-idPor padrão, o intervalo de transmissão do quadro AIS é de 1 segundo.

Configuração da linha linear

Sobre a LM

A função LM mede a perda de quadros entre MEPs. As estatísticas de perda de quadros incluem o número de quadros perdidos, a taxa de perda de quadros e o número médio de quadros perdidos para os MEPs de origem e de destino.

Procedimento

Para configurar o LM, execute o seguinte comando em qualquer visualização:

cfd slm service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } [ dot1p dot1p-value ] [ number number ] [ interval interval ]Configuração de DM unidirecional

Sobre o DM unidirecional

A função DM unidirecional mede o atraso do quadro unidirecional entre dois MEPs e monitora e gerencia o desempenho da transmissão do link.

Restrições e diretrizes

Siga estas diretrizes ao configurar o DM unidirecional em um MEP:

- O DM unidirecional exige que a configuração de tempo no MEP transmissor e no MEP receptor seja a mesma. Para fins de medição da variação do atraso do quadro, essa exigência pode ser relaxada.

- Para visualizar o resultado do teste, use o comando display cfd dm one-way history no MEP de destino .

Procedimento

Para configurar o DM unidirecional, execute o seguinte comando em qualquer visualização:

cfd dm one-way service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } [ number number ]Configuração de DM bidirecional

Sobre o DM bidirecional

A função DM bidirecional mede o atraso do quadro bidirecional, o atraso médio do quadro bidirecional e a variação do atraso do quadro bidirecional entre dois MEPs. Ela também monitora e gerencia o desempenho de transmissão do link .

Procedimento

Para configurar o DM bidirecional, execute o seguinte comando em qualquer visualização:

cfd dm two-way service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } dot1p dot1p-value ] [ number number ] [ interval interval ]Configuração do TST

Sobre a TST

A função TST detecta erros de bits em um link e monitora e gerencia o desempenho da transmissão do link.

Restrições e diretrizes

Para visualizar o resultado do teste, use o comando display cfd tst no MEP de destino.

Procedimento

Para configurar o TST, execute o seguinte comando em qualquer visualização:

cfd tst service-instance instance-id mep mep-id { target-mac mac-address | target-mep target-mep-id } [ number number ] [ length-of-test length ] [ pattern-of-test { all-zero | prbs } [ with-crc ] ]Configuração do EAIS

Restrições e diretrizes

Siga estas diretrizes ao configurar o EAIS em um MEP:

- É possível configurar o EAIS em um dispositivo que não seja compatível ou não esteja configurado com CFD. No entanto, o EAIS deve colaborar com a função CFD na rede, portanto, você deve configurar o CFD na rede.

- Você pode configurar o EAIS na porta membro de um grupo de agregação, mas a configuração não entra em vigor. Se você configurar o EAIS na porta e depois adicioná-la a um grupo de agregação, a configuração do EAIS não entrará em vigor imediatamente. Depois que a porta deixa o grupo de agregação, a configuração do EAIS entra em vigor.

- Se a interseção das VLANs configuradas onde os quadros EAIS podem ser transmitidos e as VLANs às quais a porta pertence estiver vazia, nenhum quadro EAIS será enviado. Se a interseção contiver mais de 70 VLANs e o intervalo de transmissão do quadro EAIS for de 1 segundo, o uso da CPU será muito alto. Como prática recomendada, defina o intervalo de transmissão do quadro EAIS para 60 segundos nesse caso.

Procedimento

- Entre na visualização do sistema.

System-viewcfd ais-track link-status globalPor padrão, a colaboração entre o status da porta e o AIS está desativada.

interface interface-type interface-numbercfd ais-track link-status level level-valuePor padrão, o nível de transmissão do quadro EAIS não é configurado.

cfd ais-track link-status period period-valuePor padrão, o intervalo de transmissão do quadro EAIS não é configurado.

cfd ais-track link-status vlan vlan-listPor padrão, os quadros EAIS só podem ser transmitidos dentro da VLAN padrão da porta.

Os quadros EAIS são transmitidos dentro da interseção das VLANs especificadas com esse comando e as VLANs existentes no dispositivo.

Comandos de exibição e manutenção para CFD

Execute comandos de exibição em qualquer visualização e redefina comandos na visualização do usuário.

| Tarefa | Comando |

| Exibe a configuração e as informações do AIS no MEP especificado. | exibir cfd ais [ service-instance instance-id [ mep mep-id ] ] ] |

| Exibe a configuração do AIS e as informações associadas ao status da porta especificada. | display cfd ais-track link-status [ interface-type interface-number ] |

| Exibe o resultado do DM unidirecional no MEP especificado. | display cfd dm one-way history [ service-instance instance-id [ mep mep-id ] ] |

| Exibir informações de LTR recebidas por um MEP. | exibir cfd linktrace-reply [ service-instance instance-id [ mep mep-id ] ] |

| Exibir o conteúdo das mensagens LTR recebidas como respostas aos LTMs enviados automaticamente. | exibir cfd linktrace-reply auto-detecção [ tamanho tamanho-valor ] |

| Exibir informações de configuração do MD. | display cfd md |

| Exibir o atributo e as informações de execução dos MEPs. | exibir cfd mep mep-id service-instance instance-id |

| Exibir listas MEP em uma instância de serviço. | exibir cfd meplist [ service-instance instance-id ] |

| Exibir informações de MP. | exibir cfd mp [ interface interface-type interface-number ] |

| Exibir informações sobre um MEP remoto. | exibir cfd remote-mep service-instance instance-id mep mep-id |

| Exibir a configuração da instância de serviço. | exibir cfd service-instance [ instance-id ] |

| Exibir o status do CFD. | exibir status do cfd |

| Exibe o resultado do TST no MEP especificado. | exibir cfd tst [ service-instance instance-id [ mep mep-id ] ] ] |

| Limpa o resultado do DM unidirecional no MEP especificado. | reset cfd dm one-way history [ service-instance instance-id [ mep mep-id ] ] |

| Limpa o resultado do TST no MEP especificado. | reset cfd tst [ service-instance instance-id [ mep mep-id ] ] ] |

Exemplos de configuração de CFD

Exemplo: Configuração de CFD

Configuração de rede

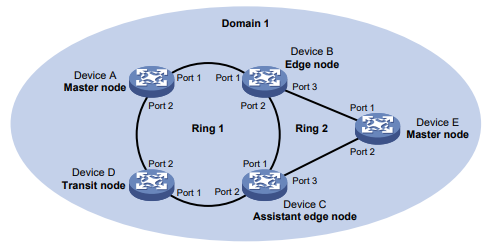

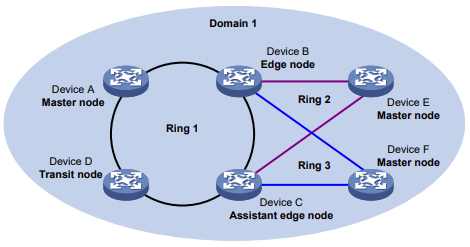

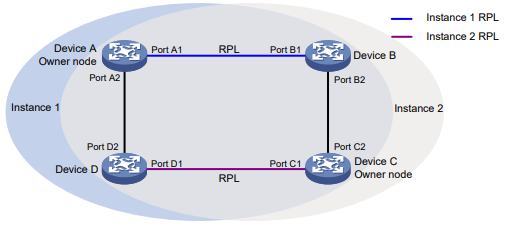

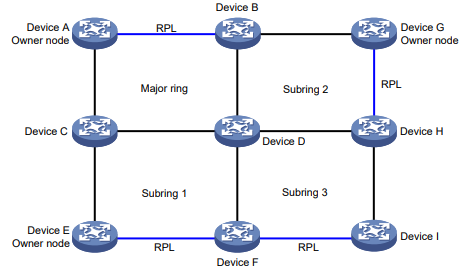

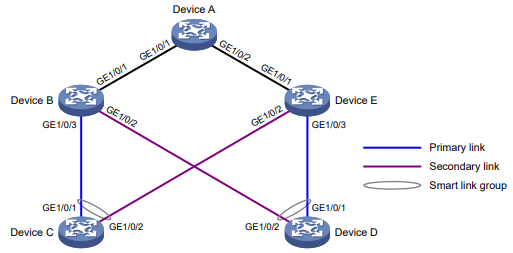

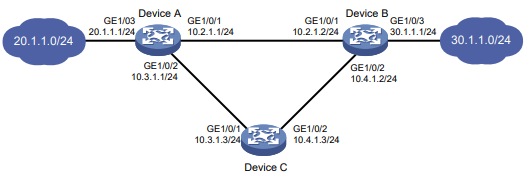

Conforme mostrado na Figura 4:

- A rede é composta por cinco dispositivos e é dividida em dois MDs: MD_A (nível 5) e MD_B (nível 3). Todas as portas pertencem à VLAN 100 e todas as MAs nos dois MDs atendem à VLAN 100. Suponha que os endereços MAC do Dispositivo A até o Dispositivo E sejam 0010-FC01-6511,

0010-FC02-6512, 0010-FC03-6513, 0010-FC04-6514 e 0010-FC05-6515, respectivamente.

- O MD_A tem três portas de borda: GigabitEthernet 1/0/1 no Dispositivo A, GigabitEthernet 1/0/3 no Dispositivo D e GigabitEthernet 1/0/4 no Dispositivo E. Todas elas são MEPs voltadas para dentro. O MD_B tem duas portas de borda: GigabitEthernet 1/0/3 no Dispositivo B e GigabitEthernet 1/0/1 no Dispositivo D. Ambas são MEPs voltadas para o exterior.

- No MD_A, o Dispositivo B é projetado para ter MIPs quando sua porta é configurada com MEPs de baixo nível. A porta GigabitEthernet 1/0/3 está configurada com MEPs do MD_B, e os MIPs do MD_A podem ser configurados nessa porta. Você deve configurar a regra de geração de MIP da MD_A como explícita.

- Os MIPs do MD_B são projetados no Dispositivo C e são configurados em todas as portas. Você deve configurar a regra de geração de MIP como padrão.

- Configure CC para monitorar a conectividade entre todos os MEPs em MD_A e MD_B. Configure LB para localizar falhas de link e use as funções AIS e EAIS para suprimir os alarmes de erro relatados.

- Depois que as informações de status de toda a rede forem obtidas, use LT, LM, DM unidirecional, DM bidirecional e TST para detectar falhas de link.

Figura 4 Diagrama de rede

Procedimento

- Configure uma VLAN e atribua portas a ela:

- Ativar CFD:

Em cada dispositivo mostrado na Figura 4, crie a VLAN 100 e atribua as portas GigabitEthernet 1/0/1 a GigabitEthernet 1/0/4 à VLAN 100.

# Habilite o CFD no dispositivo A.

<DeviceA> system-view

[DeviceA] cfd enable# Configure o dispositivo B até o dispositivo E da mesma forma que o dispositivo A está configurado. (Os detalhes não são mostrados).

# Criar MD_A (nível 5) no Dispositivo A e criar a instância de serviço 1 (na qual o MA é identificado por uma VLAN e atende à VLAN 100).

[DeviceA] cfd md MD_A level 5

[DeviceA] cfd service-instance 1 ma-id vlan-based md MD_A vlan 100# Configure o dispositivo E da mesma forma que o dispositivo A está configurado. (Os detalhes não são mostrados).

# Criar MD_A (nível 5) no Dispositivo B e criar a instância de serviço 1 (na qual o MA é identificado por uma VLAN e atende à VLAN 100).

[DeviceB] cfd md MD_A level 5

[DeviceB] cfd service-instance 1 ma-id vlan-based md MD_A vlan 100# Criar MD_B (nível 3) e criar a instância de serviço 2 (na qual o MA é identificado por uma VLAN e atende à VLAN 100).

[DeviceB] cfd md MD_B level 3

[DeviceB] cfd service-instance 2 ma-id vlan-based md MD_B vlan 100# Configure o dispositivo D da mesma forma que o dispositivo B está configurado. (Os detalhes não são mostrados).

# Crie MD_B (nível 3) no Dispositivo C e crie a instância de serviço 2 (na qual o MA é identificado por uma VLAN e atende à VLAN 100).

[DeviceC] cfd md MD_B level 3

[DeviceC] cfd service-instance 2 ma-id vlan-based md MD_B vlan 100# No dispositivo A, configure uma lista MEP na instância de serviço 1 e crie o MEP 1001 voltado para dentro na instância de serviço 1 na GigabitEthernet 1/0/1.

[DeviceA] cfd meplist 1001 4002 5001 service-instance 1

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] cfd mep 1001 service-instance 1 inbound

[DeviceA-GigabitEthernet1/0/1] quit# No dispositivo B, configure uma lista MEP nas instâncias de serviço 1 e 2.

[DeviceB] cfd meplist 1001 4002 5001 service-instance 1

[DeviceB] cfd meplist 2001 4001 service-instance 2# Crie o MEP 2001 voltado para o exterior na instância de serviço 2 na GigabitEthernet 1/0/3.

[DeviceB] interface gigabitethernet 1/0/3

[DeviceB-GigabitEthernet1/0/3] cfd mep 2001 service-instance 2 outbound

[DeviceB-GigabitEthernet1/0/3] quit# No dispositivo D, configure uma lista MEP nas instâncias de serviço 1 e 2.

[DeviceD] cfd meplist 1001 4002 5001 service-instance 1

[DeviceD] cfd meplist 2001 4001 service-instance 2# Crie o MEP 4001 voltado para o exterior na instância de serviço 2 na GigabitEthernet 1/0/1.

[DeviceD] interface gigabitethernet 1/0/1

[DeviceD-GigabitEthernet1/0/1] cfd mep 4001 service-instance 2 outbound

[DeviceD-GigabitEthernet1/0/1] quit# Crie o MEP 4002 voltado para a entrada na instância de serviço 1 na GigabitEthernet 1/0/3.

[DeviceD] interface gigabitethernet 1/0/3

[DeviceD-GigabitEthernet1/0/3] cfd mep 4002 service-instance 1 inbound

[DeviceD-GigabitEthernet1/0/3] quit# No dispositivo E, configure uma lista MEP na instância de serviço 1.

[DeviceE] cfd meplist 1001 4002 5001 service-instance 1# Crie o MEP 5001 voltado para a entrada na instância de serviço 1 na GigabitEthernet 1/0/4.

[DeviceE] interface gigabitethernet 1/0/4

[DeviceE-GigabitEthernet1/0/4] cfd mep 5001 service-instance 1 inbound

[DeviceE-GigabitEthernet1/0/4] quit# Configure a regra de geração de MIP na instância de serviço 1 no Dispositivo B como explícita.

[DeviceB] cfd mip-rule explicit service-instance 1# Configure a regra de geração de MIP na instância de serviço 2 no Dispositivo C como padrão.

[DeviceC] cfd mip-rule default service-instance 2# No dispositivo A, habilite o envio de quadros CCM para o MEP 1001 na instância de serviço 1 na GigabitEthernet 1/0/1.

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] cfd cc service-instance 1 mep 1001 enable

[DeviceA-GigabitEthernet1/0/1] quit# No dispositivo B, habilite o envio de quadros CCM para o MEP 2001 na instância de serviço 2 em GigabitEthernet 1/0/3.

[DeviceB] interface gigabitethernet 1/0/3

[DeviceB-GigabitEthernet1/0/3] cfd cc service-instance 2 mep 2001 enable

[DeviceB-GigabitEthernet1/0/3] quit# No dispositivo D, habilite o envio de quadros CCM para o MEP 4001 na instância de serviço 2 em GigabitEthernet 1/0/1.

[DeviceD] interface gigabitethernet 1/0/1

[DeviceD-GigabitEthernet1/0/1] cfd cc service-instance 2 mep 4001 enable

[DeviceD-GigabitEthernet1/0/1] quit# Habilite o envio de quadros CCM para o MEP 4002 na instância de serviço 1 na GigabitEthernet 1/0/3.

[DeviceD] interface gigabitethernet 1/0/3

[DeviceD-GigabitEthernet1/0/3] cfd cc service-instance 1 mep 4002 enable

[DeviceD-GigabitEthernet1/0/3] quit# No Dispositivo E, habilite o envio de quadros CCM para o MEP 5001 na instância de serviço 1 na GigabitEthernet 1/0/4.

[DeviceE] interface gigabitethernet 1/0/4

[DeviceE-GigabitEthernet1/0/4] cfd cc service-instance 1 mep 5001 enable

[DeviceE-GigabitEthernet1/0/4] quit# Habilite o AIS no dispositivo B. Configure o nível de transmissão do quadro AIS como 5 e o intervalo de transmissão do quadro AIS como 1 segundo na instância de serviço 2.

[DeviceB] cfd ais enable

[DeviceB] cfd ais level 5 service-instance 2

[DeviceB] cfd ais period 1 service-instance 2# Habilitar a colaboração de status de porta-AIS no Dispositivo B.

[DeviceB] cfd ais-track link-status global# Na GigabitEthernet 1/0/3 do Dispositivo B, configure o nível de transmissão do quadro EAIS como 5 e o intervalo de transmissão do quadro EAIS como 60 segundos. Especifique as VLANs em que os quadros EAIS podem ser transmitidos como VLAN 100.

[DeviceB] interface gigabitethernet 1/0/3

[DeviceB-GigabitEthernet1/0/3] cfd ais-track link-status level 5

[DeviceB-GigabitEthernet1/0/3] cfd ais-track link-status period 60

[DeviceB-GigabitEthernet1/0/3] cfd ais-track link-status vlan 100

[DeviceB-GigabitEthernet1/0/3] quitVerificação da configuração

# Habilite o LB no Dispositivo A para verificar o status do link entre o MEP 1001 e o MEP 5001 na instância de serviço 1.

[DeviceA] cfd loopback service-instance 1 mep 1001 target-mep 5001

Loopback to MEP 5001 with the sequence number start from 1001-43404:

Reply from 0010-fc05-6515: sequence number=1001-43404 time=5ms

Reply from 0010-fc05-6515: sequence number=1001-43405 time=5ms

Reply from 0010-fc05-6515: sequence number=1001-43406 time=5ms

Reply from 0010-fc05-6515: sequence number=1001-43407 time=5ms

Reply from 0010-fc05-6515: sequence number=1001-43408 time=5ms

Sent: 5 Received: 5 Lost: 0# Identifique o caminho entre o MEP 1001 e o MEP 5001 na instância de serviço 1 no Dispositivo A.

[DeviceA] cfd linktrace service-instance 1 mep 1001 target-mep 5001

Linktrace to MEP 5001 with the sequence number 1001-43462:

MAC address TTL Last MAC Relay action

0010-fc05-6515 63 0010-fc02-6512 Hit# Teste a perda de quadros do MEP 1001 para o MEP 4002 na instância de serviço 1 no Dispositivo A.

[DeviceA] cfd slm service-instance 1 mep 1001 target-mep 4002

Reply from 0010-fc04-6514

Far-end frame loss: 10 Near-end frame loss: 20

Reply from 0010-fc04-6514

Far-end frame loss: 40 Near-end frame loss: 40

Reply from 0010-fc04-6514

Far-end frame loss: 0 Near-end frame loss: 10

Reply from 0010-fc04-6514

Far-end frame loss: 30 Near-end frame loss: 30

Average

Far-end frame loss: 20 Near-end frame loss: 25

Far-end frame loss rate: 25.00% Near-end frame loss rate: 32.00%

Send LMMs: 5 Received: 5 Lost: 0# Teste o atraso do quadro unidirecional do MEP 1001 para o MEP 4002 na instância de serviço 1 no Dispositivo A.

[DeviceA] cfd dm one-way service-instance 1 mep 1001 target-mep 4002

5 1DMs have been sent. Please check the result on the remote device.# Exibir o resultado do DM unidirecional no MEP 4002 na instância de serviço 1 no Dispositivo D.

[DeviceD] display cfd dm one-way history service-instance 1 mep 4002

Service instance: 1

MEP ID: 4002

Sent 1DM total number: 0

Received 1DM total number: 5

Frame delay: 10ms 9ms 11ms 5ms 5ms

Delay average: 8ms

Delay variation: 5ms 4ms 6ms 0ms 0ms

Variation average: 3ms# Teste o atraso do quadro bidirecional do MEP 1001 para o MEP 4002 na instância de serviço 1 no Dispositivo A.

[DeviceA] cfd dm two-way service-instance 1 mep 1001 target-mep 4002

Frame delay:

Reply from 0010-fc04-6514: 2406us

Reply from 0010-fc04-6514: 2215us

Reply from 0010-fc04-6514: 2112us

Reply from 0010-fc04-6514: 1812us

Reply from 0010-fc04-6514: 2249us

Average: 2158us

Sent DMMs: 5 Received: 5 Lost: 0

Frame delay variation: 191us 103us 300us 437us

Average: 257us# Teste os erros de bits no link do MEP 1001 para o MEP 4002 na instância de serviço 1 no Dispositivo A.

[DeviceA] cfd tst service-instance 1 mep 1001 target-mep 4002

5 TSTs have been sent. Please check the result on the remote device.# Exibir o resultado do TST no MEP 4002 na instância de serviço 1 no Dispositivo D.

[DeviceD] display cfd tst service-instance 1 mep 4002

Service instance: 1

MEP ID: 4002

Sent TST total number: 0

Received TST total number: 5

Received from 0010-fc01-6511, Bit True, sequence number 0

Received from 0010-fc01-6511, Bit True, sequence number 1

Received from 0010-fc01-6511, Bit True, sequence number 2

Received from 0010-fc01-6511, Bit True, sequence number 3

Received from 0010-fc01-6511, Bit True, sequence number 4Configuração do DLDP

Sobre a DLDP

Os mecanismos de detecção da camada física, como a negociação automática, podem detectar sinais físicos e falhas. Entretanto, eles não podem detectar falhas de comunicação em links unidirecionais em que a camada física está em estado conectado.

Como um protocolo de camada de enlace de dados, o DLDP (Device Link Detection Protocol) pode fazer o seguinte:

- Monitore o status do link de fibra ou do link de par trançado na camada de link.

- Cooperar com os protocolos da camada física para detectar se o link está conectado corretamente e se as duas extremidades do link podem trocar pacotes corretamente.

Quando o DLDP detecta links unidirecionais, ele pode desligar automaticamente a porta defeituosa para evitar problemas de rede. Como alternativa, um usuário pode desligar manualmente a porta defeituosa.

Cenário de aplicação

Um link se torna unidirecional quando apenas uma extremidade do link pode receber pacotes da outra extremidade. Os links de fibra unidirecionais ocorrem nos seguintes casos:

- As fibras são conectadas de forma cruzada.

- Uma fibra não está conectada em uma extremidade ou uma fibra de um par de fibras está quebrada.

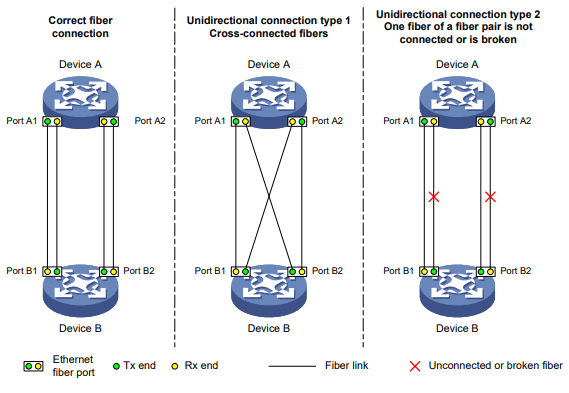

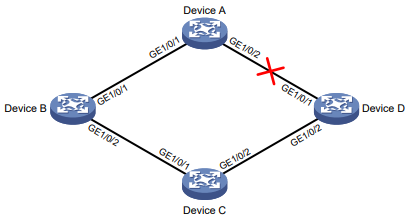

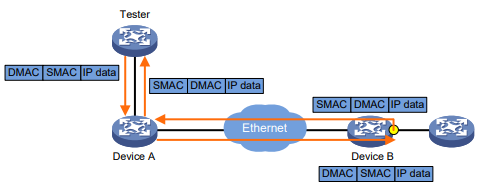

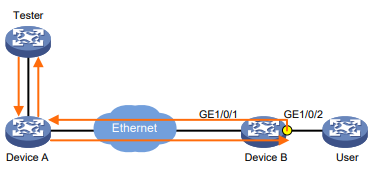

A Figura 1 mostra uma conexão de fibra correta e dois tipos de conexões de fibra unidirecionais.

Quando o DLDP detecta links unidirecionais, ele pode desligar automaticamente a porta defeituosa para evitar problemas na rede. Como alternativa, um usuário pode desligar manualmente a porta defeituosa.

Figura 1 Conexões de fibra corretas e incorretas

Conceitos básicos

Estados de vizinhos DLDP

Se a porta A puder receber pacotes da camada de enlace da porta B no mesmo enlace, a porta B será um vizinho DLDP da porta

A. Duas portas que podem trocar pacotes são vizinhas.

Tabela 1 Estados vizinhos do DLDP

| Temporizador DLDP | Descrição |

| Confirmado | O link para um vizinho DLDP é bidirecional. |

| Não confirmado | O estado do link para um vizinho recém-descoberto não é determinado. |

Estados da porta DLDP

Uma porta habilitada para DLDP é chamada de porta DLDP. Uma porta DLDP pode ter vários vizinhos, e seu estado varia de acordo com o estado do vizinho DLDP.

Tabela 2 Estados da porta DLDP

| Estado | Descrição |

| Inicial | O DLDP está ativado na porta, mas está desativado globalmente. |

| Inativo | O DLDP está ativado na porta e globalmente, e o link está fisicamente inoperante. |

| Bidirecional | O DLDP está ativado na porta e globalmente, e existe pelo menos um vizinho no estado Confirmado. |

| Unidirecional | O DLDP está ativado na porta e globalmente, e não existe nenhum vizinho no estado Confirmed. Nesse estado, uma porta não envia nem recebe mais pacotes que não sejam pacotes DLDP. |

Temporizadores DLDP

Tabela 3 Temporizadores DLDP

| Temporizador DLDP | Descrição |

| Temporizador de anúncios | Intervalo de envio de pacotes de anúncio (o padrão é 5 segundos e pode ser configurado). |

| Temporizador da sonda | Intervalo de envio do pacote de sonda. Esse cronômetro é definido como 1 segundo. |

| Temporizador de eco | O cronômetro Echo é acionado quando uma sonda é iniciada para um novo vizinho. As informações sobre o vizinho são excluídas quando o cronômetro expira. Esse cronômetro é definido como 10 segundos. |

| Temporizador de entrada | Quando um novo vizinho se une, é criada uma entrada de vizinho e o temporizador Entry correspondente é acionado se o vizinho estiver no estado Confirmed. Quando um anúncio é recebido, o dispositivo atualiza a entrada de vizinho correspondente e o cronômetro Entry. Quando o temporizador Entry expira, o temporizador Enhanced e o temporizador Echo são acionados para o vizinho. O valor de um cronômetro de entrada é três vezes maior que o do cronômetro de anúncio. |

| Temporizador aprimorado | Intervalo de envio de pacotes de sonda. Esse cronômetro é definido como 1 segundo. Quando o timer Entry expira, o timer Enhanced é acionado e os pacotes de sondagem são enviados. Ao mesmo tempo, o timer Echo é acionado. |

| Temporizador DelayDown | Se uma porta estiver fisicamente inativa, o dispositivo acionará o temporizador DelayDown, em vez de remover a entrada de vizinho correspondente. O timer padrão do DelayDown é de 1 segundo e pode ser configurado. Quando o temporizador DelayDown expira, o dispositivo remove as informações de vizinho DLDP correspondentes se a porta estiver inoperante e não executa nenhuma ação de controle se a porta estiver ativa. |

| Temporizador RecoverProbe | Esse cronômetro é definido como 2 segundos. Uma porta em estado unidirecional envia regularmente pacotes RecoverProbe para detectar se um link unidirecional foi restaurado para bidirecional. |

Modo de autenticação DLDP

Você pode usar a autenticação DLDP para evitar ataques à rede e detecção ilegal.

Tabela 4 Modo de autenticação DLDP

| Modo de autenticação | Processamento no lado de envio do pacote DLDP | Processamento no lado de recebimento do pacote DLDP |

| Não autenticação | O lado do envio define o campo Authentication (Autenticação) dos pacotes DLDP como 0. | O lado receptor examina as informações de autenticação dos pacotes DLDP recebidos e descarta os pacotes em que as informações de autenticação estão em conflito com a configuração local. |

| Autenticação de texto simples | O lado emissor define o campo Authentication (Autenticação) como a senha configurada em texto simples. | |

| MD5 autenticação | O lado do envio criptografa a senha configurada pelo usuário usando o algoritmo MD5 e atribui o resumo ao campo Authentication (Autenticação). |

Como funciona o DLDP

Detecção de um vizinho

Quando dois dispositivos estiverem conectados por meio de uma fibra óptica ou de um cabo de rede, habilite o DLDP para detectar links unidirecionais para o vizinho. A seguir, ilustramos o processo de detecção de links unidirecionais em dois casos:

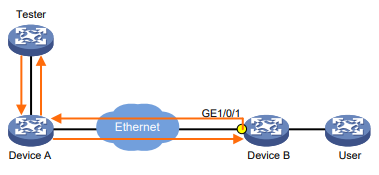

- Os links unidirecionais ocorrem antes de você ativar o DLDP.

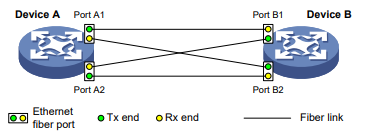

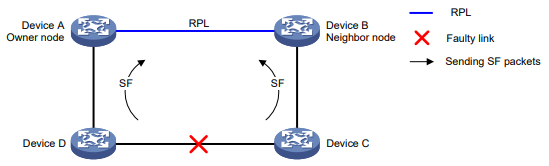

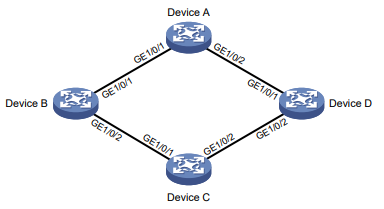

Figura 2 Fibras com conexão cruzada

Conforme mostrado na Figura 2, antes de você ativar a DLDP, as fibras ópticas entre o Dispositivo A e o Dispositivo B estão conectadas de forma cruzada. Depois que você ativa o DLDP, as quatro portas estão todas ativas e em estado unidirecional e enviam pacotes RecoverProbe. Tome a porta A1 como exemplo para ilustrar o processo de detecção de link unidirecional .

- A porta A1 recebe o pacote RecoverProbe da porta B2 e retorna um pacote RecoverEcho .

- A porta B2 não pode receber nenhum pacote RecoverEcho da porta A1, portanto a porta B2 não pode se tornar vizinha da porta A1.

- A porta B1 pode receber o pacote RecoverEcho da porta A1, mas a porta B1 não é o destino pretendido, portanto, a porta B1 não pode se tornar vizinha da porta A1.

O mesmo processo ocorre nas outras três portas. As quatro portas estão todas em estado unidirecional.

- Os links unidirecionais ocorrem depois que você ativa o DLDP.

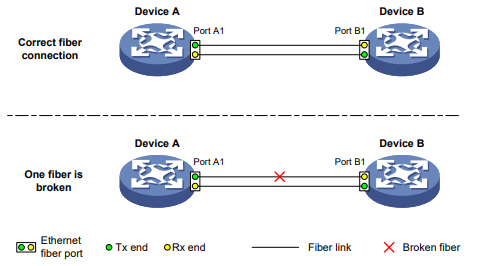

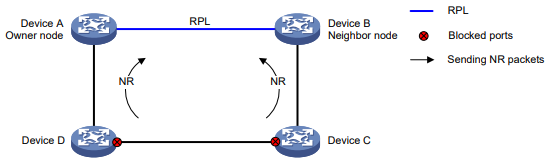

Figura 3 Fibra quebrada

Conforme mostrado na Figura 3, o Dispositivo A e o Dispositivo B estão conectados por meio de uma fibra óptica. Depois que você ativar o DLDP, a Porta A1 e a Porta B1 estabelecerão a vizinhança bidirecional da seguinte forma:

- A porta A1, que está fisicamente ativa, entra no estado unidirecional e envia um pacote RecoverProbe .

- Depois de receber o pacote RecoverProbe, a porta B1 retorna um pacote RecoverEcho.

- Depois que a porta A1 recebe o pacote RecoverEcho, ela examina as informações de vizinhança no pacote. Se as informações de vizinhança corresponderem às informações locais, a porta A1 estabelece a vizinhança com a porta B1 e passa para o estado bidirecional. Em seguida, a porta A1 inicia o cronômetro Entry e envia periodicamente pacotes Advertisement.

- Depois que a porta B1 recebe o pacote Advertisement, ela estabelece a vizinhança Unconfirmed com a porta A1. Em seguida, a porta B1 inicia o timer Echo e o timer Probe, e o site envia periodicamente pacotes Probe.

- Depois de receber o pacote Probe, a porta A1 retorna um pacote Echo.

- Depois que a porta B1 recebe o pacote Echo, ela examina as informações de vizinhança no pacote. Se as informações de vizinhança corresponderem às informações locais, o estado de vizinhança da porta A1 se tornará Confirmed. Em seguida, a porta B1 passa para o estado bidirecional, inicia o cronômetro Entry e envia periodicamente pacotes Advertisement.

A vizinhança bidirecional entre a porta A1 e a porta B1 foi estabelecida.

Depois disso, quando a extremidade Rx da porta B1 deixa de receber sinais, a porta B1 fica fisicamente inativa e entra no estado Inativo. Como a extremidade Tx da porta B1 ainda pode enviar sinais para a porta A1, a porta A1 permanece ativa. Depois que o timer Entry da porta B1 expira, a porta A1 inicia o timer Enhanced e o timer Echo e envia um pacote de sonda para a porta B1. Como a linha Tx da porta A1 está interrompida, a porta A1 não pode receber o pacote Echo da porta B1 após a expiração do timer Echo. A porta A1 entra então no estado unidirecional e envia um pacote Disable à porta B1. Ao mesmo tempo, a porta A1 exclui a vizinhança com a porta B1 e inicia o cronômetro RecoverProbe. A porta B1 permanece no estado Inativo durante esse processo.

Quando uma interface está fisicamente inativa, mas a extremidade Tx da interface ainda está funcionando, o DLDP envia um pacote LinkDown para informar ao par que deve excluir a entrada de vizinho relevante.

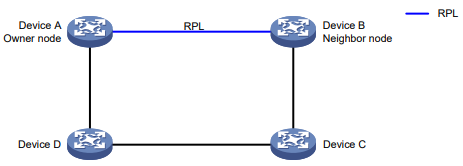

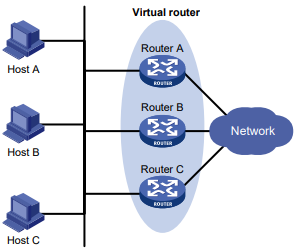

Detecção de vários vizinhos

Quando vários dispositivos estiverem conectados por meio de um hub, ative o DLDP em todas as interfaces conectadas ao hub para detectar links unidirecionais entre os vizinhos. Quando não há nenhum vizinho confirmado, uma interface entra no estado unidirecional.

Figura 4 Diagrama de rede

Conforme mostrado na Figura 4, os dispositivos A e D estão conectados por meio de um hub e habilitados com DLDP. Quando a Porta A1, a Porta B1 e a Porta C1 detectam que o link para a Porta D1 falha, elas excluem a vizinhança com a Porta D1, mas permanecem no estado bidirecional.

Restrições e diretrizes: Configuração do DLDP

Quando você configurar o DLDP, siga estas restrições e diretrizes de configuração:

- Para que o DLDP funcione corretamente, ative o DLDP em ambos os lados e certifique-se de que as configurações a seguir sejam consistentes:

- Intervalo para enviar pacotes de anúncio.

- Modo de autenticação DLDP.

- Senha.

- Para que o DLDP funcione corretamente, configure o modo full duplex para as portas nas duas extremidades do link e configure a mesma velocidade para as duas portas.

Visão geral das tarefas DLDP

Para configurar o DLDP, execute as seguintes tarefas:

- Ativação do DLDP

- (Opcional.) Definir o intervalo para enviar pacotes de propaganda

- (Opcional.) Configuração do temporizador DelayDown

- (Opcional.) Configuração do modo de desligamento da porta

- (Opcional.) Configuração da autenticação DLDP

Ativação do DLDP

Sobre a ativação do DLDP

Depois que uma porta é ativada com o DLDP, ela entra no estado inicial e, em seguida, faz a transição para o estado unidirecional. Por padrão, o DLDP bloqueia uma porta imediatamente quando ela faz a transição para o estado Unidirecional. Esse comportamento causa uma interrupção no tráfego que dura até que a porta entre no estado Bidirecional ao estabelecer um vizinho Confirmado.

Você pode definir o tempo de atraso para o DLDP bloquear uma porta em uma transição de estado inicial para não unidirecional. O DLDP não bloqueia a porta até que o tempo de atraso expire.

Procedimento

- Entre na visualização do sistema.

System-viewdldp global enablePor padrão, o DLDP está globalmente desativado.

interface interface-type interface-numberdldp enable [ initial-unidirectional-delay time ]Por padrão, o DLDP está desativado em uma porta e, quando o DLDP está ativado, uma porta é bloqueada imediatamente após uma transição de estado inicial para não unidirecional.

Configuração do intervalo para envio de pacotes de propaganda

Sobre a configuração do intervalo para enviar pacotes de propaganda

Para garantir que o DLDP possa detectar links unidirecionais antes que o desempenho da rede se deteriore, defina o intervalo de anúncio adequado ao seu ambiente de rede. Como prática recomendada, use o intervalo padrão .

Procedimento