04 - Configurações de serviços IP

Configuração de ARP

Sobre a ARP

O ARP resolve endereços IP em endereços MAC em redes Ethernet.

Formato da mensagem ARP

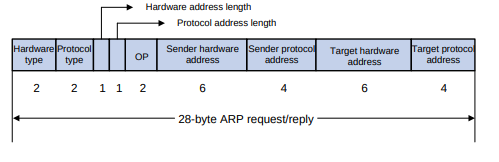

O ARP usa dois tipos de mensagens: Solicitação ARP e resposta ARP. A Figura 1 mostra o formato das mensagens de solicitação/resposta do ARP. Os números na figura referem-se ao comprimento dos campos.

Figura 1 Formato da mensagem ARP

- Tipo de hardware-Tipo de endereço de hardware. O valor 1 representa Ethernet.

- Tipo de protocolo - Tipo de endereço de protocolo a ser mapeado. O valor hexadecimal 0x0800 representa IP.

- Comprimento do endereço de hardware e comprimento do endereço de protocolo - Comprimento, em bytes, de um endereço de hardware e de um endereço de protocolo. Para um endereço Ethernet, o valor do campo de comprimento do endereço de hardware é 6. Para um endereço IPv4, o valor do campo de comprimento do endereço de protocolo é 4.

- OP-Código de operação, que descreve o tipo de mensagem ARP. O valor 1 representa uma solicitação ARP e o valor 2 representa uma resposta ARP.

- Endereço de hardware do remetente - Endereço de hardware do dispositivo que está enviando a mensagem.

- Endereço de protocolo do remetente - Endereço de protocolo do dispositivo que está enviando a mensagem.

- Endereço de hardware de destino - Endereço de hardware do dispositivo para o qual a mensagem está sendo enviada.

- Endereço de protocolo de destino - Endereço de protocolo do dispositivo para o qual a mensagem está sendo enviada.

Mecanismo operacional do ARP

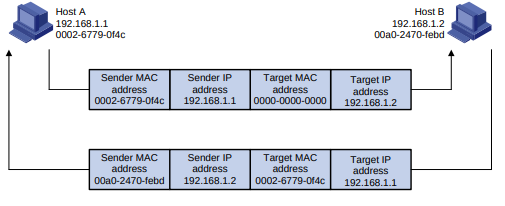

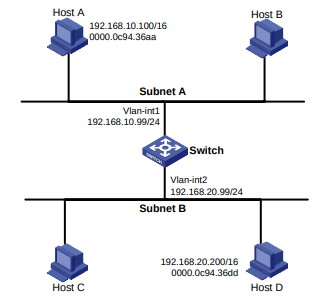

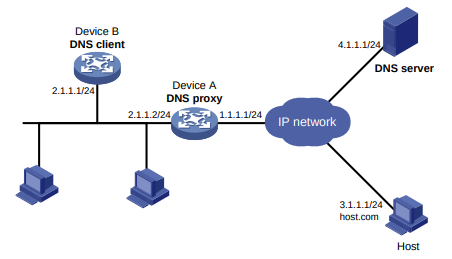

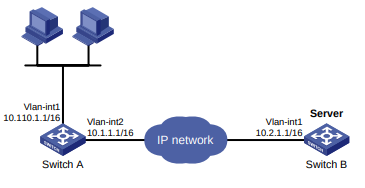

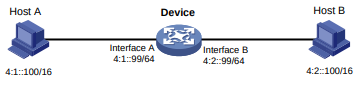

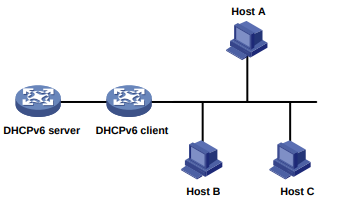

Conforme mostrado na Figura 2, o Host A e o Host B estão na mesma sub-rede. O host A envia um pacote para o host B da seguinte forma:

- O host A procura na tabela ARP uma entrada ARP para o host B. Se for encontrada uma entrada, o host A usa o endereço MAC na entrada para encapsular o pacote IP em um quadro da camada de enlace de dados. Em seguida, o host A envia o quadro para o host B.

- Se o Host A não encontrar nenhuma entrada para o Host B, o Host A armazenará o pacote em um buffer e transmitirá uma solicitação ARP. A carga útil da solicitação ARP contém as seguintes informações:

- Endereço IP do remetente e endereço MAC do remetente - Endereço IP e endereço MAC do host A.

- Endereço IP de destino-O endereço IP do host B.

- Endereço MAC de destino - Um endereço MAC totalmente zero.

Todos os hosts dessa sub-rede podem receber a solicitação de difusão, mas somente o host solicitado (Host B) processa a solicitação.

- O host B compara seu próprio endereço IP com o endereço IP de destino na solicitação ARP. Se eles forem iguais, o Host B opera da seguinte forma:

- Adiciona o endereço IP do remetente e o endereço MAC do remetente em sua tabela ARP.

- Encapsula seu endereço MAC em uma resposta ARP.

- Transmite a resposta ARP para o host A.

- Depois de receber a resposta do ARP, o host A opera da seguinte forma:

- Adiciona o endereço MAC do Host B em sua tabela ARP.

- Encapsula o endereço MAC no pacote e envia o pacote para o Host B.

Figura 2 Processo de resolução de endereços ARP

Se o host A e o host B estiverem em sub-redes diferentes, o host A enviará um pacote para o host B da seguinte forma:

- O host A transmite uma solicitação ARP em que o endereço IP de destino é o endereço IP do gateway.

- O gateway responde com seu endereço MAC em uma resposta ARP ao Host A.

- O host A usa o endereço MAC do gateway para encapsular o pacote e, em seguida, envia o pacote para o gateway.

- Se o gateway tiver uma entrada ARP para o Host B, ele encaminhará o pacote diretamente para o Host B. Caso contrário, o gateway transmite uma solicitação ARP, na qual o endereço IP de destino é o endereço IP do Host B.

- Depois que o gateway obtém o endereço MAC do Host B, ele envia o pacote para o Host B.

Tipos de entrada ARP

Uma tabela ARP armazena entradas ARP dinâmicas, entradas ARP OpenFlow, entradas ARP Rule e entradas ARP estáticas.

Entrada ARP dinâmica

O ARP cria e atualiza automaticamente entradas dinâmicas. Uma entrada dinâmica de ARP é removida quando o cronômetro de envelhecimento expira ou a interface de saída é desativada. Além disso, uma entrada ARP dinâmica pode ser substituída por uma entrada ARP estática.

Entrada ARP estática

Uma entrada ARP estática é configurada e mantida manualmente. Ela não envelhece e não pode ser substituída por nenhuma entrada ARP dinâmica.

As entradas de ARP estático protegem a comunicação entre dispositivos porque os pacotes de ataque não podem modificar o mapeamento de IP para MAC em uma entrada de ARP estático.

O dispositivo suporta os seguintes tipos de entradas ARP estáticas:

- Entrada ARP estática longa - É usada diretamente para encaminhar pacotes. Uma entrada longa de ARP estático contém o endereço IP, o endereço MAC, a VLAN e a interface de saída.

- Entrada ARP estática curta - Contém apenas o endereço IP e o endereço MAC.

Se a interface de saída for uma interface VLAN, o dispositivo enviará uma solicitação ARP cujo endereço IP de destino é o endereço IP da entrada curta. Se os endereços IP e MAC do remetente na resposta ARP recebida corresponderem à entrada ARP estática curta, o dispositivo executará as seguintes operações:

- Adiciona a interface que recebeu a resposta ARP à entrada ARP estática curta.

- Usa a entrada ARP estática curta resolvida para encaminhar pacotes IP.

- Entrada ARP multiportas - Contém o endereço IP, o endereço MAC e as informações de VLAN.

O dispositivo pode usar uma entrada ARP multiportas que tenha o mesmo endereço MAC e VLAN que uma entrada de endereço MAC unicast multicast ou multiportas para o encaminhamento de pacotes. Uma entrada ARP multiportas é configurada manualmente. Ela não envelhece e não pode ser substituída por nenhuma entrada ARP dinâmica.

Para se comunicar com um host usando um mapeamento fixo de IP para MAC, configure uma entrada ARP estática curta no dispositivo. Para se comunicar com um host usando um mapeamento fixo de IP para MAC por meio de uma interface em uma VLAN, configure uma entrada ARP estática longa no dispositivo.

Entrada ARP do OpenFlow

O ARP cria entradas ARP OpenFlow aprendendo com o módulo OpenFlow. Uma entrada ARP do OpenFlow não envelhece e não pode ser atualizada. Uma entrada ARP do OpenFlow pode ser usada diretamente para encaminhar pacotes. Para obter mais informações sobre o OpenFlow, consulte o Guia de configuração do OpenFlow.

Regra de entrada ARP

As entradas do Rule ARP podem ser usadas diretamente para o encaminhamento de pacotes. Uma entrada Rule ARP não envelhece e não pode ser atualizada. Ela pode ser substituída por uma entrada ARP estática.

O ARP cria entradas de Rule ARP aprendendo com o módulo de autenticação do portal. Para obter mais informações sobre a autenticação do portal, consulte a configuração da autenticação do portal no Security Configuration Guide.

Configuração de uma entrada ARP estática

As entradas de ARP estático são efetivas quando o dispositivo funciona corretamente.

Configuração de uma entrada ARP estática curta

Restrições e diretrizes

Uma entrada ARP estática curta resolvida deixa de ser resolvida em determinados eventos, por exemplo, quando a interface de saída resolvida fica inoperante ou a VLAN ou a interface de VLAN correspondente é excluída.

Procedimento

system-view- Configure uma entrada ARP estática curta.

arp static ip-address mac-addressConfiguração de uma entrada ARP estática longa

Sobre entradas longas de ARP estático

As entradas ARP estáticas longas podem ser eficazes ou ineficazes. As entradas de ARP estático longo ineficazes não podem ser usadas para o encaminhamento de pacotes. Uma entrada de ARP estático longo é ineficaz quando existe uma das seguintes condições:

- O endereço IP na entrada entra em conflito com um endereço IP local.

- Nenhuma interface local tem um endereço IP na mesma sub-rede que o endereço IP na entrada ARP. Uma entrada ARP estática longa para uma VLAN será excluída se a VLAN ou a interface da VLAN for excluída.

Procedimento

- Entre na visualização do sistema.

system-view- Configure uma entrada ARP estática longa.

arp static ip-address mac-address [ vlan-id interface-type interface-number ]Configuração de uma entrada ARP multiportas

Sobre entradas ARP multiportas

Uma entrada ARP multiportas contém um endereço IP, endereço MAC, interface de saída e informações de ID de VLAN. A VLAN e as interfaces de saída são especificadas por uma entrada de endereço MAC unicast multiportas ou uma entrada de endereço MAC multicast. Para obter mais informações sobre entradas de endereço MAC unicast multiportas, consulte o Layer-2 LAN Switching Configuration Guide. Para obter mais informações sobre entradas de endereço MAC multicast, consulte o Guia de configuração de IP Multicast.

Uma entrada ARP multiportas pode sobrescrever uma entrada ARP dinâmica, estática curta ou estática longa. Por outro lado, uma entrada ARP estática curta ou estática longa pode sobrescrever uma entrada ARP multiportas.

Restrições e diretrizes

Para que uma entrada ARP multiportas seja eficaz para o encaminhamento de pacotes, certifique-se de que as seguintes condições sejam atendidas:

- Existe uma entrada de endereço MAC unicast multiportas ou uma entrada de endereço MAC multicast.

- A entrada ARP multiportas deve ter o mesmo endereço MAC que a entrada de endereço MAC unicast multiportas ou a entrada de endereço MAC multicast.

- O endereço IP na entrada ARP multiportas deve residir na mesma sub-rede que a interface VLAN da VLAN especificada.

Se uma interface agregada for a interface de saída de uma entrada e suas portas membros residirem em vários dispositivos membros da IRF, o dispositivo não poderá usar a entrada para encaminhar pacotes. Para resolver esse problema, defina o modo de compartilhamento de carga de agregação de link global para um modo diferente do baseado em endereço MAC de origem ou destino usando o comando link-aggregation global load-sharing mode. Para obter mais informações sobre esse comando, consulte Agregação de links Ethernet em Layer 2-LAN Switching Command Reference.

Procedimento

- Entre na visualização do sistema.

system-view- Configure uma entrada de endereço MAC unicast multiportas ou uma entrada de endereço MAC multicast.

- Em uma rede comum, configure uma entrada de endereço MAC unicast multiportas.

mac-address multiport mac-address interface interface-list vlan vlan-id- Em uma rede comum, configure uma entrada de endereço MAC multicast.

mac-address multicast mac-address interface interface-list vlan

vlan-id- Configurar uma entrada ARP multiportas.

arp multiport ip-address mac-address vlan-idConfiguração de recursos para entradas ARP dinâmicas

Definição do limite de aprendizado dinâmico de ARP para um dispositivo

Sobre o limite de aprendizado dinâmico de ARP para um dispositivo

Um dispositivo pode aprender dinamicamente as entradas ARP. Para evitar que um dispositivo mantenha muitas entradas ARP, você pode definir o número máximo de entradas ARP dinâmicas que o dispositivo pode aprender. Quando o limite é atingido, o dispositivo interrompe o aprendizado de ARP.

Se você definir um valor menor do que o número de entradas ARP dinâmicas existentes, o dispositivo não excluirá as entradas existentes, a menos que elas se esgotem. Você pode usar o comando reset arp dynamic para limpar as entradas de ARP dinâmico.

Procedimento

- Entre na visualização do sistema.

system-view- Defina o limite de aprendizado dinâmico de ARP para o dispositivo.

arp max-learning-number max-number slot slot-numberA configuração padrão varia de acordo com o modelo do dispositivo. Para obter mais informações, consulte a referência do comando. Para desativar o aprendizado dinâmico de ARP do dispositivo, defina o valor como 0.

Configuração do limite de aprendizado dinâmico de ARP para uma interface

Sobre a configuração do limite de aprendizado dinâmico de ARP para uma interface

Uma interface pode aprender dinamicamente entradas ARP. Para evitar que uma interface mantenha muitas entradas ARP, você pode definir o número máximo de entradas ARP dinâmicas que a interface pode aprender. Quando o limite é atingido, a interface interrompe o aprendizado de ARP.

Você pode definir limites para uma interface de camada 2 e para a interface VLAN para uma VLAN permitida na interface de camada 2. A interface da camada 2 aprende uma entrada ARP somente quando nenhum dos limites é atingido.

O limite total de aprendizado dinâmico de ARP para todas as interfaces não será maior do que o limite de aprendizado dinâmico de ARP do dispositivo.

Procedimento

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-number- Definir o limite de aprendizado dinâmico de ARP para a interface.

arp max-learning-num max-number [ alarm alarm-threshold ]A configuração padrão varia de acordo com o modelo do dispositivo. Para obter mais informações, consulte a referência de comandos. Para desativar o aprendizado dinâmico de ARP da interface, defina o valor como 0.

Configuração do cronômetro de envelhecimento para entradas ARP dinâmicas

Sobre o cronômetro de envelhecimento para entradas ARP dinâmicas

Cada entrada ARP dinâmica na tabela ARP tem uma vida útil limitada, chamada de cronômetro de envelhecimento. O cronômetro de envelhecimento de uma entrada de ARP dinâmico é redefinido sempre que a entrada de ARP dinâmico é atualizada. Uma entrada de ARP dinâmico que não é atualizada antes que seu cronômetro de envelhecimento expire é excluída da tabela ARP.

É possível definir o cronômetro de envelhecimento para entradas ARP dinâmicas na visualização do sistema ou na visualização da interface. O cronômetro de envelhecimento definido na visualização da interface tem precedência sobre o cronômetro de envelhecimento definido na visualização do sistema.

Procedimento

- Entre na visualização do sistema.

system-view- Defina o cronômetro de envelhecimento para entradas ARP dinâmicas.

- Defina o cronômetro de envelhecimento para entradas ARP dinâmicas na visualização do sistema.

aarp timer aging { aging-minutes | second aging-seconds }Por padrão, o cronômetro de envelhecimento para entradas ARP dinâmicas na visualização do sistema é de 20 minutos.

- Execute os comandos a seguir em sequência para definir o cronômetro de envelhecimento para entradas ARP dinâmicas na visualização da interface:

interface interface-type interface-numberaarp timer aging { aging-minutes | second aging-seconds }Por padrão, o cronômetro de envelhecimento para entradas ARP dinâmicas na visualização de interface é o cronômetro de envelhecimento definido na visualização do sistema.

Configuração do número máximo de sondas para entradas ARP dinâmicas

Sobre o número máximo de sondagens para entradas ARP dinâmicas

Esse mecanismo de sondagem mantém válidas as entradas dinâmicas legais de ARP e evita a resolução desnecessária de ARP durante o encaminhamento posterior do tráfego. Ele envia solicitações ARP para o endereço IP em uma entrada ARP dinâmica.

- Se o dispositivo receber uma resposta ARP antes que o cronômetro de envelhecimento da entrada expire, o dispositivo redefinirá o cronômetro de envelhecimento.

- Se o dispositivo não receber nenhuma resposta ARP após o número máximo de sondagens, o dispositivo excluirá a entrada quando o cronômetro de envelhecimento da entrada expirar.

Você pode definir o número máximo de sondas na visualização do sistema ou na visualização da interface. A contagem de sondas definida na visualização da interface tem precedência sobre a contagem de sondas definida na visualização do sistema.

Procedimento

- Entre na visualização do sistema.

system-view- Defina o número máximo de sondas para entradas ARP dinâmicas.

- Defina o número máximo de sondas para entradas ARP dinâmicas na visualização do sistema.

arp timer aging probe-interval intervalPor padrão, o número máximo de sondas na visualização do sistema para entradas ARP dinâmicas é 3.

- Execute os comandos a seguir em sequência para definir o número máximo de sondas para entradas ARP dinâmicas:

interface interface-type interface-numberarp timer aging probe-interval intervalPor padrão, o número máximo de sondas na visualização da interface para entradas ARP dinâmicas é o número máximo de sondas definido na visualização do sistema.

Configuração do intervalo para sondagem de entradas ARP dinâmicas

Sobre o intervalo para sondagem de entradas ARP dinâmicas

O recurso de sondagem mantém válidas as entradas dinâmicas legais de ARP e evita a resolução desnecessária de ARP durante o encaminhamento posterior do tráfego.

Antes que uma entrada ARP dinâmica seja envelhecida, o dispositivo envia solicitações ARP para o endereço IP na entrada ARP.

- Se o dispositivo receber uma resposta ARP durante o intervalo da sonda, ele redefinirá o cronômetro de envelhecimento.

- Se o dispositivo não receber nenhuma resposta ARP durante o intervalo da sonda, ele iniciará uma nova sonda.

- Se o número máximo de sondagens for feito e nenhuma resposta ARP for recebida, o dispositivo excluirá a entrada.

Você pode definir o intervalo da sonda na visualização do sistema e na visualização da interface. O intervalo da sonda na interface tem precedência sobre o intervalo da sonda na visualização do sistema.

Restrições e diretrizes

- Se houver tráfego intenso na rede, defina um intervalo longo.

- Durante o processo de sondagem da entrada ARP dinâmica, uma entrada ARP dinâmica não será excluída se o tempo de envelhecimento expirar. Se uma resposta for recebida durante a sondagem, o cronômetro de envelhecimento da entrada ARP será redefinido.

- Para que o dispositivo execute o número especificado de sondas, certifique-se de que os requisitos a seguir sejam atendidos:

Tempo de envelhecimento das entradas ARP dinâmicas > o número máximo de sondas × intervalo de sonda

Procedimento

- Entre na visualização do sistema.

system-view- Defina o intervalo para sondagem de entradas ARP dinâmicas.

- Defina o intervalo para sondagem de entradas ARP dinâmicas na visualização do sistema.

arp timer aging probe-interval intervalPor padrão, o intervalo da sonda é de 5 segundos.

- Execute os seguintes comandos em sequência para definir o intervalo de sondagem das entradas ARP dinâmicas:

interface interface-type interface-numberarp timer aging probe-interval intervalPor padrão, o intervalo da sonda depende da configuração na visualização do sistema.

Ativação da verificação dinâmica de entradas ARP

Sobre a verificação dinâmica de entradas ARP

O recurso de verificação de entrada ARP dinâmica impede que o dispositivo ofereça suporte a entradas ARP dinâmicas que contenham endereços MAC multicast. O dispositivo não pode aprender entradas ARP dinâmicas que contenham endereços MAC multicast. Não é possível adicionar manualmente entradas ARP estáticas que contenham endereços MAC multicast.

Quando a verificação dinâmica de entradas ARP está desativada, há suporte para entradas ARP que contêm endereços MAC multicast. O dispositivo pode aprender entradas ARP dinâmicas contendo endereços MAC multicast obtidos dos pacotes ARP originados de um endereço MAC unicast. Você também pode adicionar manualmente entradas ARP estáticas contendo endereços MAC multicast.

Procedimento

- Entre na visualização do sistema.

system-view- Ativar a verificação dinâmica de entradas ARP.

arp check enablePor padrão, a verificação dinâmica de entrada ARP está ativada.

Sincronização de entradas ARP em todos os dispositivos membros

Sobre a sincronização de entradas ARP

Essa tarefa garante que todos os dispositivos membros da IRF em uma malha IRF tenham as mesmas entradas ARP.

Restrições e diretrizes

Para sincronizar as entradas ARP em todos os dispositivos membros em tempo hábil, você pode programar o dispositivo para executar automaticamente o comando arp smooth. Para obter informações sobre o agendamento de uma tarefa, consulte a configuração de gerenciamento de dispositivos no Guia de Configuração dos Fundamentos.

Procedimento

Para sincronizar as entradas ARP do dispositivo mestre com todos os dispositivos subordinados, execute o seguinte comando na visualização do usuário:

arp smoothAtivação do registro de conflitos de endereço IP do usuário

Sobre o registro de conflitos de endereço IP do usuário

Esse recurso permite que o dispositivo detecte e registre conflitos de endereço IP do usuário. O dispositivo determina que ocorre um conflito se um pacote ARP não gratuito de entrada tiver o mesmo endereço IP de remetente que uma entrada ARP existente, mas um endereço MAC de remetente diferente. O dispositivo gera um registro de conflito de endereço IP do usuário, registra o conflito e envia o registro para o centro de informações. Para obter informações sobre o destino do registro e a configuração da regra de saída na central de informações, consulte a central de informações no Guia de configuração de monitoramento e gerenciamento de rede.

Procedimento

- Entre na visualização do sistema.

system-view- Habilite o registro de conflitos de endereço IP do usuário.

arp user-ip-conflict record enableAtivação da verificação de consistência da interface entre ARP e entradas de endereço MAC

Sobre a verificação de consistência da interface entre as entradas de endereço ARP e MAC

Em uma rede instável, a interface de recebimento de pacotes de um usuário pode mudar. A interface na entrada de endereço MAC pode ser atualizada imediatamente, enquanto a interface na entrada ARP não pode. Nesse caso, os pacotes que correspondem à entrada ARP serão enviados por uma interface incorreta. Para resolver esse problema, você pode usar esse recurso para verificar periodicamente a consistência da interface entre a entrada de endereço ARP e MAC de um usuário. Se as interfaces não forem as mesmas, o ARP enviará solicitações ARP na VLAN da entrada ARP e atualizará a entrada com a interface de recebimento da resposta ARP.

Use display mac-address para exibir entradas de endereço MAC. Para obter mais informações sobre esse comando, consulte Tabela de endereços MAC em Layer 2-LAN Switching Command Reference.

Procedimento

- Entre na visualização do sistema.

system-view- Ativar a verificação de consistência da interface entre as entradas de endereço ARP e MAC.

arp mac-interface-consistency check enablePor padrão, a verificação de consistência da interface entre as entradas de endereço ARP e MAC está desativada.

Ativação do registro de migrações de portas de usuários

Sobre o registro de migrações de portas de usuários

Esse recurso permite que o dispositivo detecte e registre eventos de migração de porta de usuário. Uma porta de usuário migra se um pacote ARP de entrada tiver o mesmo endereço IP de remetente e endereço MAC de remetente que uma entrada ARP existente, mas uma porta de entrada diferente. O dispositivo gera um registro de migração de porta de usuário, registra o evento de migração, envia o registro para o centro de informações e atualiza a interface da entrada ARP. Para obter informações sobre o destino do registro e a configuração da regra de saída no centro de informações, consulte o centro de informações no Guia de configuração de gerenciamento de rede e monitoramento .

Restrições e diretrizes

Para evitar a degradação do desempenho do dispositivo, desative o registro de migrações de portas de usuário se forem gerados muitos logs de migração de portas de usuário.

Procedimento

- Entre na visualização do sistema.

system-view- Habilite o registro de migrações de portas de usuários.

arp user-move record enablePor padrão, o registro das migrações de porta do usuário está desativado.

Ativação do registro de ARP

Sobre o registro de ARP

Esse recurso permite que um dispositivo registre eventos de ARP quando o ARP não consegue resolver corretamente os endereços IP. As informações de registro ajudam os administradores a localizar e resolver problemas. O dispositivo pode registrar os seguintes eventos ARP:

- Em uma interface proxy com ARP desativado, o endereço IP de destino de um pacote ARP recebido não é um dos seguintes endereços IP:

- O endereço IP da interface de recebimento.

- O endereço IP virtual do grupo VRRP.

- O endereço IP do remetente de uma resposta ARP recebida está em conflito com um dos seguintes endereços IP:

- O endereço IP da interface de recebimento.

- O endereço IP virtual do grupo VRRP.

O dispositivo envia mensagens de registro ARP para o centro de informações. Você pode usar o comando info-center source para especificar as regras de saída de log para o centro de informações. Para obter mais informações sobre o centro de informações, consulte o Guia de configuração de monitoramento e gerenciamento de rede.

Procedimento

- Entre na visualização do sistema.

system-view- Ativar o registro de ARP.

arp check log enablePor padrão, o registro de ARP está desativado.

Comandos de exibição e manutenção para ARP

A limpeza de entradas ARP da tabela ARP pode causar falhas de comunicação. Certifique-se de que as entradas a serem apagadas não afetem as comunicações atuais.

Execute comandos de exibição em qualquer visualização e redefina comandos na visualização do usuário.

| Tarefa | Comando |

| Exibir entradas ARP. | display arp [ [ all | dynamic | multiport | static ] [ slot slot-number ] | vlan vlan-id | interface interface-type interface-número ] [ count | verbose ] |

| Exibe o número máximo de entradas ARP que um dispositivo suporta. | display arp entry-limit |

| Exibir a entrada ARP de um endereço IP. | display arp ip-address [ slot slot-número ] [ verbose ] |

| Exibe o número de entradas ARP do OpenFlow. | display arp openflow count [ slot slot-number ] |

| Exibir o cronômetro de envelhecimento de entradas ARP dinâmicas. | display arp timer aging |

| Exibir conflitos de endereço IP do usuário. | display arp user-ip-conflict record [ slot slot-number ] |

| Exibir migrações de porta de usuário. | display arp user-move record [ slot slot-number ] |

| Limpar entradas ARP da tabela ARP. | reset arp { all | dynamic | interface interface-type interface-number | multiportas | slot slot-number | static } |

Exemplos de configuração de ARP

Exemplo: Configuração de uma entrada ARP estática longa

Configuração de rede

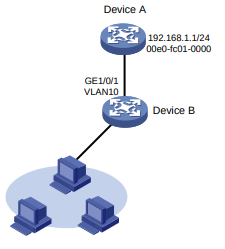

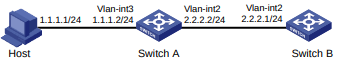

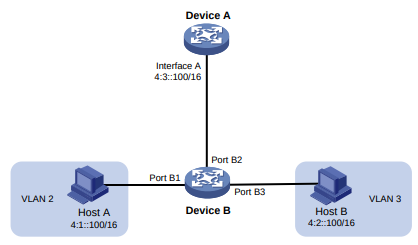

Conforme mostrado na Figura 3, os hosts estão conectados ao Dispositivo B. O Dispositivo B está conectado ao Dispositivo A por meio da interface GigabitEthernet 1/0/1 na VLAN 10.

Para garantir comunicações seguras entre o Dispositivo A e o Dispositivo B, configure uma entrada ARP estática longa para o Dispositivo A no Dispositivo B.

Figura 3 Diagrama de rede

Procedimento

# Criar a VLAN 10.

<DeviceB> system-view

[DeviceB] vlan 10

[DeviceB-vlan10] quit# Adicione a interface GigabitEthernet 1/0/1 à VLAN 10.

[DeviceB] interface gigabitethernet 1/0/1

[DeviceB-GigabitEthernet1/0/1] port access vlan 10

[DeviceB-GigabitEthernet1/0/1] quit# Crie a interface VLAN 10 e configure seu endereço IP.

[DeviceB] interface vlan-interface 10

[DeviceB-vlan-interface10] ip address 192.168.1.2 8

[DeviceB-vlan-interface10] quit# Configure uma entrada ARP estática longa que tenha o endereço IP 192.168.1.1, o endereço MAC 00e0-fc01-0000 e a interface de saída GigabitEthernet 1/0/1 na VLAN 10.

[DeviceB] arp static 192.168.1.1 00e0-fc01-0000 10 gigabitethernet 1/0/1Verificação da configuração

# Verifique se o dispositivo B tem uma entrada ARP estática longa para o dispositivo A.

[DeviceB] display arp static

Type: S-Static D-Dynamic O-Openflow R-Rule M-Multiport I-Invalid

IP address MAC address VLAN/VSI Interface Aging Type

192.168.1.1 00e0-fc01-0000 10 GE1/0/1 -- SExemplo: Configuração de uma entrada ARP estática curta

Configuração de rede

Conforme mostrado na Figura 4, os hosts estão conectados ao Dispositivo B. O Dispositivo B está conectado ao Dispositivo A por meio da interface GigabitEthernet 1/0/2.

Para garantir comunicações seguras entre o Dispositivo A e o Dispositivo B, configure uma entrada ARP estática curta para o Dispositivo A no Dispositivo B.

Figura 4 Diagrama de rede

Procedimento

# Configure um endereço IP para a GigabitEthernet 1/0/2.

<DeviceB> system-view system-view

[DeviceB] interface gigabitethernet 1/0/2

[DeviceB-GigabitEthernet1/0/2] ip address 192.168.1.2 24

[DeviceB-GigabitEthernet1/0/2] quit

# Configure uma entrada ARP estática curta que tenha o endereço IP 192.168.1.1 e o endereço MAC 00e0-fc01-001f.

[DeviceB] arp static 192.168.1.1 00e0-fc01-001f

Verificação da configuração

# Verificar se o dispositivo B tem uma entrada ARP estática curta para o dispositivo A

[DeviceB] display arp static

Type: S-Static D-Dynamic O-Openflow R-Rule M-Multiport I-Invalid

IP address MAC address VLAN/VSI Interface Aging Type

192.168.1.1 00e0-fc01-001f -- -- -- SExemplo: Configuração de uma entrada ARP multiportas

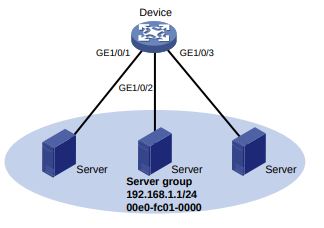

Configuração de rede

Conforme mostrado na Figura 5, um dispositivo se conecta a três servidores por meio das interfaces GigabitEthernet 1/0/1, GigabitEthernet 1/0/2 e GigabitEthernet 1/0/3 na VLAN 10. Os servidores compartilham o endereço IP 192.168.1.1/24 e o endereço MAC 00e0-fc01-0000.

Configure uma entrada ARP multiportas para que o dispositivo envie pacotes IP com o endereço IP de destino 192.168.1.1 para os três servidores.

Figura 5 Diagrama de rede

Procedimento

# Criar a VLAN 10.

<Device> system-view

[Device] vlan 10

[Device-vlan10] quit# Adicione GigabitEthernet 1/0/1, GigabitEthernet 1/0/2 e GigabitEthernet 1/0/3 à VLAN 10.

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] port access vlan 10

[Device-GigabitEthernet1/0/1] quit

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] port access vlan 10

[Device-GigabitEthernet1/0/2] quit

[Device] interface gigabitethernet 1/0/3

[Device-GigabitEthernet1/0/3] port access vlan 10

[Device-GigabitEthernet1/0/3] quit# Crie a interface VLAN 10 e especifique seu endereço IP.

[Device] interface vlan-interface 10

[Device-vlan-interface10] ip address 192.168.1.2 24

[Device-vlan-interface10] quit# Configure uma entrada de endereço MAC unicast multiportas que tenha o endereço MAC 00e0-fc01-0000 e as interfaces de saída GigabitEthernet 1/0/1, GigabitEthernet 1/0/2 e GigabitEthernet 1/0/3 na VLAN 10.

[Device] mac-address multiport 00e0-fc01-0000 interface gigabitethernet 1/0/1 to

gigabitethernet 1/0/3 vlan 10# Configure uma entrada ARP multiportas com o endereço IP 192.168.1.1 e o endereço MAC 00e0-fc01-0000.

[Device] arp multiport 192.168.1.1 00e0-fc01-0000 10Verificação da configuração

# Verifique se o dispositivo tem uma entrada ARP multiportas com o endereço IP 192.168.1.1 e o endereço MAC 00e0-fc01-0000.

[Device] display arp

Type: S-Static D-Dynamic O-Openflow R-Rule M-Multiport I-Invalid

IP address MAC address VLAN/VSI Interface Aging Type

192.168.1.1 00e0-fc01-0000 10 -- -- M Configuração do ARP gratuito

Sobre o ARP gratuito

Em um pacote ARP gratuito, o endereço IP do remetente e o endereço IP de destino são os endereços IP do dispositivo de envio.

Um dispositivo envia um pacote ARP gratuito para uma das seguintes finalidades:

- Determinar se seu endereço IP já está sendo usado por outro dispositivo. Se o endereço IP já estiver sendo usado, o dispositivo será informado do conflito por uma resposta ARP.

- Informar outros dispositivos sobre uma alteração de endereço MAC.

Detecção de conflitos de IP

Quando uma interface obtém um endereço IP, o dispositivo transmite pacotes ARP gratuitos na LAN em que a interface reside. Se o dispositivo receber uma resposta ARP, seu endereço IP entrará em conflito com o endereço IP de outro dispositivo na LAN. O dispositivo exibe uma mensagem de registro sobre o conflito e informa ao administrador para alterar o endereço IP. O dispositivo não usará o endereço IP conflitante. Se nenhuma resposta ARP for recebida, o dispositivo usará o endereço IP.

Aprendizado gratuito de pacotes ARP

Esse recurso permite que um dispositivo crie ou atualize entradas ARP usando os endereços IP e MAC do remetente nos pacotes ARP gratuitos recebidos.

Quando esse recurso está desativado, o dispositivo usa os pacotes ARP gratuitos recebidos apenas para atualizar as entradas ARP existentes. As entradas ARP não são criadas com base nos pacotes ARP gratuitos recebidos, o que economiza espaço na tabela ARP.

Envio periódico de pacotes ARP gratuitos

O envio periódico de pacotes ARP gratuitos ajuda os dispositivos downstream a atualizar as entradas ARP ou MAC em tempo hábil.

Esse recurso pode implementar as seguintes funções:

- Evite a falsificação de gateway.

A falsificação de gateway ocorre quando um invasor usa o endereço do gateway para enviar pacotes ARP gratuitos para os hosts em uma rede. Em vez disso, o tráfego destinado ao gateway dos hosts é enviado ao invasor. Como resultado, os hosts não conseguem acessar a rede externa.

Para evitar esses ataques de falsificação de gateway, você pode habilitar o gateway para enviar pacotes ARP gratuitos em intervalos. Os pacotes ARP gratuitos contêm o endereço IP primário e os endereços IP secundários configurados manualmente do gateway, para que os hosts possam saber as informações corretas do gateway.

- Evite que as entradas ARP envelheçam.

Se o tráfego de rede for intenso ou se o uso da CPU do host for alto, os pacotes ARP recebidos poderão ser descartados ou não serão processados imediatamente. Eventualmente, as entradas dinâmicas de ARP no host receptor se esgotam. O tráfego entre o host e os dispositivos correspondentes é interrompido até que o host recrie as entradas ARP.

Para evitar esse problema, você pode habilitar o gateway para enviar pacotes ARP gratuitos periodicamente. Os pacotes ARP gratuitos contêm o endereço IP primário e o endereço IP configurado manualmente.

endereços IP secundários do gateway, para que os hosts receptores possam atualizar as entradas ARP em tempo hábil.

- Impedir que o endereço IP virtual de um grupo VRRP seja usado por um host.

O roteador mestre de um grupo VRRP pode enviar periodicamente pacotes ARP gratuitos para os hosts da rede local. Os hosts podem então atualizar as entradas ARP locais e evitar o uso do endereço IP virtual do grupo VRRP. O endereço MAC do remetente no pacote ARP gratuito é o endereço MAC virtual do roteador virtual. Para obter mais informações sobre o VRRP, consulte o Guia de configuração de alta disponibilidade.

Visão geral das tarefas ARP gratuitas

Todas as tarefas de ARP gratuito são opcionais. Se todos os recursos a seguir estiverem desativados, o ARP gratuito ainda fornecerá a função de detecção de conflito de IP.

- Ativação da notificação de conflito de IP

- Ativação do aprendizado gratuito de pacotes ARP

- Ativação do envio periódico de pacotes ARP gratuitos

- Ativação do envio de pacotes ARP gratuitos para solicitações ARP com endereço IP do remetente em uma sub-rede diferente

- Configuração da retransmissão gratuita de pacotes ARP para a alteração do endereço MAC do dispositivo

Ativação da notificação de conflito de IP

Sobre a notificação de conflito de IP

Ao detectar um conflito de IP, o dispositivo enviará uma solicitação ARP gratuita. Por padrão, o dispositivo exibe uma mensagem de erro somente depois de receber uma resposta ARP. Você pode ativar esse recurso para permitir que o dispositivo exiba uma mensagem de erro imediatamente após a detecção de um conflito de IP.

Procedimento

- Entre na visualização do sistema.

system-view- Ativar a notificação de conflito de IP.

arp ip-conflict log promptO padrão varia de acordo com a versão do software, conforme mostrado abaixo:

| Versões | Configuração padrão |

| Versões anteriores à versão 6350 | A notificação de conflito de IP está desativada. |

| Versão 6350 e posterior | Se o dispositivo for iniciado com a configuração inicial, a notificação de conflito de IP será desativada. Se o dispositivo for iniciado com os padrões de fábrica, a notificação de conflito de IP estará ativada. |

Ativação do aprendizado gratuito de pacotes ARP

- Entre na visualização do sistema.

system-view- Ativar o aprendizado gratuito de pacotes ARP.

gratuitous-arp-learning enablePor padrão, o aprendizado gratuito de pacotes ARP está ativado.

Ativação do envio periódico de pacotes ARP gratuitos

Restrições e diretrizes

- Você pode ativar o envio periódico de pacotes ARP gratuitos em um máximo de 1024 interfaces.

- O envio periódico de pacotes ARP gratuitos só tem efeito em uma interface quando as seguintes condições são atendidas:

- O estado da camada de enlace de dados da interface está ativo.

- A interface tem um endereço IP.

- Se você alterar o intervalo de envio de pacotes ARP gratuitos, a configuração entrará em vigor no próximo intervalo de envio.

- O intervalo de envio de pacotes ARP gratuitos pode ser muito maior do que o intervalo de envio especificado em qualquer uma das seguintes circunstâncias:

- Esse recurso está ativado em várias interfaces.

- Cada interface é configurada com vários endereços IP secundários.

- Um pequeno intervalo de envio é configurado quando as duas condições anteriores existem.

Procedimento

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-number- Ativar o envio periódico de pacotes ARP gratuitos.

arp send-gratuitous-arp [ interval interval ]Por padrão, o envio periódico de pacotes ARP gratuitos está desativado.

Ativação do envio de pacotes ARP gratuitos para solicitações ARP com endereço IP do remetente em uma sub-rede diferente

- Entre na visualização do sistema.

system-view- Habilite o dispositivo a enviar pacotes ARP gratuitos ao receber solicitações ARP cujo endereço IP do remetente pertença a uma sub-rede diferente.

gratuitous-arp-sending enablePor padrão, um dispositivo não envia pacotes ARP gratuitos ao receber solicitações ARP cujo endereço IP do remetente pertence a uma sub-rede diferente.

Configuração da retransmissão gratuita de pacotes ARP para a alteração do endereço MAC do dispositivo

Sobre a retransmissão gratuita de pacotes ARP para a alteração do endereço MAC do dispositivo

O dispositivo envia um pacote ARP gratuito para informar outros dispositivos sobre a alteração de seu endereço MAC. No entanto, os outros dispositivos podem não receber o pacote porque o dispositivo envia o pacote ARP gratuito apenas uma vez por padrão. Configure o recurso de retransmissão do pacote ARP gratuito para garantir que os outros dispositivos possam receber o pacote.

Procedimento

- Entre na visualização do sistema.

system-view- Defina os horários e o intervalo para retransmitir um pacote ARP gratuito para a alteração do endereço MAC do dispositivo.

gratuitous-arp mac-change retransmit times interval secondsPor padrão, o dispositivo envia um pacote gratuito para informar sua alteração de endereço MAC apenas uma vez.

Configuração de ARP proxy

Sobre o proxy ARP

O ARP proxy permite que um dispositivo em uma rede responda a solicitações de ARP para um endereço IP em outra rede. Com o ARP proxy, os hosts em diferentes domínios de broadcast podem se comunicar entre si como se estivessem no mesmo domínio de broadcast.

O proxy ARP inclui o proxy ARP comum e o proxy ARP local.

- ARP de proxy comum - Permite a comunicação entre hosts que se conectam a diferentes interfaces da Camada 3 e residem em diferentes domínios de broadcast.

- ARP de proxy local - Permite a comunicação entre hosts que se conectam à mesma interface da Camada 3 e residem em diferentes domínios de broadcast.

Ativação do proxy ARP comum

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-numberSomente interfaces VLAN são compatíveis.

- Ativar o proxy ARP comum.

proxy-arp enablePor padrão, o proxy ARP comum está desativado.

Ativação do proxy ARP local

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-numberSomente interfaces VLAN são compatíveis.

- Ativar o proxy ARP local.

local-proxy-arp enable [ ip-range start-ip-address to end-ip-address ]Por padrão, o proxy ARP local está desativado.

Comandos de exibição e manutenção para ARP proxy

Executar comandos de exibição em qualquer visualização.

| Tarefa | Comando |

| Exibir ARP de proxy comum | display proxy-arp [ interface interface-type] |

| status. | interface-number ] |

| Exibir o status do ARP do proxy local. | display local-proxy-arp [ interface interface-type interface-number ] |

Exemplo de configuração de ARP de proxy comum

Exemplo: Configuração de ARP de proxy comum

Configuração de rede

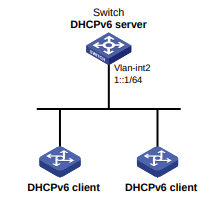

Conforme mostrado na Figura 6, o Host A e o Host D têm o mesmo prefixo e máscara IP, mas estão localizados em sub-redes diferentes separadas pelo switch. O host A pertence à VLAN 1 e o host D pertence à VLAN 2. Nenhum gateway padrão está configurado no Host A e no Host D.

Configure o proxy ARP comum no switch para permitir a comunicação entre os dois hosts.

Figura 6 Diagrama de rede

Procedimento

# Criar VLAN 2.

<Switch> system-view

[Switch] vlan 2

[Switch-vlan2] quit# Configure o endereço IP da interface VLAN 1.

[Switch] interface vlan-interface 1

[Switch-Vlan-interface1] ip address 192.168.10.99 255.255.255.0

# Habilite o proxy ARP comum na interface VLAN 1.

[Switch-Vlan-interface1] proxy-arp enable

[Switch-Vlan-interface1] quit# Configure o endereço IP da interface VLAN 2.

[Switch] interface vlan-interface 2

[Switch-Vlan-interface2] ip address 192.168.20.99 255.255.255.0# Habilite o proxy ARP comum na interface VLAN 2.

[Switch-Vlan-interface2] proxy-arp enable.Verificação da configuração

# Verifique se o host A e o host D podem fazer ping um do outro.

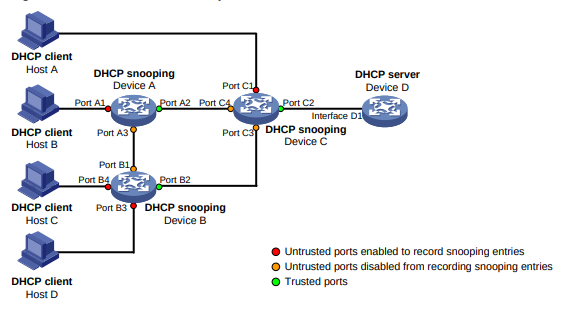

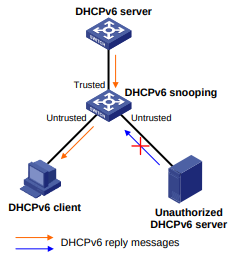

Configuração do ARP snooping

Sobre o ARP snooping

O ARP snooping é usado em redes de comutação da Camada 2. Ele cria entradas de snooping ARP usando as informações dos pacotes ARP. A MFF pode usar as entradas de snooping ARP. Para obter mais informações sobre o MFF, consulte o Guia de Configuração de Segurança.

Criação de entradas de ARP snooping

Se você ativar o ARP snooping para uma VLAN, os pacotes ARP recebidos na VLAN serão redirecionados para a CPU. Para a VLAN, a CPU usa os endereços IP e MAC do remetente dos pacotes ARP, bem como a VLAN e a porta receptoras para criar entradas de snooping ARP.

Envelhecimento de entradas de ARP snooping

O cronômetro de envelhecimento e o período válido de uma entrada do ARP snooping são de 25 minutos e 15 minutos. Se uma entrada de ARP snooping não for atualizada em 12 minutos, o dispositivo enviará uma solicitação ARP. A solicitação ARP usa o endereço IP da entrada como o endereço IP de destino. Se uma entrada do ARP snooping não for atualizada em 15 minutos, ela se tornará inválida e não poderá ser usada. Depois disso, se um pacote ARP correspondente à entrada for recebido, a entrada se tornará válida e seu cronômetro de envelhecimento será reiniciado.

Se o cronômetro de envelhecimento de uma entrada do ARP snooping expirar, a entrada será removida.

Proteção para ARP snooping

Ocorre um ataque se um pacote ARP tiver o mesmo endereço IP de remetente que uma entrada de snooping ARP válida, mas um endereço MAC de remetente diferente. A entrada do ARP snooping torna-se inválida e é removida em 1 minuto.

Ativação do ARP snooping para uma VLAN

- Entre na visualização do sistema.

system-view- Entre na visualização de VLAN.

vlan vlan-id- Habilite o ARP snooping para a VLAN.

arp snooping enablePor padrão, o ARP snooping está desativado para uma VLAN.

Comandos de exibição e manutenção para ARP snooping

Execute comandos de exibição em qualquer visualização e redefina comandos na visualização do usuário.

| Tarefa | Comando |

| Exibir entradas de ARP snooping. | display arp snooping vlan [ vlan-id ] [ slot slot-number ] [ count ] display arp snooping vlan ip ip-address [ slot slot-number ] |

| Excluir entradas de ARP snooping. | reset arp snooping vlan [ vlan-id ] reset arp snooping vlan ip ip-address |

Configuração do anúncio de rota direta ARP

Sobre o anúncio de rota direta ARP

Esse recurso gera rotas de host com base em entradas ARP para encaminhamento de pacotes e anúncio de rotas.

Ativação do anúncio de rota direta ARP

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-number- Habilite o recurso de anúncio de rota direta ARP.

arp route-direct advertisePor padrão, o recurso de anúncio de rota direta ARP está desativado.

Configuração do endereçamento IP

Sobre o endereçamento IP

Os endereços IP neste capítulo referem-se a endereços IPv4, a menos que especificado de outra forma.

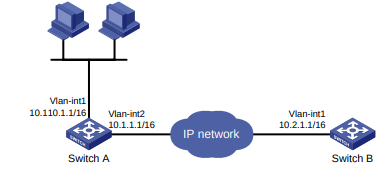

Representação e classes de endereços IP

O endereçamento IP usa um endereço de 32 bits para identificar cada host em uma rede IPv4. Para facilitar a leitura, os endereços são escritos em notação decimal com pontos, sendo que cada endereço tem quatro octetos de comprimento. Por exemplo, o endereço 00001010000000010000000100000001 em binário é escrito como 10.1.1.1.

Cada endereço IP é dividido nas seguintes seções:

- ID de rede - identifica uma rede. Os primeiros bits de uma ID de rede, conhecidos como campo de classe ou bits de classe, identificam a classe do endereço IP.

- ID do host - Identifica um host em uma rede.

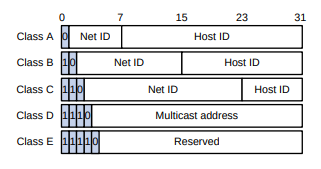

Os endereços IP são divididos em cinco classes, conforme mostrado na Figura 1. As áreas sombreadas representam a classe de endereço . As três primeiras classes são mais comumente usadas.

Figura 1 Classes de endereços IP

Tabela 1 Classes e intervalos de endereços IP

| Classe | Faixa de endereços | Observações |

| A | 0.0.0.0 a 127.255.255.255 | O endereço IP 0.0.0.0 é usado por um host na inicialização para comunicação temporária. Esse endereço nunca é um endereço de destino válido. Os endereços que começam com 127 são reservados para teste de loopback. Os pacotes destinados a esses endereços são processados localmente como pacotes de entrada em vez de serem enviados ao link. |

| B | 128.0.0.0 a 191.255.255.255 | N/A |

| C | 192.0.0.0 a 223.255.255.255 | N/A |

| D | 224.0.0.0 a 239.255.255.255 | Endereços multicast. |

| E | 240.0.0.0 a 255.255.255.255 | Reservado para uso futuro, exceto para o endereço de broadcast 255.255.255.255. |

Endereços IP especiais

Os endereços IP a seguir são para uso especial e não podem ser usados como endereços IP de host:

- Endereço IP com um ID de rede totalmente zero - Identifica um host na rede local. Por exemplo, o endereço IP 0.0.0.16 indica o host com um ID de host 16 na rede local.

- Endereço IP com um ID de host totalmente zero - identifica uma rede.

- Endereço IP com um ID de host único - Identifica um endereço de broadcast direcionado. Por exemplo, um pacote com o endereço de destino 192.168.1.255 será transmitido para todos os hosts da rede 192.168.1.0.

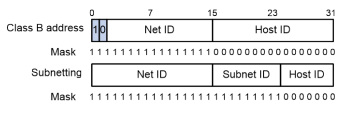

Sub-rede e mascaramento

A sub-rede divide uma rede em redes menores, chamadas sub-redes, usando alguns bits da ID do host para criar uma ID de sub-rede.

O mascaramento identifica o limite entre o ID do host e a combinação de ID de rede e ID de sub-rede.

Cada máscara de sub-rede é composta de 32 bits que correspondem aos bits em um endereço IP. Em uma máscara de sub-rede, os uns consecutivos representam a ID da rede e a ID da sub-rede, e os zeros consecutivos representam a ID do host.

Antes de serem sub-redeadas, as redes de classe A, B e C usam essas máscaras padrão (também chamadas de máscaras naturais): 255.0.0.0, 255.255.0.0 e 255.255.255.0, respectivamente.

Figura 2 Sub-rede de uma rede Classe B

A sub-rede aumenta o número de endereços que não podem ser atribuídos a hosts. Portanto, usar sub-redes significa acomodar menos hosts.

Por exemplo, uma rede de classe B sem sub-rede pode acomodar 1.022 hosts a mais do que a mesma rede com 512 sub-redes.

- Sem sub-rede - 65534 (216 - 2) hosts. (Os dois endereços deduzidos são o endereço de broadcast, que tem um ID de host totalmente um, e o endereço de rede, que tem um ID de host totalmente zero).

- Com sub-rede - O uso dos primeiros nove bits do ID do host para a sub-rede fornece 512 (29 ) sub-redes. No entanto, apenas sete bits permanecem disponíveis para o ID do host. Isso permite 126 (27 - 2) hosts em cada sub-rede, um total de 64512 (512 × 126) hosts.

Atribuição de endereço IP

Veja a seguir os métodos disponíveis para atribuir um endereço IP a uma interface:

- Atribuição manual. Este capítulo descreve apenas a atribuição manual de endereços IP para interfaces.

- BOOTP. Para obter informações sobre o BOOTP, consulte "Configuração do cliente BOOTP".

- DHCP. Para obter informações sobre o DHCP, consulte "Configuração do cliente DHCP".

Esses métodos são mutuamente exclusivos. Se você alterar o método de atribuição de endereço IP, o novo endereço IP substituirá o anterior.

Atribuição de um endereço IP a uma interface

Sobre a atribuição manual de endereços IP

Uma interface pode ter um endereço primário e vários endereços secundários.

Normalmente, você precisa configurar um endereço IP primário para uma interface. Se a interface se conectar a várias sub-redes, configure os endereços IP primário e secundário na interface para que as sub-redes possam se comunicar entre si por meio da interface.

Em uma malha IRF, é possível atribuir um endereço IP à porta Ethernet de gerenciamento de cada membro na visualização da porta Ethernet de gerenciamento do mestre. Somente o endereço IP atribuído à porta Ethernet de gerenciamento do mestre tem efeito. Após uma divisão da malha IRF, os endereços IP atribuídos às portas Ethernet de gerenciamento dos novos mestres (subordinados originais) entram em vigor. Em seguida, você pode usar esses endereços IP para fazer login nos novos mestres para solucionar problemas.

Restrições e diretrizes

- Uma interface pode ter apenas um endereço IP primário. Se você executar o comando ip address várias vezes para especificar diferentes endereços IP primários em uma interface, a configuração mais recente terá efeito.

- Não é possível atribuir endereços IP secundários a uma interface que obtém um endereço IP por meio de IP não numerado, BOOTP ou DHCP.

- Os endereços IP primário e secundário atribuídos à interface podem estar localizados no mesmo segmento de rede. Interfaces diferentes em seu dispositivo devem residir em segmentos de rede diferentes.

- Após uma divisão da IRF, as informações de roteamento no mestre original podem não ser atualizadas imediatamente. Como resultado, a porta Ethernet de gerenciamento do mestre original não pode receber um ping do mestre (subordinado original) em outra malha IRF. Para resolver o problema, aguarde até que a sincronização de rotas entre os dispositivos seja concluída ou ative o NSR para o protocolo de roteamento. Para obter informações sobre NSR, consulte o Guia de Configuração de Roteamento IP de Camada 3.

- Os comandos a seguir são mutuamente exclusivos. Você pode configurar apenas um desses comandos para atribuir um endereço IP à porta Ethernet de gerenciamento do IRF master.

- O comando ip address com a opção irf-member member-id que especifica o mestre.

- O comando ip address que não contém a opção irf-member member-id.

- O comando ip address dhcp-alloc.

- Você pode atribuir às interfaces endereços IP com máscaras diferentes, mas que tenham o mesmo endereço de rede se forem combinados com a máscara mais curta. Por exemplo, 1.1.1.1/16 e 1.1.2.1/24 têm o mesmo endereço de rede 1.1.0.0 se forem combinados com 255.255.0.0. Você pode atribuir os endereços IP a duas interfaces no dispositivo. Por padrão, os usuários conectados às duas interfaces não podem se comunicar entre si. Para que os usuários possam se comunicar, é necessário configurar o proxy ARP comum no dispositivo. Para obter mais informações, consulte "Configuração do proxy ARP".

- Entre na visualização do sistema.

Procedimento

system-view- Entre na visualização da interface.

interface interface-type interface-number- Atribuir um endereço IP à interface.

ip address ip-address { mask-length | mask } [ irf-member member-id |

sub ]Por padrão, nenhum endereço IP é atribuído à interface.

Para atribuir um endereço IP à porta Ethernet de gerenciamento de um dispositivo membro da IRF, entre na visualização da porta Ethernet de gerenciamento do mestre e especifique a opção irf-member member-id.

Configuração de IP não numerado

Sobre o IP não numerado

Você pode configurar uma interface para emprestar um endereço IP de outras interfaces. Isso é chamado de IP não numerado, e a interface que toma emprestado o endereço IP é chamada de interface IP não numerada.

Você pode usar o IP não numerado para economizar endereços IP quando os endereços IP disponíveis forem inadequados ou quando uma interface for usada apenas ocasionalmente.

Restrições e diretrizes

- As interfaces de loopback não podem emprestar endereços IP de outras interfaces, mas outras interfaces podem emprestar endereços IP de interfaces de loopback.

- Uma interface não pode pegar emprestado um endereço IP de uma interface não numerada.

- Várias interfaces podem usar o mesmo endereço IP não numerado.

- Se uma interface tiver vários endereços IP configurados manualmente, somente o endereço IP primário configurado manualmente poderá ser emprestado.

- Um protocolo de roteamento dinâmico não pode ser ativado na interface em que o IP unnumbered está configurado. Para permitir que a interface se comunique com outros dispositivos, configure uma rota estática para o dispositivo par na interface.

Pré-requisitos

Atribua um endereço IP à interface da qual você deseja obter o endereço IP. Como alternativa, você pode configurar a interface para obter um endereço por meio de BOOTP ou DHCP.

Procedimento

- Entre na visualização do sistema.

system-view- Entre na visualização da interface.

interface interface-type interface-number- Especifique a interface para pedir emprestado o endereço IP da interface especificada.

ip address unnumbered interface interface-type interface-number

Por padrão, a interface não toma emprestado endereços IP de outras interfaces.

Comandos de exibição e manutenção para endereçamento IP

Executar comandos de exibição em qualquer visualização.

| Tarefa | Comando |

| Exibir a configuração e as estatísticas de IP para a interface especificada ou para todas as interfaces da Camada 3. | display ip interface [ interface-type interface-number ] |

| Exibir uma breve configuração de IP para as interfaces da Camada 3. | display ip interface [ interface-type [ número da interface ] ] brief [ descrição ] |

Exemplos de configuração de endereçamento IP

Exemplo: Especificação manual de um endereço IP

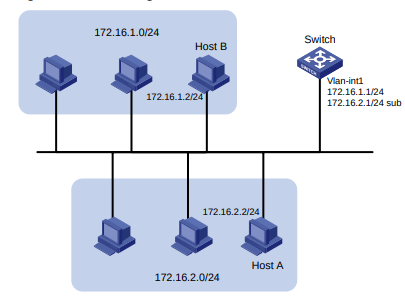

Configuração de rede

Conforme mostrado na Figura 3, uma porta na VLAN 1 em um switch está conectada a uma LAN composta por dois segmentos: 172.16.1.0/24 e 172.16.2.0/24.

Para permitir que os hosts nos dois segmentos de rede se comuniquem com a rede externa por meio do switch e para permitir que os hosts na LAN se comuniquem entre si:

- Atribua um endereço IP primário e um endereço IP secundário à interface 1 da VLAN no switch.

- Defina o endereço IP primário do switch como o endereço de gateway dos PCs na sub-rede 172.16.1.0/24 e defina o endereço IP secundário do switch como o endereço de gateway dos PCs na sub-rede 172.16.2.0/24.

Figura 3 Diagrama de rede

Procedimento

# Atribua um endereço IP primário e um endereço IP secundário à interface VLAN 1.

<Switch> system-view

[Switch] interface vlan-interface 1

[Switch-Vlan-interface1] ip address 172.16.1.1 255.255.255.0

[Switch-Vlan-interface1] ip address 172.16.2.1 255.255.255.0 sub# Defina o endereço do gateway para 172.16.1.1 nos PCs conectados à sub-rede 172.16.1.0/24 e para

172.16.2.1 nos PCs conectados à sub-rede 172.16.2.0/24.

Verificação da configuração

# Verifique a conectividade entre um host na sub-rede 172.16.1.0/24 e o switch.

<Switch> ping 172.16.1.2

Ping 172.16.1.2 (172.16.1.2): 56 data bytes, press CTRL_C to break

56 bytes from 172.16.1.2: icmp_seq=0 ttl=128 time=7.000 ms

56 bytes from 172.16.1.2: icmp_seq=1 ttl=128 time=2.000 ms

56 bytes from 172.16.1.2: icmp_seq=2 ttl=128 time=1.000 ms

56 bytes from 172.16.1.2: icmp_seq=3 ttl=128 time=1.000 ms

56 bytes from 172.16.1.2: icmp_seq=4 ttl=128 time=2.000 ms

--- Ping statistics for 172.16.1.2 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 1.000/2.600/7.000/2.245 ms# Verifique a conectividade entre um host na sub-rede 172.16.2.0/24 e o switch.

<Switch> ping 172.16.2.2

Ping 172.16.2.2 (172.16.2.2): 56 data bytes, press CTRL_C to break

56 bytes from 172.16.2.2: icmp_seq=0 ttl=128 time=2.000 ms

56 bytes from 172.16.2.2: icmp_seq=1 ttl=128 time=7.000 ms

56 bytes from 172.16.2.2: icmp_seq=2 ttl=128 time=1.000 ms

56 bytes from 172.16.2.2: icmp_seq=3 ttl=128 time=2.000 ms

56 bytes from 172.16.2.2: icmp_seq=4 ttl=128 time=1.000 ms

--- Ping statistics for 172.16.2.2 ---

5 packet(s) transmitted, 5 packet(s) received, 0.0% packet loss

round-trip min/avg/max/std-dev = 1.000/2.600/7.000/2.245 ms# Verifique a conectividade entre um host na sub-rede 172.16.1.0/24 e um host na sub-rede 172.16.2.0/24. A operação de ping foi bem-sucedida.

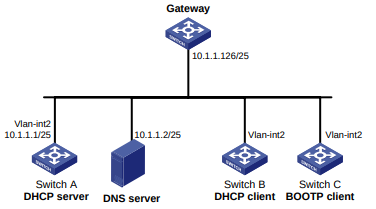

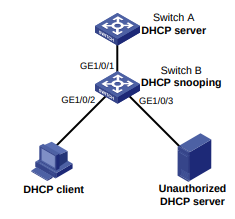

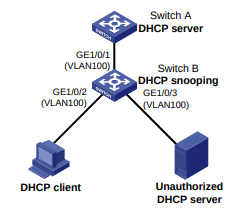

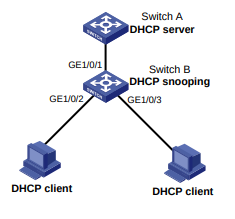

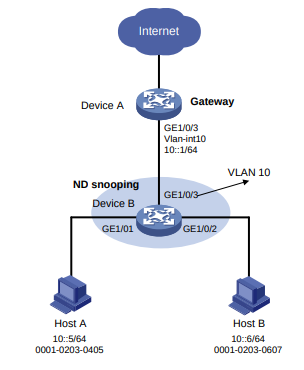

Visão geral do DHCP

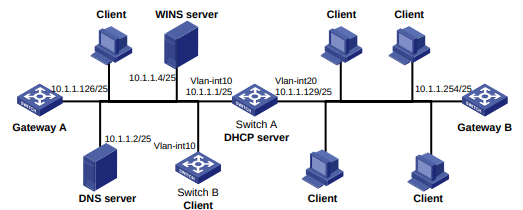

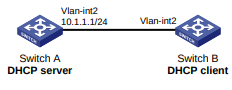

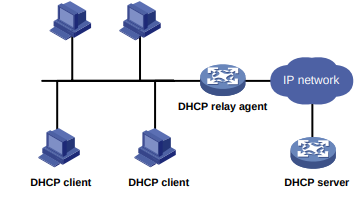

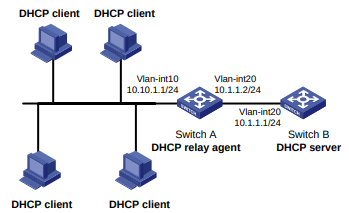

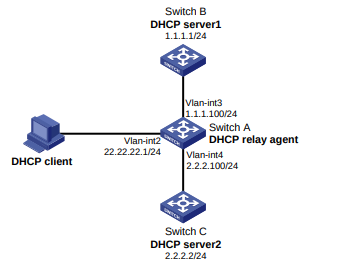

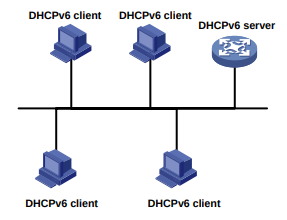

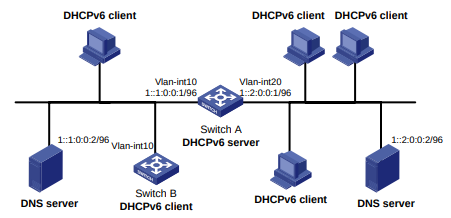

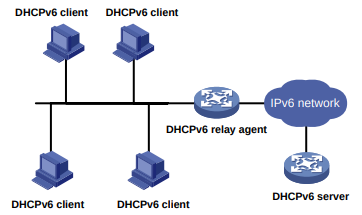

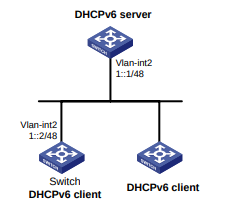

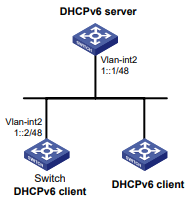

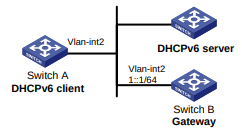

Modelo de rede DHCP

O DHCP (Dynamic Host Configuration Protocol) fornece uma estrutura para atribuir informações de configuração a dispositivos de rede.

A Figura 1 mostra um cenário típico de aplicativo DHCP em que os clientes DHCP e o servidor DHCP residem na mesma sub-rede. Os clientes DHCP também podem obter parâmetros de configuração de um servidor DHCP em outra sub-rede por meio de um agente de retransmissão DHCP. Para obter mais informações sobre o agente de retransmissão DHCP , consulte "Configuração do agente de retransmissão DHCP".

Figura 1 Um aplicativo DHCP típico

Alocação de endereços DHCP

Mecanismos de alocação

O DHCP oferece suporte aos seguintes mecanismos de alocação:

- Alocação estática - O administrador da rede atribui um endereço IP a um cliente, como um servidor WWW, e o DHCP transmite o endereço atribuído ao cliente.

- Alocação automática - o DHCP atribui um endereço IP permanente a um cliente.

- Alocação dinâmica - o DHCP atribui um endereço IP a um cliente por um período limitado de tempo, o que é chamado de concessão. A maioria dos clientes DHCP obtém seus endereços dessa forma.

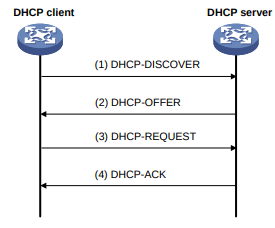

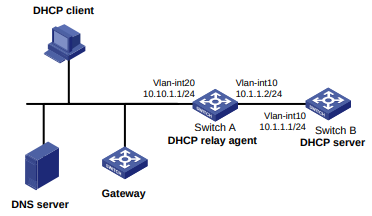

Processo de alocação de endereços IP

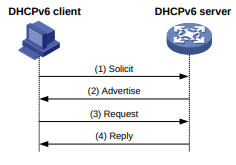

Figura 2 Processo de alocação de endereços IP

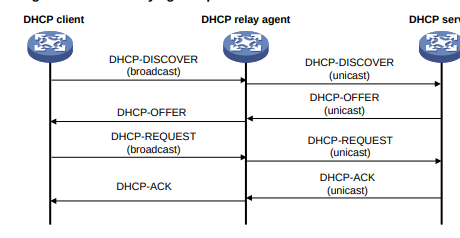

Conforme mostrado na Figura 2, um servidor DHCP atribui um endereço IP a um cliente DHCP no seguinte processo :

- O cliente transmite uma mensagem DHCP-DISCOVER para localizar um servidor DHCP.

- Cada servidor DHCP oferece parâmetros de configuração, como um endereço IP, ao cliente em uma mensagem DHCP-OFFER. O modo de envio do DHCP-OFFER é determinado pelo campo de sinalização na mensagem DHCP-DISCOVER. Para obter mais informações, consulte "Formato da mensagem DHCP".

- Se o cliente receber várias ofertas, ele aceitará a primeira oferta recebida e a transmitirá em uma mensagem DHCP-REQUEST para solicitar formalmente o endereço IP. (Os endereços IP oferecidos por outros servidores DHCP podem ser atribuídos a outros clientes).

- Todos os servidores DHCP recebem a mensagem DHCP-REQUEST. Entretanto, somente o servidor selecionado pelo cliente realiza uma das seguintes operações:

- Retorna uma mensagem DHCP-ACK para confirmar que o endereço IP foi alocado para o cliente.

- Retorna uma mensagem DHCP-NAK para negar a alocação do endereço IP.

Após receber a mensagem DHCP-ACK, o cliente verifica os seguintes detalhes antes de usar o endereço IP atribuído:

- O endereço IP atribuído não está em uso. Para verificar isso, o cliente transmite um pacote ARP gratuito. O endereço IP atribuído não estará em uso se nenhuma resposta for recebida dentro do tempo especificado.

- O endereço IP atribuído não está na mesma sub-rede que qualquer endereço IP em uso no cliente.

Caso contrário, o cliente envia uma mensagem DHCP-DECLINE ao servidor para solicitar um endereço IP novamente.

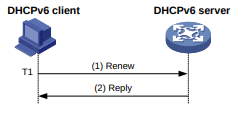

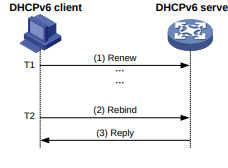

Extensão da concessão do endereço IP

Um endereço IP atribuído dinamicamente tem uma concessão. Quando a concessão expira, o endereço IP é recuperado pelo servidor DHCP. Para continuar usando o endereço IP, o cliente deve estender a duração da concessão.

Quando cerca de metade da duração da concessão termina, o cliente DHCP envia um DHCP-REQUEST ao servidor DHCP para estender a concessão. Dependendo da disponibilidade do endereço IP, o servidor DHCP retorna uma das seguintes mensagens:

- Um unicast DHCP-ACK confirmando que a duração da concessão do cliente foi estendida.

- Um unicast DHCP-NAK negando a solicitação.

Se o cliente não receber resposta, ele transmitirá outra mensagem DHCP-REQUEST para extensão do contrato de arrendamento quando sete oitavos da duração do contrato de arrendamento tiverem se passado. Novamente, dependendo da disponibilidade do endereço IP, o servidor DHCP retorna um unicast DHCP-ACK ou um unicast DHCP-NAK.

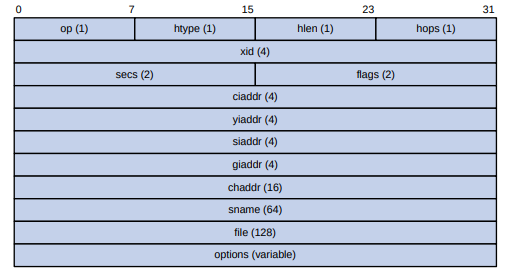

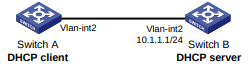

Formato da mensagem DHCP

A Figura 3 mostra o formato da mensagem DHCP. O DHCP usa alguns dos campos de maneiras significativamente diferentes . Os números entre parênteses indicam o tamanho de cada campo em bytes.

Figura 3 Formato da mensagem DHCP

- op - Tipo de mensagem definido no campo de opções. 1 = SOLICITAÇÃO, 2 = RESPOSTA

- htype, hlen-Tipo de endereço de hardware e comprimento do cliente DHCP.

- hops-Número de agentes de retransmissão que uma mensagem de solicitação percorreu.

- xid - ID da transação, um número aleatório escolhido pelo cliente para identificar uma alocação de endereço IP.

- secs - Preenchido pelo cliente, o número de segundos decorridos desde que o cliente iniciou o processo de aquisição ou renovação de endereços. Esse campo é reservado e definido como 0.

- flags - O bit mais à esquerda é definido como o sinalizador BROADCAST (B). Se esse sinalizador for definido como 0, o servidor DHCP enviou uma resposta de volta por unicast. Se esse sinalizador for definido como 1, o servidor DHCP enviará uma resposta de volta por broadcast. Os bits restantes do campo flags são reservados para uso futuro.

- ciaddr - Endereço IP do cliente se o cliente tiver um endereço IP válido e utilizável. Caso contrário, defina como zero. (O cliente não usa esse campo para solicitar um endereço IP para concessão).

- yiaddr-Seu endereço IP. É um endereço IP atribuído pelo servidor DHCP ao cliente DHCP.

- siaddr - Endereço IP do servidor, do qual o cliente obteve os parâmetros de configuração.

- giaddr-Endereço IP do gateway. É o endereço IP do primeiro agente de retransmissão para o qual uma mensagem de solicitação é encaminhada.

- chaddr - Endereço de hardware do cliente.

- sname-Nome do host do servidor, do qual o cliente obteve os parâmetros de configuração.

- file - Nome do arquivo de inicialização (também chamado de imagem do software do sistema) e informações de caminho, definidas pelo servidor para o cliente.

- options - Campo de parâmetros opcionais que tem comprimento variável. Os parâmetros opcionais incluem o tipo de mensagem, a duração da concessão, a máscara de sub-rede, o endereço IP do servidor de nomes de domínio e o endereço IP do WINS.

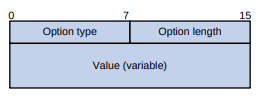

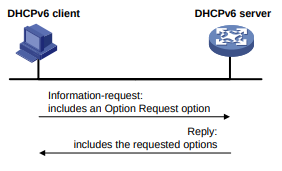

Opções de DHCP

O DHCP amplia o formato da mensagem como uma extensão do BOOTP para fins de compatibilidade. O DHCP usa o campo de opções para transportar informações para alocação dinâmica de endereços e fornecer informações adicionais de configuração para os clientes.

Figura 4 Formato da opção DHCP

Opções comuns de DHCP

As opções comuns de DHCP são as seguintes:

- Opção 3 - Opção de roteador. Especifica o endereço do gateway a ser atribuído aos clientes.

- Opção 6 - Opção de servidor DNS. Especifica o endereço IP do servidor DNS a ser atribuído aos clientes.

- Opção 33 - Opção de rota estática. Especifica uma lista de rotas estáticas com classe (os endereços de destino nessas rotas estáticas são com classe) que um cliente deve adicionar à sua tabela de roteamento. Se a Opção 33 e a Opção 121 existirem, a Opção 33 será ignorada.

- Opção 51 - Opção de concessão de endereço IP.

- Opção 53 - Opção de tipo de mensagem DHCP. Identifica o tipo de mensagem DHCP.

- Opção 55 - Opção de lista de solicitação de parâmetro. É usada por um cliente DHCP para solicitar parâmetros de configuração especificados. A opção inclui valores que correspondem aos parâmetros solicitados pelo cliente.

- Opção 60 - Opção de identificador de classe do fornecedor. Um cliente DHCP usa essa opção para identificar seu fornecedor. Um servidor DHCP usa essa opção para distinguir os clientes DHCP e atribui endereços IP a eles.

- Opção 66 - Opção de nome do servidor TFTP. Especifica o nome de domínio do servidor TFTP a ser atribuído aos clientes.

- Opção 67 - Opção de nome de arquivo de inicialização. Especifica o nome do arquivo de inicialização a ser atribuído ao cliente.

- Opção 121 - Opção de rota sem classe. Especifica uma lista de rotas estáticas sem classe (os endereços de destino nessas rotas estáticas não têm classe) que um cliente deve adicionar à sua tabela de roteamento. Se a Opção 33 e a Opção 121 existirem, a Opção 33 será ignorada.

- Opção 150 - Opção de endereço IP do servidor TFTP. Especifica o endereço IP do servidor TFTP a ser atribuído aos clientes.

Para obter mais informações sobre as opções de DHCP, consulte as RFC 2132 e RFC 3442.

Opções personalizadas de DHCP

Algumas opções, como a Opção 43, a Opção 82 e a Opção 184, não têm definições padrão na RFC 2132.

Opção específica do fornecedor (Opção 43)

Função da opção 43

Os servidores e clientes DHCP usam a Opção 43 para trocar informações de configuração específicas do fornecedor. O cliente DHCP pode obter as seguintes informações por meio da Option 43:

- Parâmetros do ACS, incluindo o URL do ACS, o nome de usuário e a senha.

- Identificador do provedor de serviços, que é adquirido pelo CPE do servidor DHCP e enviado ao ACS para selecionar configurações e parâmetros específicos do vendedor. Para obter mais informações sobre o CPE e o ACS, consulte o Guia de configuração de monitoramento e gerenciamento de rede.

- Endereço do servidor PXE, que é usado para obter o arquivo de inicialização ou outras informações de controle do servidor PXE.

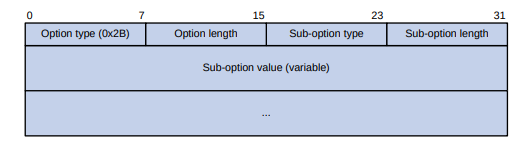

Formato da opção 43

Figura 5 Formato da opção 43

Os parâmetros de configuração de rede são transportados em diferentes subopções da Opção 43, conforme mostrado na Figura 5.

- Tipo de subopção - O valor do campo pode ser 0x01 (subopção de parâmetro ACS), 0x02 (subopção de identificador de provedor de serviços) ou 0x80 (subopção de endereço de servidor PXE).

- Comprimento da subopção - Exclui os campos de tipo de subopção e comprimento da subopção.

- Valor da subopção - O formato do valor varia de acordo com a subopção.

Formato do campo de valor da subopção

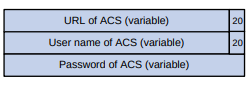

- Campo de valor da subopção do parâmetro ACS - Inclui o URL do ACS, o nome de usuário e a senha separados por espaços (número hexadecimal 20), conforme mostrado na Figura 6.

Figura 6 Campo de valor da subopção do parâmetro ACS

- Campo de valor da subopção do identificador do provedor de serviços - Inclui o identificador do provedor de serviços.

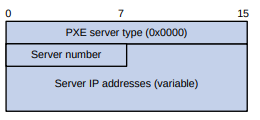

- Campo de valor da subopção de endereço do servidor PXE - Inclui o tipo de servidor PXE, que só pode ser 0, o número do servidor, que indica o número de servidores PXE contidos na subopção, e os endereços IP do servidor, conforme mostrado na Figura 7.

Figura 7 Campo de valor da subopção do endereço do servidor PXE

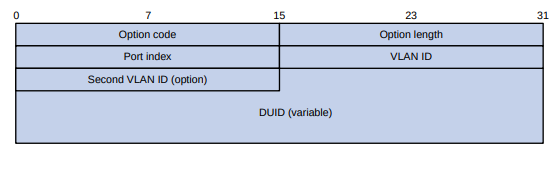

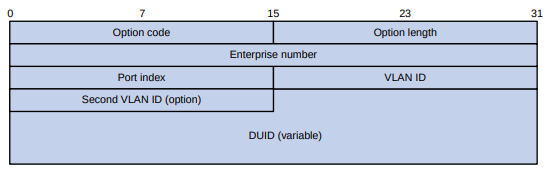

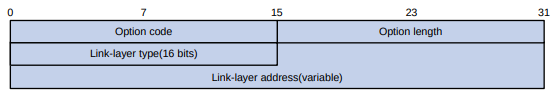

Opção de agente de retransmissão (Opção 82)

A opção 82 é a opção do agente de retransmissão. Ela registra as informações de localização sobre o cliente DHCP. Quando um agente de retransmissão DHCP ou um dispositivo DHCP snooping recebe a solicitação de um cliente, ele adiciona a Opção 82 à solicitação e a envia ao servidor.

O administrador pode usar a Opção 82 para localizar o cliente DHCP e implementar ainda mais o controle de segurança e a contabilidade. O servidor DHCP pode usar a Opção 82 para fornecer políticas de configuração individuais para os clientes.

A opção 82 pode incluir um máximo de 255 subopções e deve incluir um mínimo de uma subopção. A opção 82 suporta as seguintes subopções: subopção 1 (ID do circuito), subopção 2 (ID remota), subopção 5 (seleção de link) e subopção 9 (específica do fornecedor). A opção 82 não tem definição padrão. Seus formatos de preenchimento variam de acordo com o fornecedor.

- O Circuit ID tem os seguintes modos de preenchimento:

- Modo de preenchimento de cadeia - Inclui uma cadeia de caracteres especificada pelo usuário.

- Modo de preenchimento normal - Inclui a VLAN ID e o número da interface que recebe a solicitação do cliente.

- Modo de preenchimento detalhado - Inclui o identificador do nó de acesso especificado pelo usuário e o ID da VLAN, o número da interface e o tipo de interface da interface que recebe a solicitação do cliente.

- A ID remota tem os seguintes modos de preenchimento:

- Modo de preenchimento de cadeia - Inclui uma cadeia de caracteres especificada pelo usuário.

- Modo de preenchimento normal - Inclui o endereço MAC da interface do agente de retransmissão DHCP ou o endereço MAC do dispositivo DHCP snooping que recebe a solicitação do cliente.

- Sysname padding mode - Inclui o nome do dispositivo. Para definir o nome do dispositivo, use o comando sysname na visualização do sistema.

- A subopção Link Selection carrega o endereço IP no campo giaddr ou o endereço IP de uma interface de retransmissão. Se você usar o comando dhcp relay source-address { ip-address | interface interface-type interface-number }, deverá habilitar o agente de retransmissão DHCP para dar suporte à Opção 82. Essa subopção será então incluída na Opção 82.

- A subopção Vendor-Specific suporta apenas o modo de preenchimento básico. O conteúdo do preenchimento inclui o identificador do nó de acesso configurado pelo usuário e o ID da VLAN, o número da interface e o tipo de interface da interface que recebe a solicitação do cliente. Essa subopção é suportada somente em dispositivos DHCP snooping.

Opção 184

A opção 184 é uma opção reservada. Você pode definir os parâmetros na opção conforme necessário. O dispositivo é compatível com a opção 184 que contém parâmetros relacionados à voz, de modo que um cliente DHCP com funções de voz pode obter parâmetros de voz do servidor DHCP.

A opção 184 tem as seguintes subopções:

- Subopção 1 - Especifica o endereço IP do processador primário de chamadas de rede. O processador primário atua como a fonte de controle de chamada de rede e fornece serviços de download de programas. Para a Opção 184, você deve definir a subopção 1 para que as outras subopções tenham efeito.

- Subopção 2 - Especifica o endereço IP do processador de chamadas de rede de backup. Os clientes DHCP entram em contato com o processador de backup quando o processador principal não pode ser acessado.

- Subopção 3 - Especifica a ID da VLAN de voz e o resultado, se o cliente DHCP considera essa VLAN como a VLAN de voz.

- Subopção 4 - Especifica a rota de failover que inclui o endereço IP e o número do usuário de destino. Um usuário VoIP SIP usa esse endereço IP e esse número para estabelecer diretamente uma conexão com o usuário SIP de destino quando os processadores de chamadas primário e de backup não puderem ser acessados.

Protocolos e padrões

- RFC 2131, Protocolo de configuração dinâmica de host

- RFC 2132, Opções de DHCP e extensões de fornecedor de BOOTP

- RFC 1542, Esclarecimentos e extensões para o protocolo Bootstrap

- RFC 3046, Opção de informações do agente de retransmissão DHCP

- RFC 3442, The Classless Static Route Option for Dynamic Host Configuration Protocol (DHCP) versão 4

Configuração do servidor DHCP

Sobre o servidor DHCP

Um servidor DHCP gerencia um pool de endereços IP e parâmetros de configuração do cliente. Ele seleciona um endereço IP e parâmetros de configuração do pool de endereços e os aloca a um cliente DHCP solicitante.

Mecanismos de atribuição de endereços DHCP

Configure os seguintes mecanismos de atribuição de endereços, conforme necessário:

- Alocação de endereço estático - Vincule manualmente o endereço MAC ou a ID de um cliente a um endereço IP em um pool de endereços DHCP. Quando o cliente solicita um endereço IP, o servidor DHCP atribui ao cliente o endereço IP na associação estática.

- Alocação dinâmica de endereços - Especifique intervalos de endereços IP em um pool de endereços DHCP. Ao receber uma solicitação de DHCP, o servidor DHCP seleciona dinamicamente um endereço IP do intervalo de endereços IP correspondente no pool de endereços.

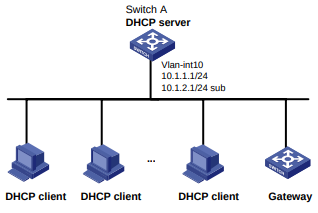

Você pode especificar intervalos de endereços IP em um pool de endereços usando um dos seguintes métodos:

- Método 1 - Uma sub-rede primária sendo dividida em vários intervalos de endereços em um pool de endereços

- Método 2 - Uma sub-rede primária e várias sub-redes secundárias em um pool de endereços

Uma sub-rede primária sendo dividida em vários intervalos de endereços em um pool de endereços

Um intervalo de endereços inclui um intervalo de endereços IP comum e intervalos de endereços IP para classes de usuários DHCP.

Ao receber uma solicitação de DHCP, o servidor DHCP encontra uma classe de usuário correspondente ao cliente e seleciona um endereço IP no intervalo de endereços da classe de usuário para o cliente. Uma classe de usuário pode incluir várias regras de correspondência, e um cliente corresponde à classe de usuário desde que corresponda a qualquer uma das regras. Na visualização do pool de endereços, é possível especificar diferentes intervalos de endereços para diferentes classes de usuários.

O servidor DHCP seleciona um endereço IP para um cliente executando as seguintes etapas:

- O servidor DHCP compara o cliente com as classes de usuário do DHCP na ordem em que foram configuradas.

- Se o cliente corresponder a uma classe de usuário, o servidor DHCP selecionará um endereço IP do intervalo de endereços da classe de usuário.

- Se a classe de usuário correspondente não tiver endereços atribuíveis, o servidor DHCP compara o cliente com a próxima classe de usuário. Se todas as classes de usuários correspondentes não tiverem endereços atribuíveis, o servidor DHCP selecionará um endereço IP do intervalo de endereços comum.

- Se o cliente DHCP não corresponder a nenhuma classe de usuário DHCP, o servidor DHCP selecionará um endereço no intervalo de endereços IP especificado pelo comando de intervalo de endereços. Se o intervalo de endereços não tiver endereços IP atribuíveis ou não estiver configurado, a alocação de endereços falhará.

OBSERVAÇÃO:

Todos os intervalos de endereços devem pertencer à sub-rede primária. Se um intervalo de endereços não residir na sub-rede primária, o DHCP não poderá atribuir os endereços no intervalo de endereços.

Uma sub-rede primária e várias sub-redes secundárias em um pool de endereços

O servidor DHCP seleciona primeiro um endereço IP da sub-rede primária. Se não houver nenhum endereço IP atribuível na sub-rede primária, o servidor DHCP selecionará um endereço IP das sub-redes secundárias na ordem em que forem configuradas.

Princípios para a seleção de um pool de endereços

O servidor DHCP observa os seguintes princípios para selecionar um pool de endereços para um cliente:

- Se houver um pool de endereços em que um endereço IP esteja estaticamente vinculado ao endereço MAC ou à ID do cliente, o servidor DHCP selecionará esse pool de endereços e atribuirá o endereço IP estaticamente vinculado e outros parâmetros de configuração ao cliente.

- Se a interface receptora tiver uma política de DHCP e o cliente DHCP corresponder a uma classe de usuário, o servidor DHCP selecionará o pool de endereços que está vinculado à classe de usuário correspondente. Se não for encontrada nenhuma classe de usuário correspondente, o servidor atribuirá um endereço IP e outros parâmetros do pool de endereços DHCP padrão. Se nenhum pool de endereços padrão for especificado ou se o pool de endereços padrão não tiver endereços IP atribuíveis, a atribuição de endereços falhará.

- Se a interface receptora tiver um pool de endereços aplicado, o servidor DHCP selecionará um endereço IP e outros parâmetros de configuração desse pool de endereços.

- Se as condições acima não forem atendidas, o servidor DHCP selecionará um pool de endereços dependendo da localização do cliente.

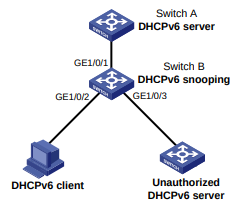

- Cliente na mesma sub-rede que o servidor - O servidor DHCP compara o endereço IP da interface receptora com as sub-redes primárias de todos os pools de endereços.