Versão deste manual: 1.0.0

SG 2402 Hi-PoE L2+

Parabéns, você acaba de adquirir um produto com a qualidade e segurança Intelbras.

O switch SG 2402 Hi-PoE L2+ possui 24 portas Gigabit Ethernet com suporte à função PoE, além de duas portas Mini GBIC (SFP), ambas independentes. As portas com função PoE atendem aos padrões 802.3af e 802.3at, sendo que as portas 1 e 2 podem fornecer até 60 W de potência e as portas 3 a 24 podem fornecer até 30 W de potência, e todas juntas podem fornecer até 240 W. A tecnologia PoE do SG 2402 Hi-PoE L2+ permite transmitir dados e energia elétrica para um dispositivo com até 100 m de cabeamento, tornando possível alimentar telefones IP, pontos de acesso de redes sem fio, câmeras de rede e outros dispositivos compatíveis com os padrões 802.3af e 802.3at.

Estes são produtos homologados pela Anatel, o número de homologação se encontra na etiqueta do produto, para consultas utilize sistemas.anatel.gov.br

EXPORTAR PARA PDF

Para exportar este manual para o formato de arquivo PDF, utilize o recurso de impressão que navegadores como Google Chrome® e Mozilla Firefox® possuem. Para acessá-lo, pressione as teclas CTRL + P ou clique aqui. Se preferir, utilize o menu do navegador, acessando a aba Imprimir, que geralmente fica no canto superior direito da tela. Na tela que será aberta, execute os passos a seguir, de acordo com o navegador:

Google Chrome®: na tela de impressão, no campo Destino, clique em Alterar, selecione a opção Salvar como PDF na seção Destinos locais e clique em Salvar. Será aberta a tela do sistema operacional solicitando que seja definido o nome e onde deverá ser salvo o arquivo.

Mozilla Firefox®: na tela de impressão, clique em Imprimir, na aba Geral, selecione a opção Imprimir para arquivo, no campo Arquivo, defina o nome e o local onde deverá ser salvo o arquivo, selecione PDF como formato de saída e clique em Imprimir.

PROTEÇÃO E SEGURANÇA DE DADOS

Observar as leis locais relativas à proteção e uso de tais dados e as regulamentações que prevalecem no país. O objetivo da legislação de proteção de dados é evitar infrações nos direitos individuais de privacidade baseadas no mau uso dos dados pessoais.

Tratamento de dados pessoais

Este sistema utiliza e processa dados pessoais como senhas, registro detalhado de chamadas, endereços de rede e registro de dados de clientes, por exemplo.

Diretrizes que se aplicam aos funcionários da Intelbras

- Os funcionários da Intelbras estão sujeitos a práticas de comércio seguro e confidencialidade de dados sob os termos dos procedimentos de trabalho da companhia.

- É imperativo que as regras a seguir sejam observadas para assegurar que as provisões estatutárias relacionadas a serviços (sejam eles serviços internos ou administração e manutenção remotas) sejam estritamente seguidas. Isso preserva os interesses do cliente e oferece proteção pessoal adicional.

Diretrizes que controlam o tratamento de dados

- Assegurar que apenas pessoas autorizadas tenham acesso aos dados de clientes.

- Usar as facilidades de atribuição de senhas, sem permitir qualquer exceção. Jamais informar senhas para pessoas não autorizadas.

- Assegurar que nenhuma pessoa não autorizada tenha como processar (armazenar, alterar, transmitir, desabilitar ou apagar) ou usar dados de clientes.

- Evitar que pessoas não autorizadas tenham acesso aos meios de dados, por exemplo, discos de backup ou impressões de protocolos.

- Assegurar que os meios de dados que não são mais necessários sejam completamente destruídos e que documentos não sejam armazenados ou deixados em locais geralmente acessíveis.

- O trabalho em conjunto com o cliente gera confiança.

Uso indevido e invasão de hackers

As senhas de acesso permitem o alcance e a alteração de qualquer facilidade, como o acesso externo ao sistema da empresa para obtenção de dados, portanto, é de suma importância que as senhas sejam disponibilizadas apenas àqueles que tenham autorização para uso, sob o risco de uso indevido.

A Intelbras não acessa, transfere, capta, nem realiza qualquer outro tipo tratamento de dados pessoais a partir deste produto, com exceção aos dados necessários para funcionamento do próprio produto. Para mais informações, consulte o capítulo sobre métodos de segurança do equipamento.

Esse produto vem com uma senha-padrão de fábrica. Para sua segurança, é IMPRESCINDÍVEL que você a troque assim que instalar o produto e questione o seu técnico quanto as senhas configuradas, quais os usuários que possuem acesso e os métodos de recuperação.

SOBRE O MANUAL

Quando estiver utilizando esse guia perceba que as funções do switch podem variar sua apresentação dependendo de qual versão de software você tiver. Todas as Screenshots., imagens, parâmetros e descrições documentadas nesse guia são utilizadas unicamente para demonstração.

As informações desse documento e seu conteúdo podem mudar sem aviso prévio. Todos os esforços foram tomados para a preparação desse documento para garantir a precisão do seu conteúdo, porém sob todas as declarações, informações e recomendações desse documento não constituem garantia de qualquer gênero. Os usuários devem ter total responsabilidade pela aplicação desse produto.

Este manual contém informações para instalação e gerenciamento do switch SG 2402 Hi-PoE L2+. Por favor, leia-o com atenção antes de operar o produto.

Público destinado para o manual

Esse guia é direcionado para gestores de rede os quais estejam familiarizados com conceitos de TI e terminologias de rede.

INTRODUÇÃO

Visão geral do Switch

Projetado para grupos de trabalho e departamentos, o switch SG 2402 Hi-PoE L2+ da Intelbras possui um alto desempenho e um conjunto completo de recursos de gerenciamento de camada 2 e 3. Ele fornece uma variedade de características com elevado nível de segurança. A capacidade de configuração inteligente fornece soluções flexíveis para uma escala variável de redes. Filtro de endereço MAC, isolamento e segurança das portas fornecem uma robusta estratégia de segurança. O QoS e IGMP Snooping/filtro otimizam as aplicações de voz e vídeo. A agregação de link permite o aumento da velocidade do link além dos limites nominais de uma única porta, evitando gargalos na rede. SNMP, RMON e web trazem uma grande variedade de políticas de gerenciamento. O SG 2402 Hi-PoE L2+ possui todas as suas 24 portas RJ45 com suporte à função PoE, podendo detectar automaticamente os dispositivos que são alimentados por PoE e que atendam as normas IEEE802.3af ou IEEE802.3at, além de trazer múltiplas funções com excelente desempenho e facilidade de gerenciamento, o que corresponde a total necessidade dos usuários que exigem um grande desempenho da rede.

Principais funções

Resumo das características e observações:

- Possui 24 portas RJ45 com velocidade de 10/100/1000 Mbps com autonegociação e PoE;

- Possui duas Mini GBIC (SFP);

- Plug and Play;

- Fornece energia elétrica e transferência de dados em um único cabo de rede;

- Proteção contra surto de tensão, corrente e carga;

- Tensão de entrada 100-240 Vac, 50/60 Hz;

- Fornece individualmente até 60W nas portas 1 e 2, e 30 W nas portas 3 - 24;

- Fornece até 240 W de potência simultaneamente nas portas PoE;

- Compatível com dispositivos alimentados por PoE (PD) no padrão IEEE802.3af e IEEE802.3at;

- LEDs indicativos para o monitoramento de link/atividade, alimentação e PoE.

Observações:

- O dispositivo alimentado por PoE (PD) deverá ser compatível com os padrões IEEE802.3af ou IEEE802.3at.

- Os dispositivos de rede que não são PoE (computador, modem ADSL, etc.) podem ser conectados ao switch SG 2402 Hi-PoE L2+ sem problema algum. Os padrões IEEE802.3af/at especificam um método para identificação automática dos dispositivos que aceitam ou não a alimentação por PoE. Somente após essa identificação a alimentação será fornecida ao dispositivo, eliminando risco de choque elétrico durante a instalação ou durante o cabeamento da rede.

- Qualquer porta PoE pode fornecer até 30 W de potência, apenas as portas 1 e 2 e podem fornecer até 60 W de potência.

- A potência total fornecida pelo switch é de 240 W, dividindo-se entre as 24 portas PoE. Ou seja, a somatória dos consumos das portas PoE não devem ultrapassar os 240 W.

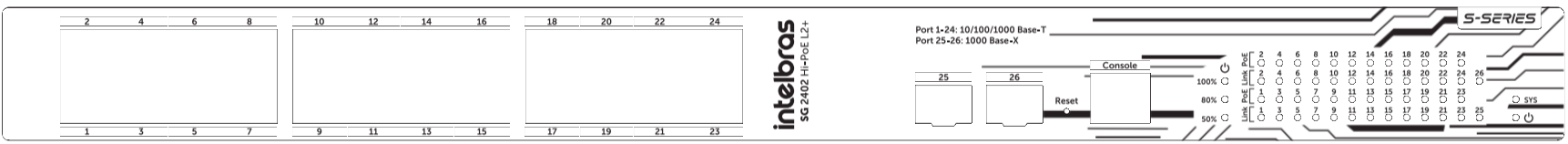

Descrição do produto

O painel frontal do SG 2402 Hi-PoE possui 24 portas Gigabit Ethernet 10/100/1000 Mbps e mais 2 portas Mini-GBIC/ SFP independentes (1000 Mbps), 1 botão de reset, assim como LEDs de monitoramento.

- Portas 10/100/1000 Mbps: 24 portas 10/100/1000 Mbps para conectar dispositivos com velocidade de 10 Mbps, 100 Mbps ou 1000 Mbps. Cada porta possui 1 LED correspondente.

- Portas Mini-GBIC (SFP): 2 portas Mini-GBIC independentes para conectar módulos SFP de 1000 Mbps.

- Reset: botão utilizado para retornar as configurações do switch ao padrão de fábrica.

LEDs

O painel frontal exibe 55 LEDs de monitoramento, que seguem o seguinte comportamento:

Power Power |

|

||||||

| SYS |

|

||||||

| Link |

|

||||||

| PoE |

|

||||||

| Carga PoE (60, 80 ou 100%) |

|

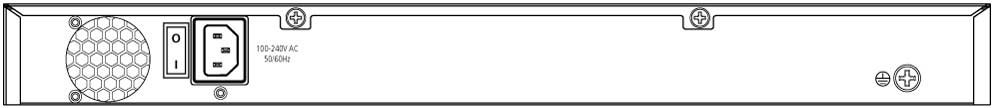

O painel posterior possui um conector de alimentação, uma chave para ligar e desligar o equipamento, e um terminal de aterramento, conforme a figura a seguir:

- Conector de alimentação: para ligar o switch, conecte uma ponta do cabo de força (fornecido com o equipamento) no switch e a outra ponta em uma tomada elétrica no padrão brasileiro de 3 pinos. Após energizá-lo, verifique se o LED

está aceso, indicando que o switch está conectado à rede elétrica e pronto para ser utilizado.

está aceso, indicando que o switch está conectado à rede elétrica e pronto para ser utilizado. - Botão ON/OFF: para ligar o switch, posione a chave na posição |, para desligar retorne a chave para posição anterior.

- Terminal de aterramento: além do mecanismo de proteção a surto elétrico que o switch possui você pode utilizar o terminal de aterramento a fim de garantir uma maior proteção.

ACESSANDO O SWITCH

Visão geral

Você pode acessar e gerenciar o switch usando a interface gráfica GUI (graphical User interface) ou utilizando a interface CLI (Command Line Interface). Na interface web existem funções equivalentes às funções da interface de linha de comando, apresentadas de uma forma mais simples, visual e intuitiva que a configuração CLI. Você pode escolher o método de configuração de acordo com a disponibilidade de aplicação e sua preferência.

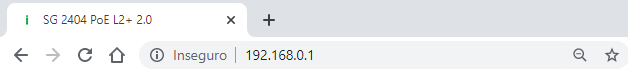

Acesso à Interface Web

Você pode acessar a interface web do switch através de autenticação web. O switch utiliza dois servidores de acesso web, HTTP e HTTPS, para autenticação do usuário.

Os exemplos à baixo mostram como realizar o login através do servidor HTTP.

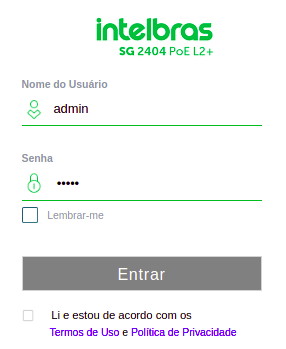

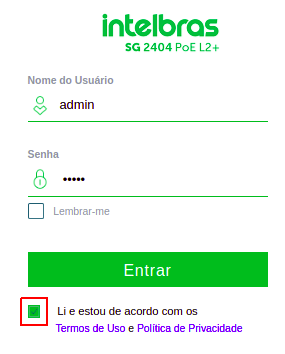

Login

Para gerenciar seu Switch através de um navegador de internet no seu computador:

- Garanta que a conexão entre o computador e o switch esteja ativa;

- Abra seu navegador. Os navegadores com suporte à interface, não exclusivamente, são os seguintes:

- IE 8.0 ou superior;

- Firefox 26.0 ou superior;

- Chrome 32.0 ou superior.

-

Digite o endereço IP do Switch na barra de endereços do seu navegador. O endereço Padrão do switch é 192.168.1.1.

-

Digitando o nome de usuário e a senha na janela de login. O usuário padrão é

admin

e a senha padrão é

admin

.

-

Os

Termos de Uso

e a

Política de Privacidade

devem ser aceitos assinalando o

Checkbox.

Assim, o

login

será liberado.

-

No primeiro acesso será solicitado o cadastro de uma nova senha. A senha deve consistir de 8 a 32 caracteres não em branco e conter pelo menos dois tipos de caracteres entre maiúsculas, minúsculas, números e caracteres especiais (excluindo ' " ; : &).

Acesso à interface CLI

Os usuários podem acessar a interface de linha de comando através do Telnet ou conexão SSH, e gerenciar o Switch com linhas de comando. As conexões Telnet e SSH suportam conexão remota e local.

A tabela a seguir demonstra as aplicações típicas utilizadas no acesso CLI:

|

Método |

Porta Utilizada |

Aplicações Típicas |

|

Telnet |

Porta RJ-45 |

CMD |

|

SSH |

Porta RJ-45 |

PuTTY |

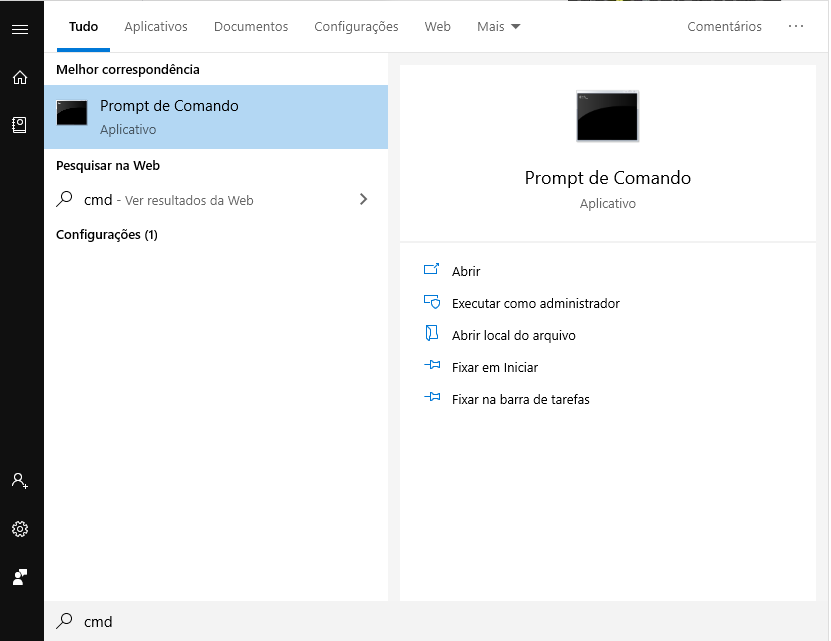

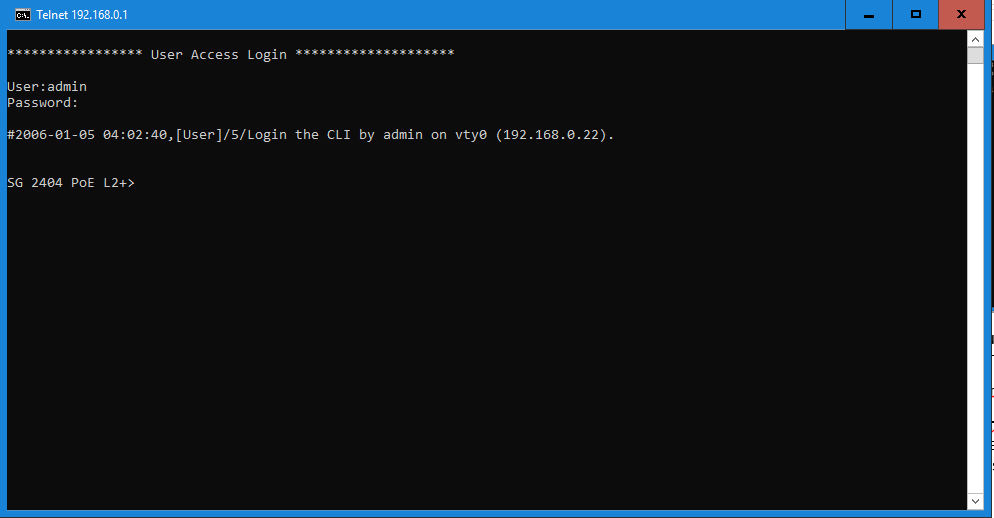

Telnet Login

O Switch suporta modo de login local para autenticação como padrão.

Modo de Login Local: Nome de usuário e senha são necessários, os quais são respectivamente admin, admin por padrão.

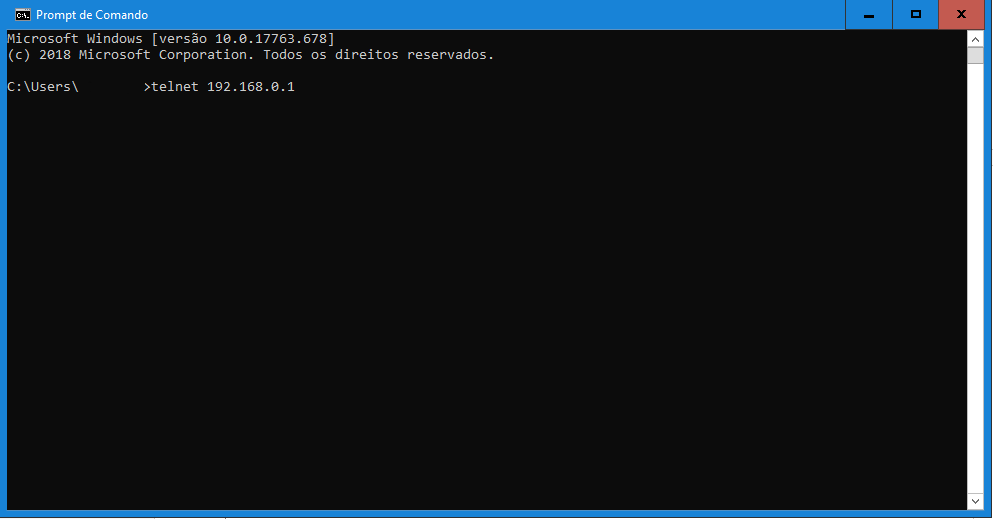

Os próximos passos mostram como acessar o switch através do modo de login local para gerenciamento do mesmo:

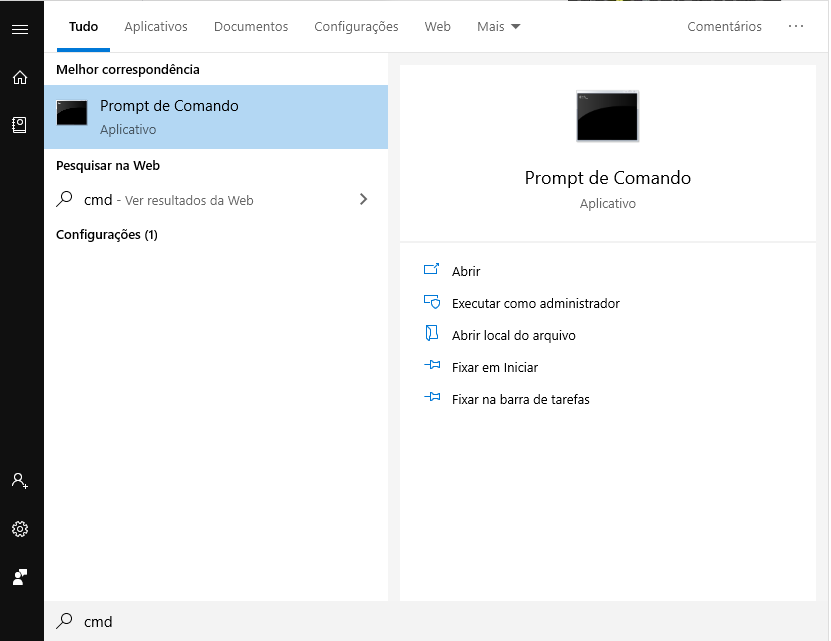

-

Verifique e garanta que o switch e o Computador estejam conectados à mesma Rede, clique em

iniciar

e digite

cmd

na barra de pesquisa, e então pressione

Enter

.

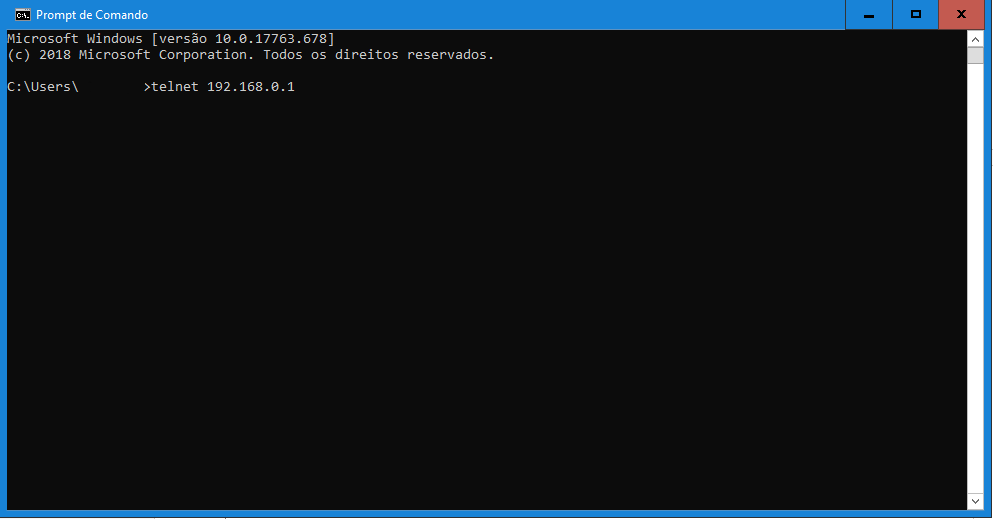

-

Digite

telnet 192.168.0.1

na janela CMD e então pressione

Enter

.

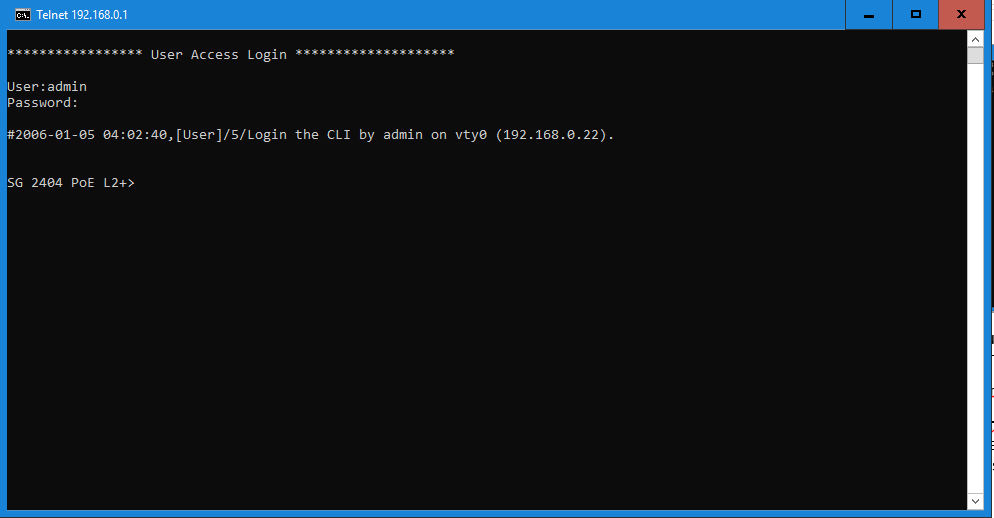

-

Digite o nome de usuário e a senha (ambos são

admin

por padrão). Pressione

Enter

e você irá entrar no modo User EXEC do switch. .

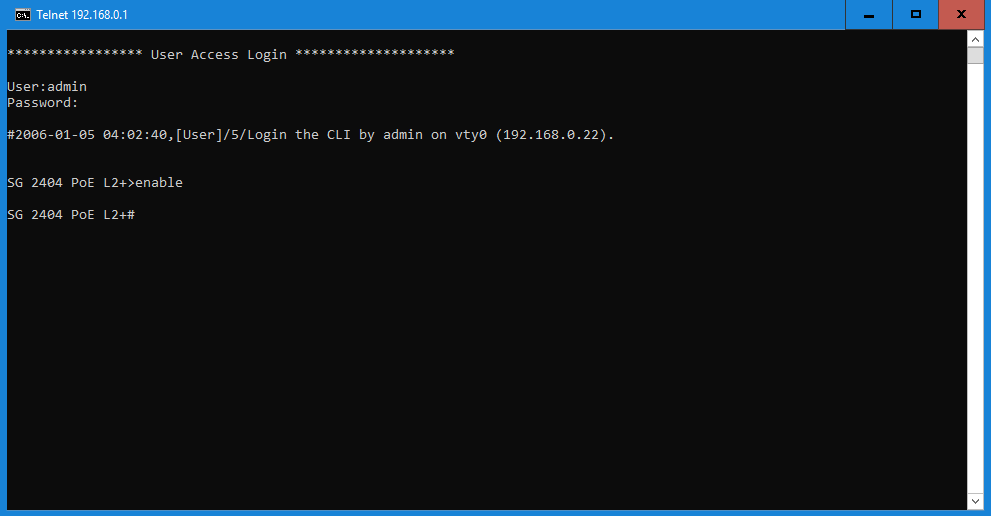

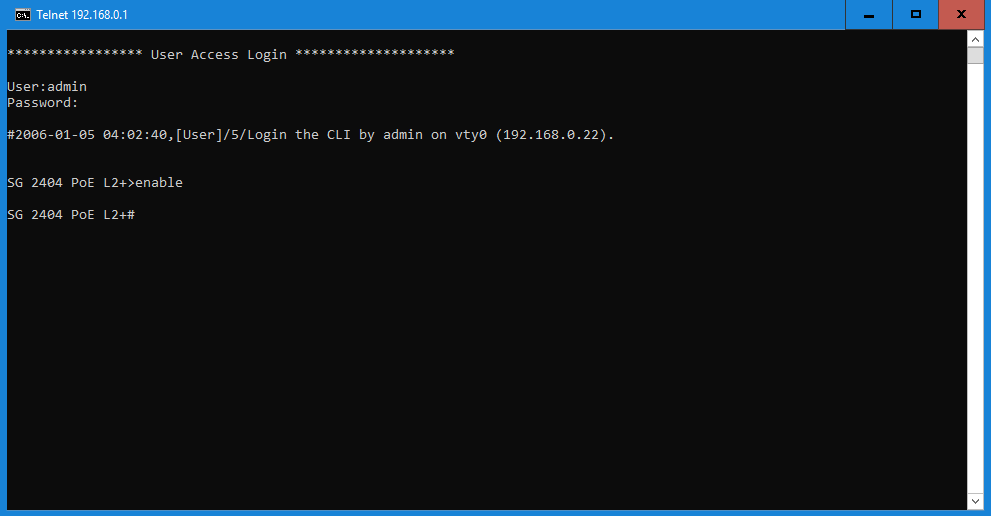

-

Digite o comando

enable

e você irá entrar no modo Privileged EXEC. Por padrão nenhuma senha é necessária para esse acesso. Depois é possível determinar uma senha para que os usuários que querem acessar o modo Privileged EXEC..

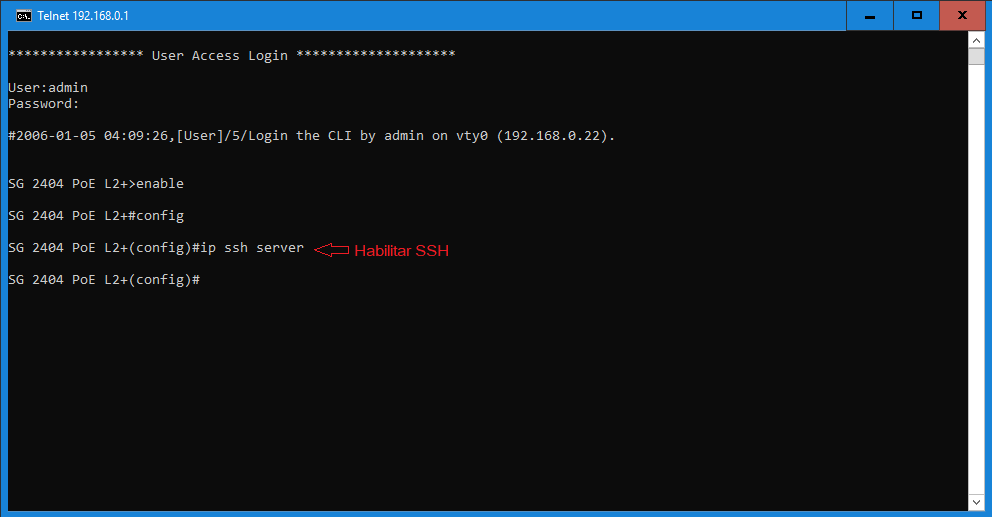

SSH Login

O login através da conexão SSH suporta dois modos: modo autenticação através de senha e modo autenticação através de chave. Você pode escolher conforme a sua necessidade:

- Modo de autenticação através de Senha: necessário usuário e senha, os quais são ambos admin por padrão.

- Modo de autenticação por Chave (Recomendado): Uma chave pública para o switch e uma chave privada para o software cliente (PuTTY) são necessárias. Você pode gerar a chave pública e a chave privada através do gerador de chave do PuTTY.

Antes de acessar através da conexão SSH, siga os passos seguintes para habilitar a conexão SSH no programa emulador de terminal:

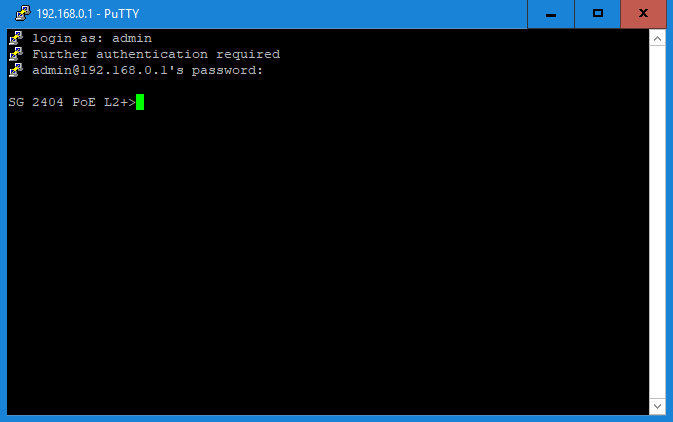

Modo de autenticação através de Senha

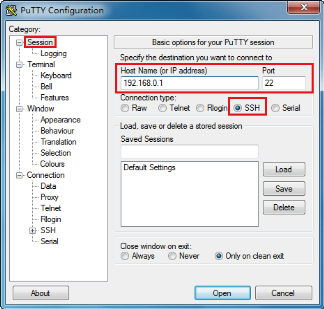

-

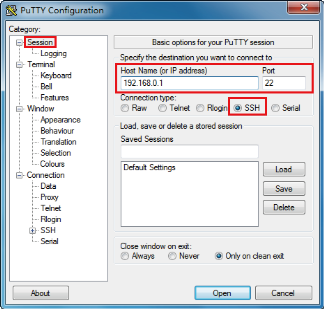

Abra o software PuTTY e vá até a página Sessão. Digite o endereço IP do switch no campo

Host Name

e mantenha o valor 22 para o campo

Port

. Clique em

Open

.

-

Digite o nome de usuário e a senha para logar no switch, e então você pode continuar para as configurações do mesmo.

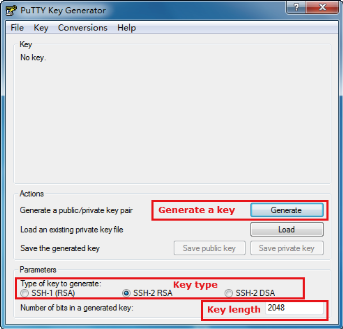

Modo de autenticação através de Chave

-

Abra o Gerador de Chave do PuTTY. Na seção de

Parâmetros

selecione o tipo de chave e entre o tamanho da mesma. Na seção

Actions

, clique em

Generate

para gerar um par de chaves pública/privada. E na figura seguinte um par de chaves SSH-2 RSA é gerada, e o comprimento de cada uma é 1024 bits..

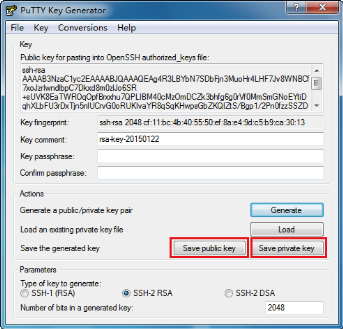

-

Após as chaves serem geradas com sucesso, clique em

Save public Key

para salvar a chave pública em um servidor TFTP; Clique em

Save private Key

para salvar a chave privada no computador de acesso.

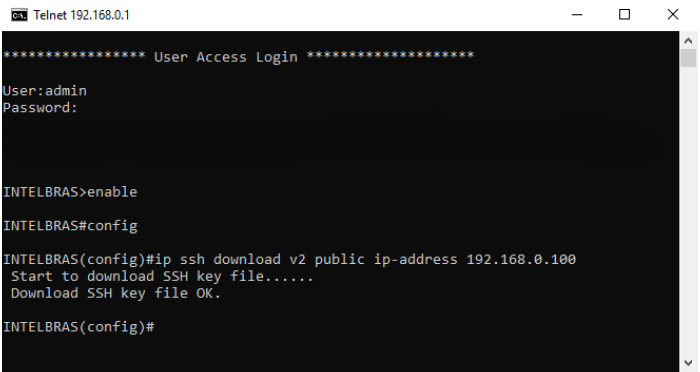

-

Dentro do Hyper Terminal, baixe a chave pública do servidor TFTP para o switch como mostrado na figura a baixo:

-

Após o download da chave pública abra o PuTTY e vá para a página

Session

. Digite o endereço de IP do switch e selecione SSH como sendo o tipo de conexão (mantenha o valor padrão que está no campo

Port

).

-

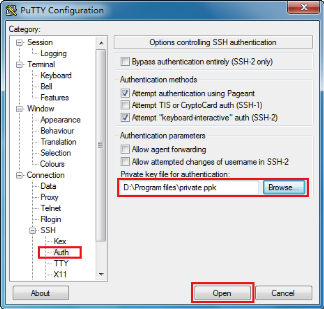

Vá para

Connection > SSH > Auth

. Clique

Browse

para baixar a chave privada para o PuTTY. Clique em

Open

para iniciar a negociação de conexão.

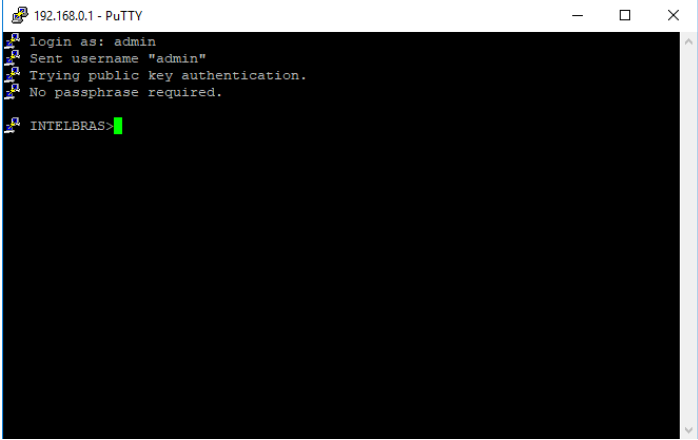

-

Assim que a negociação estiver completa, entre com o usuário e senha para autenticação. Se você conseguir autenticar o login sem a inserção da senha significa que a autenticação por chave foi completa com sucesso.

O comprimento da Chave deve estar entre 512 e 3072 bits; Você pode acelerar o processo de geração de chave movendo aleatoriamente e rapidamente o cursor do mouse na seção Key.

O tipo de chave deve estar de acordo com o tipo de arquivo de chave. No CLI à cima, v1 corresponde à SSH-1 (RSA) e v2 corresponde à SSH-2 RSA e SSH-2 DAS. O processo de download da chave não pode ser interrompido.

Modo de Login Local: Nome de usuário e senha são necessários, os quais são respectivamente admin, admin por padrão.

Os próximos passos mostram como acessar o switch através do modo de login local para gerenciamento do mesmo:

-

Verifique e garanta que o switch e o Computador estejam conectados à mesma Rede, clique em

iniciar

e digite

cmd

na barra de pesquisa, e então pressione

Enter

.

-

Digite

telnet 192.168.0.1

na janela CMD e então pressione

Enter

.

-

Digite o nome de usuário e a senha (ambos são

admin

por padrão). Pressione

Enter

e você irá entrar no modo User EXEC do switch. .

-

Digite o comando

enable

e você irá entrar no modo Privileged EXEC. Por padrão nenhuma senha é necessária para esse acesso. Depois é possível determinar uma senha para que os usuários que querem acessar o modo Privileged EXEC..

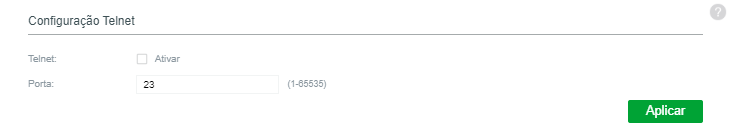

Desabilitando o Login Telnet

Você pode desabilitar a função de TELNET para bloquear qualquer acesso à interface CLI via Telnet.

Vá até o menu Segurança > Segurança de Acesso > Configuração Telnet, desabilite a função de TELNET e clique em Aplicar.

Desabilitando o Login SSH

Você pode desabilitar o servidor SSH para bloquear qualquer acesso à interface CLI via SSH.

Vá até o menu Segurança > Segurança de Acesso > Configuração SSH, desabilite o servidor SSH e clique em Aplicar.

Configurações rápidas

Você pode visualizar as informações do sistema e definir os parâmetros do dispositivo, VLAN, agregação de links, endereço IP e rotas.

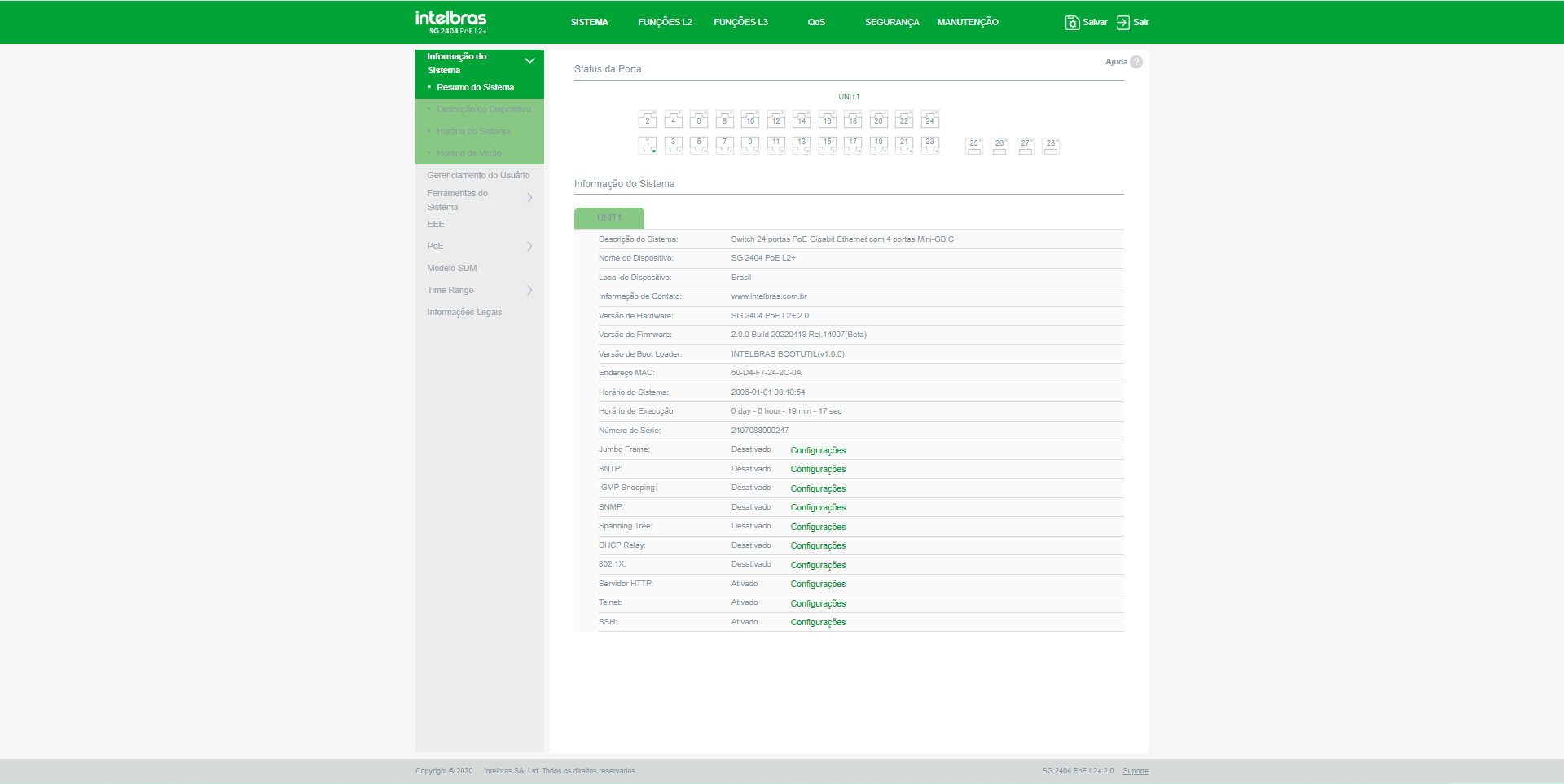

Informações do sistema

Você pode visualizar o nome, tipo, número de série, versão do software, endereço IP, status da porta e informações da porta do dispositivo.

Após o login no sistema, a interface de configuração rápida é exibida. Consulte a figura a seguir. No switch, se a porta estiver verde, significa que a porta está conectada com sucesso. E se a porta estiver cinza, significa que a porta não está conectada ou a conexão falhou. Consulte a Tabela a seguir.

|

Parâmetro |

Descrição |

|

Porta |

Exibe todas as portas do switch. |

|

Tipo de porta |

Três tipos: Acesso, Híbrido e Tronco. |

|

Link |

Dois estados de link: Up e Down. Up indica que a porta está conectada com sucesso e Down indica que a porta não está conectada ou existe uma falha de conexão. |

|

Controle de fluxo |

Exibe o estado de controle de fluxo. |

|

Velocidade/modo |

Exibe a velocidade e modo do link. |

|

VLAN |

Exibe a VLAN da porta, que por padrão é a VLAN 1. |

|

POE |

Exibe o consumo de energia do POE. |

|

Velocidade RX |

A velocidade de recepção atual é dividida pela velocidade média em um determinado período (geralmente 5 minutos). |

|

Velocidade TX |

A velocidade de envio atual é dividida pela velocidade média em um determinado período (geralmente 5 minutos). |

|

Tipo de mídia |

Dois tipos de mídia: Cobre e Fibra. Cobre indica porta RJ-45 e Fibra indica porta de Tipo de mídia fibra. |

Locais

Você pode definir o nome do sistema, o endereço IP e a máscara de sub-rede.

- Clique em Local à direita da interface de configuração rápida.

- Digite o nome do sistema, o endereço IP e o comprimento da máscara de rede.

- Clique em OK.

A interface Local é exibida conforme a figura à seguir.

VLAN

Adicione a porta à VLAN e configure a VLAN. Por padrão, a porta está associada a VLAN1.

- Clique Vlan na interface de configuração rápida.

- Configure os parâmetros de VLAN da porta. Consulte a Tabela.

- Clique em OK.

A interface Vlan é exibida conforme a figura à seguir.

|

Parâmetro |

Descrição |

|

Porta |

Exibe todas as portas do switch. |

|

Modo |

Três modos: Acesso, Híbrido e Tronco. Acesso: quando a porta se conecta a dispositivos terminais. Tronco: quando a porta se conectar a outro switch. Híbrido: combina com as duas características anteriores. |

|

Porta VLAN |

Adicione a porta a uma VLAN. Por padrão, a porta pertence à VLAN1 e o intervalo é de 1 a 4094. |

|

VLANs permitidas |

Defina a VLAN permitida. Quando o modo é Tronco, você pode configurá-lo. |

Link Aggegation

Adicionar portas ao link aggregation.

Clique em Aggregation na interface de configuração rápida. A interface Aggregation é exibida conforme a figura à seguir

Configuração de Agregação Estática

A agregação estática é um método de combinação ou agrupamento de várias portas de switch ou NICs para formar um único etherchannel. Por exemplo, adicione a porta 1 e a porta 2 ao Static Group 1.

- Selecione o modo como Estático no grupo 1, o que indica que o grupo é de agregação estática.

- Selecione a porta 1 e a porta 2 no grupo 1 para adicionar as duas portas à agregação estática. Conforme figura à seguir.

- Clique em OK.

Agora a porta 1 e a porta 2 formam uma porta lógica.

Configuração de Agregação Dinâmica

A agregação dinâmica difere da agregação estática onde a quantidade de portas é fixa, nela a quantidade de portas realmente agregada é ajustada dinamicamente de acordo com a necessidade do link.

- Adicione as portas ao grupo dinâmico.

- Selecione LACP (Ativo) na área Modo e adicione as portas ao grupo de agregação. Por exemplo, adicione a porta 3 e a porta 4 ao grupo de agregação 2.

- Selecione LACP (Passivo) na área Modo e adicione as portas ao grupo de agregação. Por exemplo, adicione a porta 5 e a porta 6 ao grupo de agregação 3.

- Clique em OK.

Consulte a figura à seguir.

IP e Roteamento

Você pode adicionar o endereço IP da interface virtual VLAN e a rota IP.

- Clique em IP e rota na interface de configuração rápida.

- Adicione a interface VLAN.

- Clique em Adicionar na área Configuração de IP.

- Para os parâmetros, consulte a tabela à seguir.

- Adicione a rota IP.

- Clique em Adicionar na área Configuração de Rota.

- Para os parâmetros, consulte a tabela à seguir.

- Clique em OK.

A interface IP & ROTA é exibida conforme a figura à seguir.

Um novo registro será adicionado conforme figura à seguir.

|

Parâmetro |

Descrição |

|

VLAN |

Digite o número da VLAN. |

|

Endereço IP |

Defina o endereço IP da interface VLAN. |

|

Comprimento da máscara |

Defina o comprimento da máscara da interface VLAN. |

Um novo registro será adicionado conforme figura à seguir.

|

Parâmetro |

Descrição |

|

Rede |

É o destino do pacote IP. |

|

Comprimento da máscara |

O comprimento da máscara, com o endereço de destino, serve para identificar o endereço IP do host de destino ou da rota. |

|

Próximo salto |

O endereço IP do próximo salto da rota. |

Configurações avançadas

Você pode configurar o sistema, porta, VLAN, Link Aggregation, tabela MAC e outros parâmetros na interface de configurações avançadas.

Sistema

Informações do sistema

Você pode definir o nome do dispositivo, o endereço IP, o comprimento da máscara e a ativação do DHCP e visualizar as informações de software, informações de hardware e hora.

Tenha cuidado ao habilitar o Cliente DHCP. Depois de habilitar o cliente DHCP, o roteador IP ou servidor DHCP conectado ao switch atribuirá o endereço IP ao switch automaticamente e o endereço IP existente será invalidado e você não poderá acessar a interface da web.

- Selecione Avançado > Comum > Configuração do sistema > Informações do sistema.

- Digite o nome do dispositivo, endereço IP e comprimento da máscara e habilite o DHCP.

- Clique em Salvar.

A interface de informações do sistema é exibida conforme a figura à seguir.

IP e Rota

Os hosts de diferentes VLANs não podem se comunicar. Routas ou o switches de camada 3 são necessários para o encaminhamento.

O switch suporta o encaminhamento da camada 3 por meio da interface VLAN. A interface VLAN é a interface virtual do modo camada 3, para comunicação da camada 3 entre as VLANs. Não é a entidade física no dispositivo. Cada VLAN está relacionada a uma interface VLAN, e a interface VLAN pode encaminhar pacotes para a VLAN. Geralmente, como a VLAN pode isolar o domínio de transmissão, cada VLAN corresponde a um segmento de rede. A interface VLAN é o gateway do segmento de rede e suporta o encaminhamento da camada 3 para a mensagem com base no endereço IP.

- Selecione Avançado > Comum > Configuração do sistema > IP & Route.

- Adicione a interface VLAN.

- Clique em Adicionar na área Configuração de IP.

- Para os parâmetros, consulte a tabela à seguir.

- Clique em OK.

- Adicione a rota IP.

- Clique em Adicionar na área Configuração de Rota.

- Para os parâmetros, consulte a tabela à seguir.

- Clique em OK.

- Clique em Salvar.

A interface IP&Route é exibida conforme a figura à seguir.

Um novo registro será adicionado conforme figura à seguir.

|

Parâmetro |

Descrição |

|

VLAN |

Digite o número da VLAN. |

|

Endereço IP |

Defina o endereço IP da interface VLAN. |

|

Comprimento da máscara |

Defina o comprimento da máscara do endereço IP. |

A interface Adicionar Rota é exibida conforme figura à seguir.

|

Parâmetro |

Descrição |

|

Rede |

É o destino do pacote IP. |

|

Comprimento da máscara |

O comprimento da máscara, com o endereço de destino, serve para identificar o endereço IP do host de destino ou da rota. |

|

Próximo salto |

O IP do próximo salto da rota. |

Hora do sistema

Você pode definir a hora do sistema.

Selecione Avançado > Comum > Configuração do sistema > Hora atual.

A interface Hora Atual é exibida conforme a imagem a seguir.

Você pode definir a hora do sistema através dos três métodos a seguir.

- Defina a hora manualmente

- Sincronizar com o PC

- Sincronizar hora do servidor NTP

- Selecione a caixa NTP Enable para habilitar o serviço NTP.

- Defina o endereço IP do servidor NTP, conforme imagem a seguir:

- Clique em Salvar.

Defina a data e a hora na interface Hora Atual e clique em Salvar.

Clique em Sincronizar PC e a hora do switch será sincronizada automaticamente com a hora do PC local.

Somente com o servidor NTP configurado na rede você pode habilitar esta função nas seguintes etapas:

A hora do switch sincroniza automaticamente com a hora do servidor.

LOGs

Você pode visualizar logs, exportar logs e limpar logs.

Selecione Avançado > Comum > Configuração do sistema > Log. A interface de registro é exibida conforme a imagem a seguir.

- Ver registros

- Clique em Exportar para exportar todos os logs.

- Clique em Limpar para limpar todos os logs.

Defina a hora de início, hora de término e nível de log e clique em Pesquisar para exibir os detalhes dos logs.

O Nível de Log inclui Erro, Aviso e Informação.

Portas

Você pode definir os parâmetros da porta, incluindo velocidade, full duplex e half duplex e assim por diante.

- Selecione Avançado > Comum > Porta.

- Para os parâmetros, consulte a Tabela:

- Clique em Salvar.

A interface de configuração da porta é exibida conforme imagem a seguir:

|

Parâmetro |

Descrição |

|

Porta |

Exibe todas as portas do switch. |

|

Tipo de porta |

Três tipos: Acesso, Híbrido e Tronco. |

|

Link |

Dois estados de link: Up e Down. Up indica que a porta está conectada com sucesso e Down indica que a porta não está conectada ou existe uma falha de conexão. |

|

Controle de fluxo |

Exibe o estado de controle de fluxo. |

|

Velocidade/modo |

Down significa desconexão, e a velocidade específica significa conexão bem-sucedida. Full significa full duplex; Half significa half duplex. |

|

Velocidade e configuração |

Defina a velocidade e o modo duplex. |

|

Status do controle de fluxo |

Exibe o status real do controle de fluxo ou o status de habilitação, incluindo ON e OFF. On: negociação bem-sucedida. Off: falha na negociação. |

|

Configuração do controle de fluxo |

Utilizar o seletor para ativar ou desativar função. |

|

Ativar limite de ingresso |

Utilizar o seletor para ativar ou desativar função. |

|

limite de ingresso (kbps) |

Defina o limite de ingresso. |

|

Ativar limite de egresso |

Utilizar o seletor para ativar ou desativar função. |

|

limite de egresso (kbps) |

Defina o limite de egresso. |

|

Percentual de uso no ingresso |

Exibe o percentual de uso de banda no ingresso. |

|

Percentual de uso no egresso |

Exibe o percentual de uso de banda no egresso. |

VLAN

Adicione a porta à VLAN e configure a VLAN. Por padrão, a porta pertence a VLAN1.

- Selecione Avançado > Comum > Configurações de VLAN.

- Digite 1, 2 em VLANs para criar a VLAN 1 e a VLAN 2.

- Configure os parâmetros da VLAN da porta. Consulte a tabela a seguir:

- Clique em Salvar.

A interface de configurações de VLAN é exibida conforme imagem a seguir:

|

Parâmetro |

Descrição |

|

Porta |

Exibe todas as portas do switch. |

|

Modo |

Três modos: Acesso, Híbrido e Tronco. |

|

Porta VLAN |

Adicione a porta a uma VLAN. Por padrão, a porta pertence a VLAN1. O intervalo é 1–4094. |

|

Aceitação de entrada |

Exibe se os dados podem fluir para a porta. Somente o híbrido oferece suporte à configuração (por padrão, todas as datas fluem para a porta em outros modelos). Veja as seguintes situações: Tagged e untagged: todos os pacotes fluem para a porta. Tagged: apenas pacotes tagged fluem para a porta. Untagged: apenas pacotes untagged fluem para a porta. |

|

Marcação de sáida |

Exibe se deve marcar os dados que sairão da porta. Veja as três situações a seguir: Porta VLAN untagged: se a tag do pacote de dados for a mesma com PVID, a tag será descartada. Marcar tudo: todos os pacotes serão marcados. Desmarcar tudo: todos os dados não serão marcados. |

|

VLANs Permitidas |

Definir as VLANs permitidas. |

Link Aggegation

A agregação consiste em tornar duas ou mais portas físicas do switch em uma porta lógica. Os vários links no mesmo grupo podem ser considerados como um link lógico com maior largura de banda.

Por meio da agregação, as portas de um mesmo grupo podem compartilhar o fluxo de comunicação, para aumentar a largura de banda. Além disso, as portas do mesmo grupo podem fazer backup recíproco e dinâmico para aumentar a confiabilidade do link.

Configuração Estática

- Selecione Avançado > Comum > Agregação.

- Selecione o modo de algoritmo de balanceamento de carga de agregação em Configuração de agregação.

- Endereço MAC de origem: o algoritmo de balanceamento será baseado no endereço MAC de origem;

- Endereço MAC de destino: o algoritmo de balanceamento será baseado no endereço MAC de destino;

- Endereço IP: o algoritmo de balanceamento será baseado no endereço IP de origem e destino;

- Porta TCP/UDP: o algoritmo de balanceamento será baseado na porta TCP/UDP de origem e destino.

- Selecione Estático na área Modo e adicione as portas ao grupo de agregação estática.

- Clique em Salvar.

A interface de Agregação é exibida conforme imagem a seguir:

Existem 4 tipos:

Por exemplo, adicione a porta 1 e a porta 2 ao grupo de agregação, conforme imagem a seguir:

A porta 1 e a porta 2 formam uma porta lógica.

LACP

LACP (Link Aggregation Control Protocol) é o protocolo para agregação dinâmica de link. O LACP se comunica com outra porta através do LACPDU (Link Aggregation Control Protocol Data Unit).

Selecione a função da porta na lista suspensa em Modo. Existem dois tipos:

- Ativo: a porta pode enviar o pacote LACPDU ativamente para a porta oposta e analisa o LACP.

- Passivo: a porta não pode enviar o pacote LACPDU ativamente. Depois de receber o pacote LACP enviado pela porta oposta, a porta analisa o LACP.

- Selecione Avançado > Comum > Agregação.

- Selecione LACP (Ativo) na área Modo e adicione o membro da porta ao grupo de agregação dinâmica. Por exemplo, adicione a porta 3 e a porta 4 ao Grupo 2 de agregação.

- Selecione LACP (Passivo) na área Modo e adicione o membro da porta ao grupo de agregação dinâmica. Por exemplo, adicione a porta 5 e a porta 6 ao Grupo 3 de agregação.

- Clique em Salvar.

A interface de Agregação é exibida conforme imagem a seguir:

Tabela MAC

A tabela MAC (Media Access Control) registra a relação entre o endereço MAC e a porta e as informações, incluindo a VLAN à qual a porta pertence. Quando o dispositivo está encaminhando o pacote, ele consulta na tabela de endereços MAC o endereço MAC de destino do pacote. Se o endereço MAC de destino do pacote estiver contido na tabela de endereços MAC, o pacote será encaminhado diretamente pela porta na tabela. E se o endereço MAC de destino do pacote não estiver contido na tabela de endereços MAC, o dispositivo adota a transmissão para encaminhar o pacote para todas as portas, exceto a porta receptora na VLAN.

Adicionando uma entrada estática

- Selecione Avançado > Comum > Tabela MAC > Tabela de endereços MAC.

- Vincule o endereço MAC à porta em determinada VLAN. Por exemplo, vincule o MAC endereço 00:00:00:00:00:01 para a porta 3 na VLAN 2.

- Clique em Adicionar.

- Defina o endereço MAC, porta e VLAN conforme imagem a seguir:

- Clique em OK.

A interface da tabela de endereços MAC é exibida conforme imagem a seguir:

A interface Adicionar endereço MAC estático é exibida.

Filtragem MAC de Porta

Após habilitar a filtragem MAC da porta, os dois dispositivos MAC a seguir podem se comunicar com a porta.

- Dispositivos na lista de permissões MAC;

- Os dispositivos MAC estáticos mudando dos dispositivos MAC dinâmicos.

- Selecione Advanced > Common > MAC Table > Port MAC Filtering.

- Selecione a porta desejada.

- Habilite o filtro para a porta selecionada, conforme imagem a seguir:

- Altere o dispositivo MAC dinâmico para estático.

- Selecione um registro e clique em Reservado.

- Clique em Salvar. O tipo muda de Dinâmico para Estático.

- Adicionar a lista de endereços confiáveis.

- Clique em Adicionar.

- Defina o endereço MAC e VLAN.

- Clique em OK.

A interface Filtragem MAC de Porta é exibida conforme imagem a seguir:

Dispositivos MAC estáticos podem se comunicar com a porta normalmente.

A interface Adicionar MAC Confiável é exibida, conforme imagem a seguir:

Os dispositivos na lista de permissões MAC podem se comunicar com a porta normalmente.

Spanning Tree

O protocolo spanning tree é um protocolo da camada 2. Ele pode eliminar um loop em anel da camada 2 optando por bloquear os links redundantes na rede e pode fazer backup dos links.

Semelhante a outros protocolos, o protocolo spanning tree é atualizado com o desenvolvimento da rede: Do STP (Spanning Tree Protocol), ao RSTP (Rapid Spanning Tree Protocol) e ao mais recente MSTP (Multiple Spanning Tree Protocol).

- Selecione Avançado > Comum > Spanning Tree > Configurações de Portas STP.

- Selecione o modo STP: STP, RSTP e MSTP.

- STP: o protocolo de spanning tree mais básico.

- RSTP: Aprimorado com base em STP e realiza rápida convergência de rede e topologia.

- MSTP: Corrige os defeitos do STP e RSTP. O MSTP não apenas realiza uma convergência rápida, mas também fornece um melhor mecanismo de compartilhamento de carga para os links redundantes, encaminhando o fluxo de diferentes VLANs por meio de seus próprios caminhos.

- Clique em Salvar.

- Selecione as portas desejadas para utilizar um dos protocolos. Conforme imagem a seguir:

- Clique em Salvar.

A interface de configurações de portas STP é exibida, conforme imagem a seguir:

Os estados das portas selecionadas serão alterados.

ERPS

ERPS (Ethernet Ring Protection Switching) é o padrão de protocolo de prevenção de loop da camada 2 definido pelo ITU-T, e o número padrão é ITU-T G.8032/Y1344. Por isso, também é chamado de G.8032. Ele define o pacote de protocolo RAPS (Ring Auto Protection Switching) e o esquema de comutação de proteção.

O ERPS suporta duas versões (V1 e V2). A V1 foi lançada pela ITU-T em junho de 2008 e a V2 foi lançada pela ITU-T em agosto de 2010. A V2 é compatível com a V1 e adiciona as seguintes funções:

- Redes multi-anel incluindo anel de cruzamento.

- Pacote RAPS do switch sub-anel por canal virtual ou canal não virtual.

- Alterne os blocos de forma forçada e manual.

- O interruptor reverso do ERPS é configurável.

Configuração MEP

O MEP (Maintenance Entity Point) faz parte do ERPS.

O dispositivo de camada 2 adicionado ao ERPS é chamado de nó. Não adicione mais de 2 portas em um ERPS para cada nó.

- Selecione Avançado > Raramente usado > ERPS > Configuração MEP.

- Clique em Adicionar.

- Para os parâmetros, consulte a tabela a seguir:

- Clique em OK.

A interface de configuração MEP é exibida conforme imagem a seguir:

A interface Adicionar é exibida conforme imagem a seguir:

|

Parâmetro |

Descrição |

|

Instância |

Insira o número da instância MEP, como 1. |

|

Porta de residência |

Insira o número da porta à qual o MEP pertence, como Porta 1. |

|

Nível |

Nível de manutenção. Recomenda-se defini-lo como 0. |

|

VID marcado |

Insira o protocolo VLAN, como VLAN 3. |

Configuração do ERPS

- Selecione Avançado > Raramente usado > ERPS > Configuração do ERPS.

- Clique em Adicionar.

- Para os parâmetros, consulte a tabela a seguir:

- Clique em OK.

A interface de configurações do ERPS é exibida conforme imagem a seguir:

A interface Adicionar ERPS é exibida conforme imagem a seguir:

|

Parâmetro |

Descrição |

|

ID do ERPS |

O número de identificação do ERPS. |

|

Porta 0 Porta 1 |

As duas portas adicionadas ao ERPS. |

|

Porta 0 APS MEP Porta 1 APS MEP |

O pacote de protocolo correspondente ERPS para a porta ERPS. Mantenha a porta 0 APS MEP consistente com a porta 0 SF MEP. Mantenha a porta 1 APS MEP consistente com a porta 1 SF MEP. Por exemplo: Porta 0 APS MEP é 1 e Porta 1 APS MEP é 2. |

|

Porta 0 SF MEP Porta 1 SF MEP |

O MEP de inspeção de agregação correspondente do porto ERPS. Mantenha a porta 0 APS MEP consistente com a porta 0 SF MEP. Mantenha a porta 1 APS MEP consistente com a porta 1 SF MEP. Por exemplo: Porta 0 SF MEP é 1 e Porta 1 SF MEP é 2. |

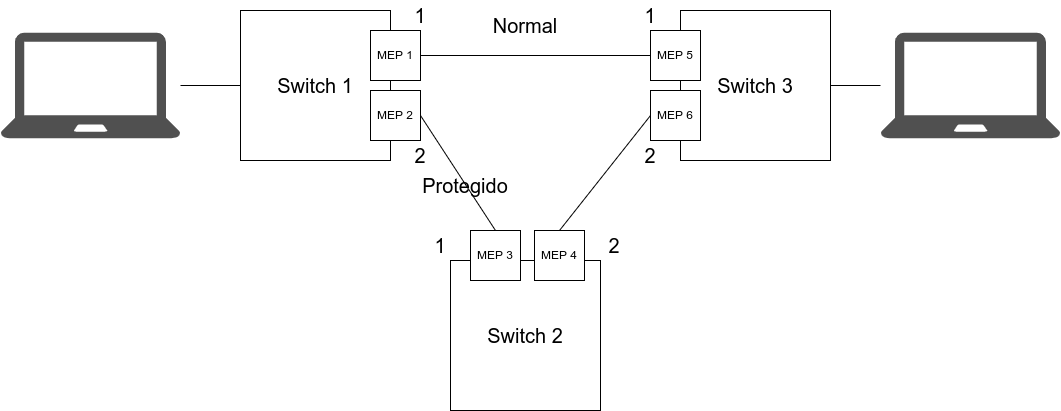

Exemplo: Configuração de Anel Único ERPS

Requisito de rede

Três switches, porta 1 e porta 2 são solicitados para combinar um ERPS. A relação correspondente:

Switch 1: MEP 1 e MEP 2; Switch 2: MEP3 e MEP 4; Switch 3: MEP 5 e MEP 6. Conforme imagem a seguir.

Configuração

Configure o ERPS com os seguintes passos:

- Confirme a topologia e planeje a proteção VLAN e protocolo VLAN;

- Confirme a porta do proprietário do RPL;

- Certifique-se de desabilitar a função mutex das portas;

- Configuração de VLAN;

- Crie MEP;

- Criar ERPS e configurar VLAN de controle e instância de proteção;

- Visualize o status.

Exemplo

Planeje VLAN de proteção e VLAN de protocolo como 2 e 3. Defina a porta 2 do switch 1 como a porta do proprietário RPL. Certifique-se de desabilitar a função mutex das portas, incluindo a função STP e a função LLDP.

As configurações do switch são as seguintes:

- VLAN de proteção e VLAN de protocolo são 2 e 3 separadamente:

- Selecione Avançado > Comum > Configurações de VLAN.

- Defina o modo da porta 1 e da porta 2 como Trunk.

- Defina a porta VLAN da porta 1 e da porta 2 como 1.

- Defina a VLAN permitida como 2 e 3.

- Clique em Salvar.

- Criar MEP1 e MEP 2:

- Selecione Avançado > Raramente usado > ERPS > Configuração de MEP.

- Clique em Adicionar.

- Defina a instância como 1.

- Defina a porta de residência como 1.

- Defina o nível como 0.

- Defina Tagged VID como 3, ou seja, protocolo VLAN.

- Clique em OK.

- Clique em 1 e 2 separadamente em Instância para entrar na interface de configuração. Modifique o ID do MEP e adicione o ID do par, conforme imagens a seguir:

- Clique em OK.

- Criar ERPS.

- Selecione Avançado > Pouco usado > ERPS > Configuração de ERPS.

- Clique em Adicionar.

- Defina o ID do ERPS como 1.

- Defina a porta 0 como 1 e a porta 1 como 2.

- Configure a Porta 0 APS MEP para 1 e a Porta 1 APS MEP para 2.

- Configure a Porta 0 SF MEP para 1 e a Porta 1 SF MEP para 2.

- Clique em OK.

- Clique em 1 em ERPSID para entrar na interface de configuração, conforme imagem a seguir:

- Clique em configuração de VLAN.

- Clique em Adicionar.

- Clique em OK.

- Defina a porta 2 do switch 1 para ser o proprietário do RPL na configuração do RPL, conforme imagem a seguir:

- Clique em OK.

- Configure o switch 2 e o switch 3 da mesma maneira.

- Visualize o estado em Status da Instância na interface de configuração do ERPS

A interface de configurações de VLAN é exibida.

A interface de configuração MEP é exibida.

A interface Adicionar é exibida.

Adicione MEP2 da mesma maneira. Defina Instance como 2, Residence port como 2, Level como 0 e Tagged VID como 3.

A interface de configuração do ERPS é exibida.

A interface Adicionar novo ERPS é exibida.

A interface de configuração de VLAN do ERPS é exibida.

Defina ERPS VLAN como 2.

ACL

ACL (Access Control List) é para identificação de fluxo. Para filtrar o pacote, o dispositivo de rede precisa configurar uma série de condições correspondentes para classificar os pacotes. As condições podem ser o endereço de origem, o endereço de destino e o número da porta do pacote.

Quando a porta do dispositivo recebe o pacote, ela pode analisar o campo do pacote de acordo com a regra ACL da porta atual. E depois que o pacote específico é identificado, o pacote é permitido ou proibido de passar de acordo com a regra predefinida.

Configuração de ACL

- Selecione Avançado > Raramente usado > ACL > Configuração de ACL.

- Clique em Adicionar.

- Defina o ID da ACL e o intervalo é de 1 a 128.

- Clique em OK.

A interface de configuração de ACL é exibida, conforme imagem a seguir:

A interface Adicionar é exibida, conforme imagem a seguir:

Configuração do Grupo ACL

- Selecione Avançado > Raramente usado > ACL > Configuração de grupo de ACL.

- Insira o ID da ACL. Certifique-se de que o ID da ACL foi adicionado durante a configuração da ACL.

- Clique em Salvar.

A interface de configuração do grupo ACL é exibida, conforme imagem a seguir.

Proteção de LOOP

Detecta o loop entre as portas. Depois que o dispositivo detectar o loop, ele interromperá o loop

- Selecione Avançado > Usado raramente > Proteção de loop.

- Ative a funcionalidade.

A interface de proteção de loop é exibida, conforme imagem a seguir.

Segurança

Gerenciamento de usuários

Você pode adicionar, editar e excluir o usuário.

Selecione Avançado > Raramente usado > Segurança > Gerenciamento de usuários. E a interface de gerenciamento de usuários é exibida, conforme imagem a seguir:

Adicionar usuário

- Clique em Adicionar.

- Digite o nome de usuário, a senha e confirme a senha. A senha deve consistir de 8 a 32 caracteres não em branco e conter pelo menos dois tipos de caracteres entre maiúsculas, minúsculas, números e caracteres especiais (excluindo ' " : &). Por exemplo, adicione o novo usuário teste01.

- Clique em Salvar.

A interface Adicionar usuário é exibida, conforme imagem a seguir:

O novo teste de usuário 01 é adicionado, conforme imagem a seguir.

Modificar e excluir usuário

- Clique em Modificar, e a interface Modificar Usuário é exibida, conforme imagem a seguir:

- Clique em excluir para excluir usuário.

Você não pode excluir o usuário administrador.

SSH

Você pode ativar ou desativar a função SSH.

Habilite essa funcionalidade no canto superior direito da interface de Gerenciamento de Usuários.

HTTPS

HTTPS (Hyper Text Transfer Protocol over Secure Socket Layer) é o canal HTTP para destino de segurança. A camada SSL e a camada TLS são adicionadas ao HTTP. SSL e TLS são a base de segurança do HTTP, portanto, SSL/TLS são solicitados para criptografia. HTTPS é o esquema de URI, e a sintaxe é semelhante à HTTP e é usada para transmissão de dados HTTP de segurança. Construído no web Netscape Navigator, ele fornece autenticação e comunicação de criptografia. É amplamente aplicado na world wide web para comunicação sensível à segurança. Por exemplo, proteja a segurança da conta e as informações do usuário.

Habilite essa funcionalidade no canto superior direito da interface de Gerenciamento de Usuários.

Configuração do NAS

NAS (Network Access Server) é um servidor que permite ao ISP fornecer serviço de acesso à Internet.

- Selecione Avançado > Raramente usado > Segurança > Configurações do NAS.

- Selecione Ativado na área Modo para ativar a função de espelhamento.

- Selecione a caixa Reautenticação habilitada para habilitar a reautenticação.

- Definir o estado do administrador: Forçar autorizado, Forçar não autorizado, 802.1X baseado em porta ou Autenticação baseada em MAC.

- Clique em Salvar.

A interface de configurações do NAS é exibida, conforme imagem a seguir:

Configuração do RADIUS

RADIUS é um protocolo de interação de informações de construção distribuída e C/S. Ele pode proteger a rede de visitas não autorizadas. É utilizado na rede que permite visitas remotas mas solicita a maior segurança. Ele define o formato do pacote RADIUS e o mecanismo de transmissão da mensagem. Ele estipula que o uso de UDP como protocolo de camada de transporte para encapsular o pacote RADIUS.

No início, o RADIUS é o protocolo AAA apenas para usuários dial-up. Com o desenvolvimento dos acessos de utilizador, o RADIUS adapta-se a vários acessos, incluindo acesso Ethernet e acesso ADSL. Ele acessa o servidor por meio de autenticação e autorização e coleta registros de uso da fonte de rede por meio de contabilidade.

- Selecione Avançado > Raramente usado > Segurança > Configurações do RADIUS.

- Clique em Adicionar.

- Defina o endereço do servidor, porta de autenticação, porta de acct, retransmissão e chave.

- Clique em OK.

A interface de configurações do RADIUS é exibida, conforme imagem a seguir:

A interface Adicionar novo servidor é exibida, conforme imagem a seguir:

IGMP Snooping

IGMP Snooping (Internet Group Management Protocol Snooping) é o mecanismo de restrição multicast executado no dispositivo da camada 2, para gerenciar e controlar o multicast.

Através da análise do pacote IGMP recebido, o dispositivo da camada 2, que executa o IGMP Snooping, cria o mapeamento entre a porta e o endereço MAC multicast e encaminha os dados multicast de acordo com o mapeamento.

- Selecione Avançado > Raramente usado > IGMP Snooping.

- Selecione Enable na área IGMP Snooping para habilitar a função.

- Selecione Desativar ou Ativar na área Descartando pacotes IGMP desconhecidos.

- Clique em Adicionar.

- Defina o ID da VLAN e o endereço do consultador e selecione a caixa Eleição do consultador para habilitar o consultador.

- Clique em OK.

A interface IGMP Snooping é exibida, conforme imagem a seguir:

A interface Adicionar VLAN é exibida, conforme imagem a seguir:

QoS

QoS (Quality of Service) é usado para avaliar a capacidade que o servidor atende às demandas de serviço do cliente. Na Internet, o que a QoS avalia é a capacidade de serviço de encaminhamento de rede e pacotes.

A QoS pode ser avaliada a partir de diferentes aspectos de acordo com os diversos serviços prestados pela rede. QoS avalia largura de banda, atraso, dithering e perda de pacotes durante o pacote e encaminhamento.

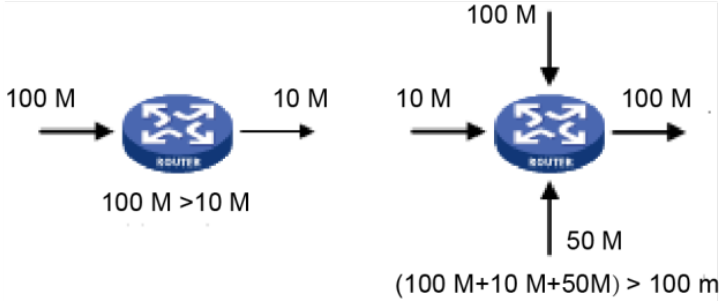

Congestionamento

O congestionamento é comum em um ambiente complexo de comutação de pacotes da Internet. Veja o seguinte exemplo:

- O pacote entra no dispositivo pelo link de alta velocidade e sai pelo link de baixa velocidade.

- O pacote entra no dispositivo de várias portas e sai de uma porta (a taxa de velocidade de várias portas é maior que a da porta de saída).

Se o fluxo chegar em velocidade linear, ele encontrará o ponto de choque de recursos e, em seguida, o congestionamento será gerado.

Além da largura de banda de agressão, qualquer outra escassez de recursos (como a escassez de tempo de processamento distributivo, buffer e recursos de memória) causará congestionamento. Além disso, o mau controle do fluxo chegado em um determinado tempo, que leva o fluxo a ultrapassar o recurso da rede distributiva, também é um fator gerador de congestionamento.

Porta

Através da configuração de CoS, a prioridade para a porta de saída de passagem de pacotes do switch pode ser decidida.

Se o congestionamento ocorrer na porta de saída, o switch dará um valor de CoS ao pacote depois que ele passar pela porta de entrada. Quanto maior o valor de CoS, maior a prioridade.

- Selecione Avançado > Raramente usado > QoS > Classificação de porta.

- Definir CoS. Por exemplo: Defina a porta 1 como 1 e a porta 2 como 2, conforme imagem a seguir:

- Clique em Salvar.

A interface de Classificação de porta é exibida, conforme imagem a seguir:

A porta 1 e a porta 2 são portas de entrada e a porta 3 é a porta de saída. O valor de CoS da porta 2 é maior que o da porta 1, então os dados da porta 2 passarão pela porta 3 primeiro.

Agendadores de Portas

Exitem dois modelos para agendamento:

- Prioridade Estrita. Quando o congestionamento ocorre, a prioridade para a porta de saída de passagem do pacote do switch depende do valor de CoS no agendamento da porta.

- 2–8 Filas ponderadas. Quando ocorre congestionamento, a prioridade para a porta de saída de passagem de pacotes do switch depende da proporção da taxa total.

- Selecione Avançado > Raramente usado > QoS > Agendamento de Porta.

- Clique na porta, como a porta 1.

- Selecione o modo.

- Selecione Modo Agendador como 2 Filas Ponderadas.

- No Ingress Queue Shaper, defina a taxa de Q0 e Q1 como 500 kbps e o tipo de taxa como Linha.

- No Egress Queue Shaper, defina a taxa para 500 kbps e o tipo de taxa para linha.

- Clique em OK.

A interface de Agendamento de porta é exibida, conforme imagem a seguir:

A interface Agendadores de porta de saída de QoS é exibida, conforme imagem a seguir. O CoS de Q0 é 0 e assim por diante.

Prioridade Estrita. A prioridade para a porta de saída de passagem de pacotes do switch depende o valor de CoS na Classificação de Portas.

2–8 Filas ponderadas. Quando ocorre congestionamento, a prioridade para a porta de saída de passagem de pacotes do switch depende da proporção da taxa total.

Por exemplo, selecione Modo Agendador como 2 Filas Ponderadas. O limite máximo de velocidade da porta 1 e da porta 2 é de 500 kbps. Quando o congestionamento ocorre, 50% do pacote de porta de entrada passará pela porta de saída. Consulte o seguinte para a configuração:

Quando ocorre congestionamento e a velocidade das duas portas é de 400 kbps, a velocidade que passa pela porta de saída é de 250 kbps.

Modeladores de Portas

A configuração é a mesma para planejadores de porta e modeladores de porta. A única diferença é que a interface do escalonador de porta mostra o valor do peso e a interface do modelador de porta mostra a taxa de velocidade.

Selecione Avançado > Raramente usado > QoS > Modeladores de porta. A interface do MOdeladores de portas é exibida, conforme imagem a seguir:

Baseado em DSCP

Certifique-se de ter ativado o DSCP antes de configurar a função DSCP.

- Selecione Avançado > Raramente usado > QoS > Classificação de porta.

- Habilite o DSCP na porta DSCP. Suponha que a porta 3 seja a porta de saída, conforme imagem a seguir:

- Clique em Salvar.

- Selecione Avançado > Raramente usado > QoS > Baseado em DSCP.

- Ao configurar DSCP para 4 e 8, o CoS é 2 e o DPL é 2 e 1

- Quando o DSCP for 4 e 8, selecione Confiar para habilitar a função.

- Ao configurar DSCP para 4, CoS é 2 e DPL é 2.

- Ao configurar DSCP para 8, CoS é 2 e DPL é 1.

- Clique em Salvar.

A interface de classificação de porta é exibida.

A interface baseada em DSCP é exibida.

Quanto maior o CoS do DSCP, maior a prioridade. O pacote de porta correspondente passará primeiro pela porta de saída.

Controle de Tempestade

Inibe os três pacotes, incluindo unicast, multicast e broadcast.

- Selecione Avançado > Raramente usado > QoS > Controle de Tempestade.

- A porta pode receber a taxa de até 1024 fps.

- Em Unicast, selecione a caixa Enable e digite 1024 em Rate. Isso significa que a porta pode receber a taxa de até 1024 fps de pacote unicast.

- Em Multicast, selecione a caixa Enable e digite 1024 em Rate. Significa que a porta pode receber a taxa de até 1024 fps de pacote multicast.

- Em Broadcast, selecione a caixa Enable e digite 1024 em Rate. Isso significa que a porta pode receber a taxa de até 1024 fps de pacote de transmissão.

- Clique em Salvar.

A interface de Controle de Tempestade é exibida, conforme imagem a seguir:

SNMP

SNMP (Simple Network Management Protocol) é o protocolo padrão para gerenciamento de rede na Internet, e é amplamente aplicado para dispositivos de gerenciamento acessarem e gerenciarem os dispositivos gerenciados. O SNMP possui os seguintes recursos:

- Ele suporta gerenciamento inteligente para dispositivos de rede. Ao usar a plataforma de gerenciamento de rede baseada em SNMP, o administrador da rede pode consultar o status de execução e os parâmetros do dispositivo de rede e pode configurar o parâmetro, encontrar o erro, realizar o diagnóstico de falhas e, em seguida, planejar a capacidade e criar o relatório.

- Suporte SNMP para gerenciar os dispositivos de diferentes recursos físicos. O SNMP fornece apenas a biblioteca de funções mais básica. Ele torna independente a tarefa de gerenciamento e o recurso físico e a tecnologia de rede do dispositivo gerenciado, para gerenciar os dispositivos de diferentes fabricantes.

A rede SNMP fornece dois elementos, NMS e Agente.

- O NMS (Network Management System) é o gerenciador da rede SNMP e fornece uma interface homem-máquina amigável para ajudar o administrador da rede a concluir a maior parte do trabalho de gerenciamento da rede.

- Agente é a função gerenciada na rede SNMP e recebe e trata o pacote de solicitação do NMS. Em algumas circunstâncias de emergência, por exemplo, se o status da porta mudar, o Agente pode enviar o pacote de alarme para o NMS de forma proativa.

Habilitando a Função SNMP

- Selecione Avançado > Raramente usado > SNMP.

- Habilite a funcionalidade.

A interface SNMP é exibida, conforme imagem a seguir:

Cada agente SNMP v3 tem um ID de mecanismo como seu identificador exclusivo.

Configurando SNMP v1/v2

Exemplo: Configurar SNMP v1. A configuração do SNMP v2 é a mesma do SNMP v1.

- Selecione SNMP v1 na versão SNMP.

- Defina a comunidade somente leitura, comunidade de leitura e gravação, endereço de interceptação e porta de interceptação.

- Clique em Salvar.

Configurando o SNMP v3

- Selecione SNMP v3 na versão SNMP, conforme imagem a seguir:

- Defina o endereço do trap, a porta do trap e o nome do trap.

- Defina o nome de usuário somente leitura, tipo de autenticação, senha de autenticação, tipo de criptografia e senha de criptografia.

- Defina o nome de usuário de leitura e gravação, tipo de autenticação, senha de autenticação, tipo de criptografia e senha de criptografia.

- Clique em Salvar.

Servidor DHCP

Servidor DHCP é o servidor para gerenciar o padrão DHCP na rede específica. O servidor DHCP deve alocar o endereço IP para a estação de trabalho e certificar-se de que o endereço IP para cada estação de trabalho seja diferente. O servidor DHCP simplifica a tarefa de gerenciamento de rede que deve ser feita manualmente antes.

Geralmente, nos cenários à seguir, o Servidor DHCP é adotado para alocar o endereço IP.

- A escala da rede é grande. A carga de trabalho é muito pesada se configurada manualmente e gerenciamento centralizado para rede será difícil.

- A quantidade de PCs é maior que a quantidade de endereços IP na rede e é impossível alocar um endereço IP estático para cada PC. Por exemplo, a quantidade de usuários que podem acessar a rede ao mesmo tempo é limitada pelo ISP, e o usuário precisa adquirir o endereço IP dinamicamente.

- Apenas um pequeno número de PCs precisa do endereço IP estático e a maioria dos PCs não precisa do endereço IP estático.

Existem três partes da configuração do servidor DHCP: Modo VLAN, IP Excluído e Pool.

- Selecione Avançado > Raramente usado > DHCP > Servidor DHCP.

- habilite o modo global do servidor DHCP.

- Configure o modo DHCP.

- Clique em Adicionar no modo VLAN.

- Digite o intervalo de VLAN, como 2-4.

- Clique em OK.

- Configure o segmento de rede do IP excluído.

- Clique em Adicionar em IP excluído.

- Digite o intervalo de endereços IP, como 192.168.100.2 – 192.168.100.50.

- Clique em OK.

- Adicione o pool de endereços DHCP.

- Clique em Adicionar no Pool.

- Para os parâmetros, consulte a tabela a seguir:

- Clique em OK.

A interface do servidor DHCP é exibida, conforme imagem a seguir:

Adicione a interface VLAN primeiro.

A interface Adicionar modo VLAN é exibida, conforme imagem a seguir:

IP excluído refere-se ao IP reservado para o servidor, que não será atribuído ao cliente.

A interface Adicionar IP Excluído é exibida, conforme imagem a seguir:

A interface Adicionar Pool é exibida, conforme imagem a seguir:

|

Parâmetro |

Descrição |

|

Nome do pool |

Nome do conjunto de endereços DHCP, como vlan2_test. |

|

Modelo |

Dois tipos: Rede e Host. Rede: o segmento de rede de um IP. Host: um IP específico. |

|

IP |

O endereço IP do host ou da rede. |

|

Máscara de sub-rede |

A máscara de sub-rede do host ou da rede. |

|

Tempo de locação |

Insira o tempo de concessão do pool de endereços. |

|

Gateway |

Configure o gateway padrão do pool de endereços. |

LLDP

O LLDP (Link Layer Discovery Protocol) é uma maneira padrão de descoberta da camada de link. Ele pode formar seus principais recursos, endereço de gerenciamento, número do dispositivo e número da porta como TLV (Type Length Value), encapsulá-lo em LLDPDU (Link Layer Discovery Protocol Data Unit) e liberá-lo para seu vizinho. O vizinho guardará as informações recebidas na forma de padrão MIB (Management Information Base), para que a gerência da rede possa consultar e julgar o estado de comunicação do link.

LLDP

- Selecione Avançado > Raramente usado > LLDP.

- Defina o modo LLDP.

- Selecione Ativar: ambos enviam e recebem pacotes LLDP.

- Selecione Desabilitar: não enviar nem receber pacote LLDP.

- Selecione apenas Rx: recebe apenas pacote LLDP.

- Selecione apenas Tx: Somente enviar pacote LLDP.

- Clique em Salvar.

A interface LLDP é exibida, conforme imagem a seguir:

Veja as informações do vizinho LLDP

Selecione Avançado > Raramente usado > LLDP > Vizinho LLDP.

A interface do vizinho LLDP é exibida, conforme imagem a seguir:

Serial

Transmita os dados da porta serial assíncrona RS–232/485 de forma transparente através da Ethernet. Selecione Avançado > Raramente usado > 485 Config. A interface 485 Config é exibida, conforme imagem a seguir:

PoE

PoE (Power over Ethernet) é a função que através da porta Ethernet RJ-45, o dispositivo pode fornecer energia para o PD externo (Powered Device) remotamente com par trançado. A função PoE ajuda a centralizar o fornecimento de energia e facilitar o backup. O terminal de rede não precisa mais da fonte de alimentação externa, e um cabo de rede é suficiente, está em conformidade com os padrões de IEEE 802.3af e IEEE 802.3at, adotando a porta de alimentação acordada globalmente. Pode ser aplicado em telefone IP, AP sem fio (Ponto de Acesso), carregador de dispositivo portátil, leitor de cartão, câmera de rede, coleta de dados e assim por diante.

Parâmetros PoE

Configure a alimentação reservada, a alimentação de aviso e ative ou desative o PoE.

- Selecione Avançado > Raramente usado > PoE > Configurações de PoE.

- Em Configurações de PoE, você pode visualizar a potência total das 4 portas e configurar energia e sobrecarga de energia.

- Em Status de energia, você pode visualizar a energia consumida, energia restante e potência.

- Em Port Status and Control, selecione a caixa Enable para habilitar ou desabilitar o PoE do porta correspondente.

- Clique em Salvar.

A interface de configurações de PoE é exibida, conforme imagem a seguir:

Green PoE

Defina o tempo PoE desligado e o tempo PoE ligado.

- Selecione Avançado > Raramente usado > PoE > Green PoE.

- Defina o horário de desligamento do PoE.

- Defina o horário de ligamento do PoE.

- Selecione a caixa Ativar.

- Clique em Salvar.

A interface Green PoE é exibida, conforme imagem a seguir:

Suporte Legado

Ative o Suporte Legado no caso de um dispositivo com alimentação fora do padrão.

Dispositivo alimentado fora do padrão significa que o dispositivo suporta fonte de alimentação PoE de 48 V, mas não está em conformidade com IEEE 802.3af/at.

- Selecione Avançado > Raramente usado > PoE > Suporte legado.

- Selecione a caixa Ativar.

- Clique em Salvar.

A interface de Suporte Legado é exibida, conforme imagem a seguir:

Visualizando Estatísticas de Eventos PoE

Selecione Avançado > Raramente usado > PoE > Estatística de evento PoE. A estatística do evento PoE interface é exibida, conforme imagem a seguir:

Manutenção

Reboot do sistema

- Selecione Manutenção > Comum > Reinicialização do sistema.

- Clique em Reiniciar.

- Clique em Confirmar e o dispositivo será reinicializado.

A interface de reinicialização do sistema é exibida, conforme imagem a seguir:

Restauração

Você pode restaurar todas as configurações do switch para os padrões de fábrica, exceto o endereço IP VLAN1 do switch.

- Selecione Manutenção > Comum > Restaurar padrão.

- Clique em Padrão.

A interface padrão é exibida, conforme imagem a seguir:

Todas as configurações, exceto o endereço IP VLAN1 do switch, foram restauradas aos padrões de fábrica.

Gerenciar a configuração

Exportando Arquivo de Configuração

- Selecione Manter > Comum > Config Manage > Exportar.

- Clique em Exportar, para exportar o arquivo de configuração.

A interface de exportação é exibida, conforme imagem a seguir:

Carregando Arquivo de Configuração

- Selecione Manter > Comum > Config Manage > Carregar.

- Clique em Procurar... e selecione o arquivo de configuração a ser carregado.

- Clique em Carregar.

- Reinicie o dispositivo e a configuração terá efeito.

A interface de Carregar é exibida, conforme imagem a seguir:

Atualização do software

- Selecione Manter > Comum > Atualização de software.

- Clique em Procurar... e selecione o arquivo no formato .mif para carregar.

- Clique em Carregar.

A interface de Atualização é exibida, conforme imagem a seguir:

O dispositivo é reinicializado após a conclusão da atualização. Faça login no switch novamente e todas as configurações anteriores não serão alteradas.

Espelhamento de portas

O espelhamento de portas também é chamado de monitoramento de portas. Monitoramento de porta é a tecnologia de aquisição de pacote de dados que através da configuração do switch, pacote de dados de uma ou várias portas (espelhamento de portas de origem) pode ser copiado para uma porta específica (espelhamento de porta de destino). A porta de destino de espelhamento se conecta a um PC onde o software de análise de pacote de dados está instalado e pode analisar o pacote de dados recebido para monitoramento de rede e solução de problemas.

- Selecione Manter > Comum > Espelhar.

- Em Configurações globais, selecione Ativado no modo para ativar o espelhamento.

- Em Configurações das portas, selecione Origem ou Destino de acordo com a situação real

- Ambos: habilita a porta como endereço de origem do espelho.

- Desabilitar: desabilite a porta como endereço de origem do espelho.

- Somente Rx: a porta espelha apenas o recebimento de dados, em vez de enviar dados.

- Somente Tx: a porta espelha apenas o envio de dados, em vez de o recebimento de dados.

- Clique em Salvar.

A interface de Espelhamento é exibida, conforme imagem a seguir:

Selecione as quatro maneiras a seguir para a porta de origem.

Selecione a caixa Destino para definir a porta como destino.

Ping

Com o protocolo Ping, você pode verificar se o dispositivo com um endereço IP especificado pode ser acessado e verificar se a conexão de rede falha.

- Selecione Manter > Comum > Ping.

- Digite o endereço IP e clique em Ping.

A interface de Ping é exibida, conforme imagem a seguir:

Termo de garantia

Para a sua comodidade, preencha os dados abaixo, pois, somente com a apresentação deste em conjunto com a nota fiscal de compra do produto, você poderá utilizar os benefícios que lhe são assegurados.

Nome do cliente:

Assinatura do cliente:

Nº da nota fiscal:

Data da compra:

Modelo:

Nº de série:

Revendedor:

Fica expresso que esta garantia contratual é conferida mediante as seguintes condições:

1. Todas as partes, peças e componentes do produto são garantidos contra eventuais defeitos de fabricação, que porventura venham a apresentar, pelo prazo de 1 (um) ano – sendo 3 (três) meses de garantia legal e 9 (nove) meses de garantia contratual –, contado a partir da data de entrega do produto ao Senhor Consumidor, conforme consta na nota fiscal de compra do produto, que é parte integrante deste Termo em todo o território nacional. Esta garantia contratual compreende a troca gratuita de partes, peças e componentes que apresentarem defeito de fabricação, incluindo a mão de obra utilizada nesse reparo. Caso não seja constatado defeito de fabricação, e sim defeito(s) proveniente(s) de uso inadequado, o Senhor Consumidor arcará com essas despesas.

2. A instalação do produto deve ser feita de acordo com o Manual do Produto e/ou Guia de Instalação. Caso seu produto necessite a instalação e configuração por um técnico capacitado, procure um profissional idôneo e especializado, sendo que os custos desses serviços não estão inclusos no valor do produto.

3. Na eventualidade de o Senhor Consumidor solicitar atendimento domiciliar, deverá encaminhar-se ao Serviço Autorizado mais próximo para consulta da taxa de visita técnica. Caso seja constatada a necessidade da retirada do produto, as despesas decorrentes de transporte e segurança de ida e volta do produto ficam sob a responsabilidade do Senhor Consumidor.

4. Na eventualidade de o Senhor Consumidor solicitar atendimento domiciliar, deverá encaminhar-se ao Serviço Autorizado mais próximo para consulta da taxa de visita técnica. Caso seja constatada a necessidade da retirada do produto, as despesas decorrentes, como as de transporte e segurança de ida e volta do produto, ficam sob a responsabilidade do Senhor Consumidor.

5. A garantia perderá totalmente sua validade na ocorrência de quaisquer das hipóteses a seguir: a) se o vício não for de fabricação, mas sim causado pelo Senhor Consumidor ou por terceiros estranhos ao fabricante; b) se os danos ao produto forem oriundos de acidentes, sinistros, agentes da natureza (raios, inundações, desabamentos, etc.), umidade, tensão na rede elétrica (sobretensão provocada por acidentes ou flutuações excessivas na rede), instalação/uso em desacordo com o manual do usuário ou decorrentes do desgaste natural das partes, peças e componentes; c) se o produto tiver sofrido influência de natureza química, eletromagnética, elétrica ou animal (insetos, etc.); d) se o número de série do produto tiver sido adulterado ou rasurado; e) se o aparelho tiver sido violado.

6. Esta garantia não cobre perda de dados, portanto, recomenda-se, se for o caso do produto, que o Consumidor faça uma cópia de segurança regularmente dos dados que constam no produto.

7. A Intelbras não se responsabiliza pela instalação deste produto, e também por eventuais tentativas de fraudes e/ou sabotagens em seus produtos. Mantenha as atualizações do software e aplicativos utilizados em dia, se for o caso, assim como as proteções de rede necessárias para proteção contra invasões (hackers). O equipamento é garantido contra vícios dentro das suas condições normais de uso, sendo importante que se tenha ciência de que, por ser um equipamento eletrônico, não está livre de fraudes e burlas que possam interferir no seu correto funcionamento.

A garantia contratual deste termo é complementar à legal, portanto, a Intelbras S/A reserva-se o direito de alterar as características gerais, técnicas e estéticas de seus produtos sem aviso prévio.

Sendo estas as condições deste Termo de Garantia complementar, a Intelbras S/A se reserva o direito de alterar as características gerais, técnicas e estéticas de seus produtos sem aviso prévio.

Todas as imagens deste manual são ilustrativas.

Suporte a clientes: (48) 2106 0006

Fórum: forum.intelbras.com.br

Suporte via chat: intelbras.com.br/suporte-tecnico

Suporte via e-mail: suporte@intelbras.com.br

SAC: 0800 7042767

Intelbras S/A – Indústria de Telecomunicação Eletrônica Brasileira

Rodovia SC 281, km 4,5 – Sertão do Maruim – São José/SC - 88122-001

CNPJ 82.901.000/0014-41 - www.intelbras.com.br

Indústria Brasileira