Configuração Via Script

R3005G

Versão deste manual: 1.0.0

CONFIGURAÇÃO POR SCRIPT

Todos os exemplos abaixo estão estruturados de maneira a trazer uma maior legibilidade ao usuário final, porem, na construção do script é importante que cada bloco JSON não tenha caracteres de quebra de linha (“/n”) para evitar erros de sintaxe.

O script de configuração permite automatizar a configuração dos equipamentos de rede, facilitando a implantação de redes de grande porte. Além de agilizar o processo de manutenção e configuração, o script também garante a padronização das configurações, evitando erros humanos e garantindo a segurança da rede.

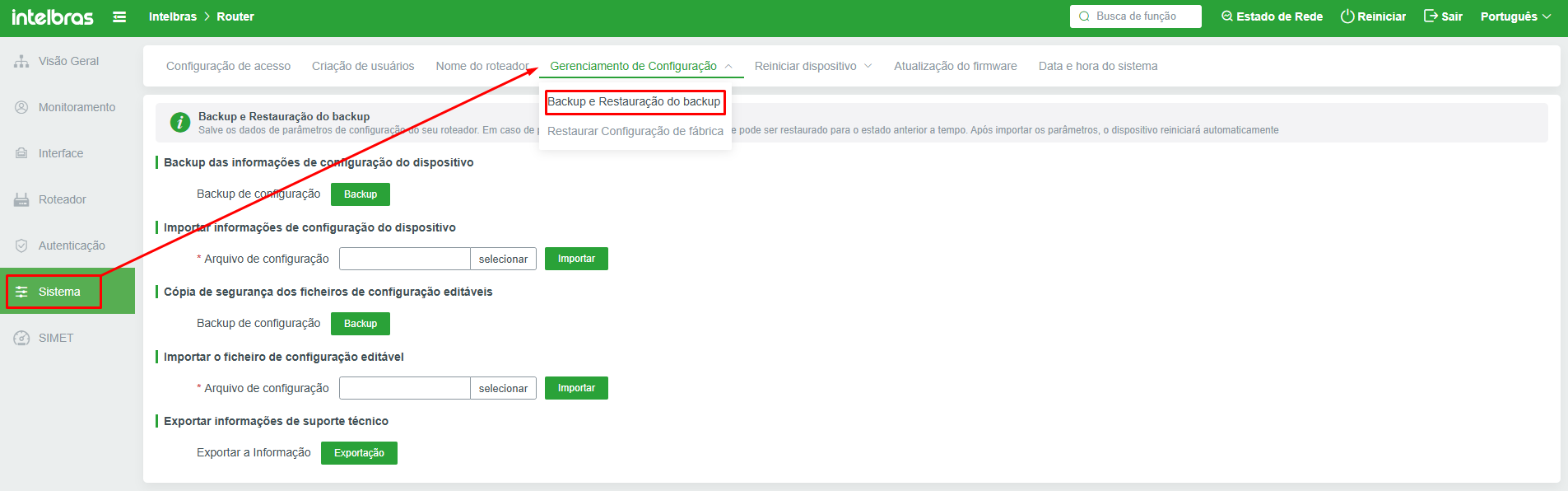

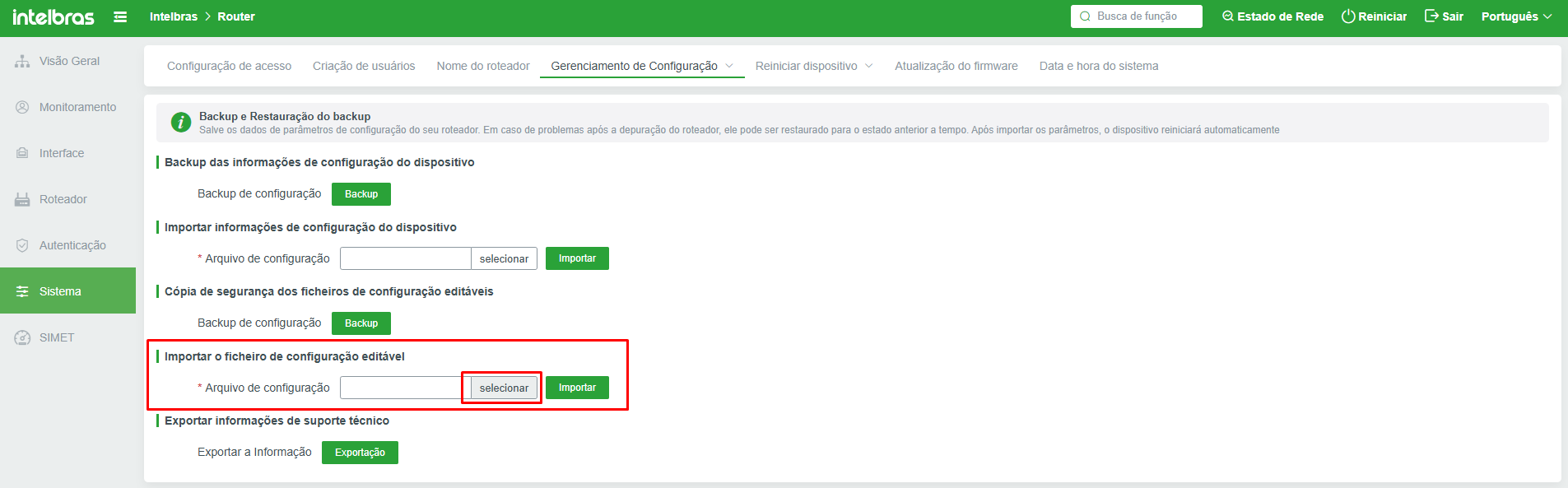

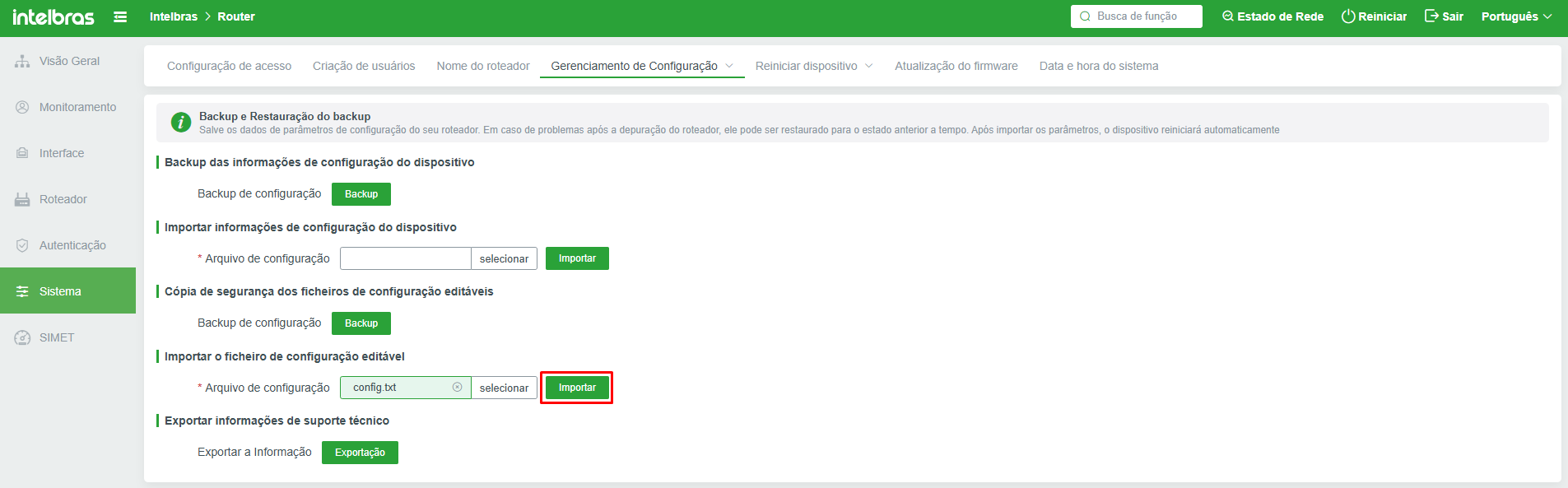

Para importar a configuração via script:

- Acesse Sistema ⇒ Gerenciamento de Configuração ⇒ Backup e Restauração do Backup .

- Clique na opção Selecionar em Importar o ficheiro de configuração editável para abrir o gerenciador de arquivos.

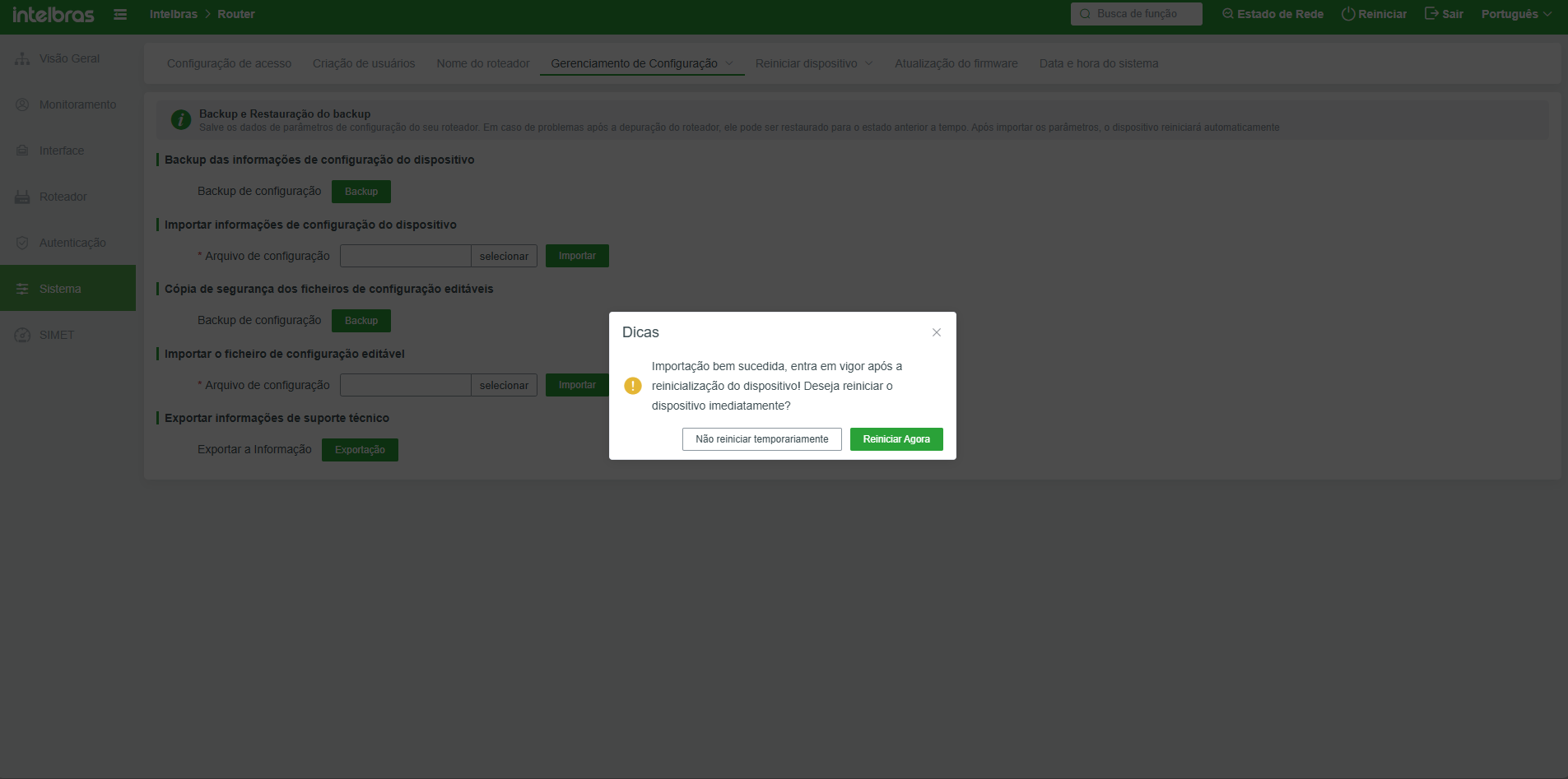

- Ao selecionar o arquivo scrip, clique em Importar .

- Ao importar o arquivo de configuração, o dispositivo solicitará o reinício para aplicar as configurações.

Recomendações e instruções iniciais

Recomenda-se prioritizar a estruturação das configurações por meio da interface web, garantindo a adesão às melhores práticas de padronização e minimizando riscos operacionais. Esse método assegura um processo streamlined para definição de parâmetros críticos, com validação em tempo real e mitigação de inconsistências na implementação.

Para acesso preciso às funcionalidades, utilize o caminho hierárquico indicado no campo “path” para navegar até o módulo de configuração correspondente na interface administrativa. Esse caminho reflete a arquitetura lógica do sistema, permitindo:

- Aplicação de diretivas pré-configuradas com conformidade técnica;

- Ajustes granulares em parâmetros específicos, alinhados aos requisitos da infraestrutura;

- Validação automática de sintaxe e semântica, reduzindo erros de implementação.

A abordagem orientada por “path” não apenas otimiza a parametrização, mas também facilita a replicação de configurações em ambientes distribuídos, assegurando integridade operacional e auditabilidade.

1 #path=Interface - WAN settings - WAN settings

Ao definir a configuração padrão pela interface do dispositivo, será possível agilizar sua replicação para outros equipamentos, alterando apenas os parâmetros necessários.

Configuração de interfaces WAN

Esta configuração em JSON define os parâmetros operacionais para a interface WAN do dispositivo, estabelecendo tanto as definições básicas quanto os ajustes avançados para o gerenciamento do tráfego e a estabilidade da conexão.

Número de Interfaces WAN

O parâmetro physics_wan_num define que somente uma interface física WAN estará habilitada (valor “1”), o que é fundamental para manter a compatibilidade com determinadas funcionalidades, como o SIMET.

Configuração a Interface WAN1

-

Identificação e Protocolo: A interface é identificada como WAN1 e utiliza o protocolo dhcp, permitindo a obtenção dinâmica de endereço IP, gateway e demais informações de rede.

-

Desempenho e Balanceamento: As taxas de upload e download bandwidth_up e bandwidth_down estão definidas como 0, apropriadas para cenários de WAN única. Os mecanismos de detecção de gateway e balanceamento de carga estão ativados (ambos com valor “1”), assegurando a eficiência na distribuição do tráfego.

-

Modo de Trabalho e Ajustes Avançados: O work_mode está configurado como gateway , onde o dispositivo realiza o NAT das conexões provenientes da LAN. O ajuste do MTU wan_mtu permanece em auto , possibilitando a adaptação conforme as necessidades do ambiente ou orientações do ISP.

-

Parâmetros de Rede e Autenticação: O endereço MAC está explicitamente definido como 80:85:44:20:F8:5E . Caso este campo estivesse vazio, o sistema utilizaria o MAC da porta WAN ou geraria um endereço aleatório. A prioridade do DNS é ajustada pelo parâmetro dns_pri com o valor low , e o atributo dns pode ser configurado estaticamente conforme necessário.

Funções Adicionais

-

ISP: O atributo isp está definido como “none”, servindo para uso futuro e devendo permanecer inalterado se não houver indicação do contrário.

-

Rediscagem Automática de WAN: O parâmetro time_ctrl_enable possibilita a rediscagem automática da interface WAN, com as opções:

-

0 - Desativado;

-

3 - Rediscagem Agendada;

-

4 - Desconexão Agendada;

-

5 - Rediscagem por Intervalo.

O valor atual 0 indica que a rediscagem automática está desativada. O parâmetro time_ctrl_value define os dias da semana (de 0 para domingo a 6 para sábado) e o horário para a execução dessa rediscagem, estando configurado como 0-6;01:00 , ou seja, a rediscagem ocorrerá diariamente às 01:00, caso a função seja ativada.

-

-

Detecção de IPs Anormais: O atributo abnormal_ip_enable , com valor 0 , indica que a detecção de IPs anormais está desativada. Caso ativado (valor 1 ), a conexão WAN será reiniciada automaticamente ao detectar um IP considerado anormal. Já o parâmetro abnormal_ip_list permite especificar os IPs que, quando detectados, acionariam o reinício da conexão. No exemplo, está configurado com 0.0.0.0 e a recomendação é deixá-lo em branco (“”), utilizando-o somente quando necessário.

Em síntese, esta configuração visa garantir uma operação robusta e eficiente da interface WAN, com um conjunto de mecanismos que permitem a adaptação automática (como a obtenção de IP via DHCP e ajuste do MTU) e o gerenciamento avançado (como rediscagem automática e detecção de anomalias), assegurando a continuidade e a estabilidade da conexão em ambientes de rede críticos.

Tabela de Parâmetros

| Parâmetro | Valor | Descrição |

| “physics_wan_num” | “1” | Define a quantidade de WANs habilitadas. Para uso do SIMET deixe sempre a opção “1”, caso altere para outros valores o simet será desabilitado |

| “wan” | “WAN1” | Interface WAN a ser configurada |

| “group” | "" | Caso haja um grupo WAN configurado, especificar qual |

| "remark" | "" | Comentários para identificação da interface |

| "proto" | "dhcp" | Protocolo de conexão WAN, as opções disponíveis são: DHCP, PPPOE, I.P. estático e FECHAR. Na opção Fechar, a interface WAN é desabilitada |

| "bandwidth_up" | "0" | Configure a taxa de Upload do plano em Bps para informar ao algoritmo de load balance. Em caso de WAN única, deixe o valor zerado |

| "bandwidth_down" | "0" | Configure a taxa de Download do plano em Bps para informar ao algoritmo de load balance. Em caso de WAN única, deixe o valor zerado |

| "detection" | "1" | Configura a detecção de gateway (0- Desativado, 1- Ativado) |

| "balanced" | "1" | Configura o Balanceamento de carga (0- Desativado, 1- Ativado) |

| "work_mode" | "gateway" | Configure o modo da WAN. No modo “gateway”, que é o modo padrão, o dispositivo realiza o NAT das conexões LAN para a WAN. No modo “router”, o dispositivo encaminha o tráfego sem realizar o NAT. |

| "wan_mtu" | "auto" | Ajusta o MTU da interface WAN. Não altere este parâmetro se não for expressamente solicitado pelo seu ISP |

| "dns" | "1.1.1.1" | Configura estáticamente os DNSs da interface WAN |

| "mac" | "80:85:44:20:F8:5E" | Configura o MAC da interface WAN. Para exportar para outros dispositivos deixe o valor em branco apenas com as aspas “”. Defina um mac no formato AA:BB:CC:DD:EE:FF apenas se houver necessidade de clonar o mac de outro dispositivo para fins de autenticação em um BRAS |

| "dns_pri" | "low" | Ajusta a prioridade de resolução DNS. ajuste esta opção em caso de uso de Multiplas WANs para priorizar determinada WAN |

| "isp" | "none" | Função para uso futuro, deixe o atributo como “none” |

| "time_ctrl_enable" | "0" | Habilitar rediscagem automática da interface WAN (0- Desativado, 3- Rediscagem Agendada, 4- Desconexão Agendada, 5- Rediscagem por intervalo) |

| "time_ctrl_value" | "0-6;01:00" | Define os dias da semana de Domingo(0) a sábado(6) e o horário para realizar a rediscagem automática |

| "abnormal_ip_enable" | "0" | Configurar a detecção de IPs anormais (0- Desativado, 1- Ativado). ao ser detecum IP anormal ser detectado a conexão de WAN reiniciará |

| "abnormal_ip_list" | "0.0.0.0" | Configurar IPs a serem detectados para disparar o reinício da WAN. DEIXE O VALOR SEMPRE EM BRANCO “ ” usando somente quando for necessário |

Exemplo de código de configuração

1

####################################################################################################

2

3

#

4

#function=wan

5

#path=Interface - WAN settings - WAN settings

6

#

7

# If the MAC address is empty, the MAC address corresponding to the WAN port in the current parameters will be

used preferentially.

8

# If no corresponding WAN port is found, a randomly generated MAC address will be used.

9

10

physics_wan_num={"num":1}

11

wan={

12

"wan":"WAN1",

13

"group":"",

14

"remark":"",

15

"proto":"dhcp",

16

"bandwidth_up":0,

17

"bandwidth_down":0,

18

"detection":"1",

19

"balanced":"1",

20

"work_mode":"gateway",

21

"wan_mtu":"auto",

22

"dns":"",

23

"mac":"80:85:44:20:F8:5E",

24

"dns_pri":"low",

25

"isp":"none",

26

"time_ctrl_enable":"0",

27

"time_ctrl_value":"",

28

"abnormal_ip_enable":"0",

29

"abnormal_ip_list":""

30

}

Configuração de Interfaces LAN

Esta configuração em JSON estabelece as definições para a interface LAN do dispositivo, definindo uma estrutura hierárquica onde a interface principal (LAN1) concentra os parâmetros essenciais, enquanto as interfaces LAN2, LAN3 e LAN4 são vinculadas a ela, formando um único segmento de rede.

Configuração da LAN1

- Endereço IP e Máscara: A LAN1 é configurada com o endereço IP 192.168.255.1 e máscara 255.255.255.0, definindo a rede local padrão para os dispositivos conectados.

- MAC Address: O endereço MAC é explicitamente definido como 80:85:44:20:F8:5D. Caso este campo estivesse vazio, o sistema usaria o MAC correspondente à porta LAN ou um gerado aleatoriamente.

- Serviço DHCP: O DHCP está habilitado, permitindo a distribuição automática de endereços IP. O pool vai de 192.168.255.10 a 192.168.255.240, com tempo de concessão de 3600 segundos. O gateway e o DNS primário apontam para 192.168.255.1, enquanto o DNS secundário está configurado como 0.0.0.0, indicando que não há um segundo servidor DNS definido.

- Sub-redes: A opção de sub-rede está desativada (subnet_enable: 0) e a lista de sub-redes encontra-se vazia, o que significa que não há segmentação adicional da LAN.

- Configuração das Interfaces Vinculadas (LAN2, LAN3 e LAN4) Cada uma das interfaces LAN2, LAN3 e LAN4 está associada à LAN1 por meio do parâmetro “bind” : “LAN1” . Isso indica que elas não possuem configurações próprias de IP ou DHCP, herdando ou compartilhando os mesmos parâmetros da interface principal. Tal abordagem é útil para agregar múltiplas portas físicas em um único domínio de broadcast, facilitando o gerenciamento e a consolidação do tráfego.

Em resumo, esta configuração visa centralizar o gerenciamento da rede local na interface LAN1, que fornece os parâmetros básicos de endereçamento e distribuição de IP via DHCP, enquanto as demais interfaces operam de forma integrada, ampliando a capacidade física do segmento sem comprometer a uniformidade das configurações.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “lan” | “LAN1” | Específicando a interface física conforme descrito fisicamente no dispositivo |

| “bind” | “off” | Parametro para vincular com outra interface física em bridge. não modifique o “off” da LAN1, pois a LAN1 é a Lan default e ocorrerá erro ao aplicar a regra |

| “lan_ipaddr” | “192.168.255.1” | Ip da interface |

| “lan_netmask” | “255.255.255.0” | Máscara de rede da interface |

| “remark” | “” | Comentários para identificação |

| “mac” | “80:85:44:20:F8:5D” | MAC Address, em caso de exportação para outros dispositivos, deixe o valor em branco “” |

| “dhcp_type” | “on” | “on” Habilita o Servidor DHCP, “off” Desabilita |

| “dhcp_start” | “192.168.255.10” | Início do Range DHCP |

| “dhcp_end” | “192.168.255.240” | Final do Range DHCP |

| “dhcp_lease” | “3600” | tempo de lease DHCP em segundos, tempo mínimo=120 máximo=172800 |

| “dhcp_gateway” | “192.168.255.1” | Gateway DHCP(caso o dispositivo apenas forneça o dhcp e o gateway seja outro device) |

| “dhcp_mask” | “255.255.255.0” | Máscara do DHCP |

| “dhcp_dns0” | “192.168.255.1” | IP DNS Primário |

| “dhcp_dns1” | “0.0.0.0” | IP DNS Secundário |

| “dhcp_option” | “” | utilize este campo, caso precise enviar alguma option específica aos dispositivos |

| “subnet_enable” | “0” | Permite adicionar subredes com endereços IPs distintos na interface “0” Desativado, “1” ativado |

| “subnet_list” | “[]” | Específica os blocos da subnet, utilize a notação {“ip”:“10.0.0.1”,“mask”:“255.255.255.0”} dentro de cada conjunto de [] para específicar as subredes |

Exemplo de código de configuração

1 ################################################################5678910#111213141516#function=lan171819202122#path=Interface - LAN settings - LAN setting232425262728#293031323334# If the MAC address is empty, the MAC address corresponding to the LAN port in the current parameters35363738will be used preferentially.394041424344# If no corresponding LAN port is found, a randomly generated MAC address will be used.454647484950515253#LAN545556575859lan={606162636465"lan":"LAN1",666768697071"bind":"off",727374757677"lan_ipaddr":"192.168.255.1",787980818283"lan_netmask":"255.255.255.0",848586878889"remark":"",909192939495"mac":"80:85:44:20:F8:5D",96979899100101"dhcp_type":"on",102103104105106107"dhcp_start":"192.168.255.10",108109110111112113"dhcp_end":"192.168.255.240",114115116117118119"dhcp_lease":"3600",120121122123124125"dhcp_gateway":"192.168.255.1",126127128129130131"dhcp_mask":"255.255.255.0",132133134135136137"dhcp_dns0":"192.168.255.1",138139140141142143"dhcp_dns1":"0.0.0.0",144145146147148149"dhcp_option":"",150151152153154155"subnet_enable":0,156157158159160161"subnet_list":[]}162163164165166167lan={"lan":"LAN2","bind":"LAN1"}168169170171172173lan={"lan":"LAN3","bind":"LAN1"}174175176177178179lan={"lan":"LAN4","bind":"LAN1"}180181182

2

Configuração de VLAN e DHCP

Esta configuração em JSON define três VLANs distintas para segmentar o tráfego da rede em ambientes separados, cada uma com suas próprias definições de IP e parâmetros de servidor DHCP. De forma resumida:

- VLAN 10 - Administrativo:

- IP/Máscara: 192.168.10.1 / 255.255.255.0

- DHCP: Ativado com faixa de endereços de 192.168.10.100 a 192.168.10.200, lease de 3600 segundos, e gateway e DNS apontando para 192.168.10.1

- VLAN 20 - Acadêmico:

- IP/Máscara: 192.168.20.1 / 255.255.255.0

- DHCP: Ativado com faixa de endereços de 192.168.20.100 a 192.168.20.200, lease de 3600 segundos, e gateway e DNS apontando para 192.168.20.1

- VLAN 30 - Visitantes:

- IP/Máscara: 192.168.30.1 / 255.255.255.0

- DHCP: Ativado com faixa de endereços de 192.168.30.100 a 192.168.30.200, lease de 3600 segundos, e gateway e DNS apontando para 192.168.30.1

Cada bloco configura um segmento de rede com endereçamento exclusivo, garantindo que dispositivos conectados recebam IPs dentro do respectivo escopo e mantendo a separação do tráfego conforme o perfil (Administrativo, Acadêmico e Visitantes). A diretiva de MAC, que utiliza o endereço definido ou, se vazio, o da porta LAN (ou um gerado aleatoriamente), reforça a integridade da identificação física da interface. Por fim, todas as VLANs estão vinculadas à interface “LAN1”, sugerindo que a segregação lógica será aplicada sobre uma mesma porta física, geralmente acompanhada de configurações de tagging em um switch gerenciável.

Esta abordagem permite um controle refinado do tráfego, segurança e eficiência na gestão dos recursos de rede, aspectos essenciais para ambientes corporativos e institucionais.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “vlanid” | “10” | VLAN ID |

| “lan_ipaddr” | “192.168.10.1” | IP Gateway da interface |

| “lan_netmask” | “255.255.255.0” | Máscara de rede |

| “dhcp_type” | “on” | “on” Ativa o serviço DHCP “off” Desativa |

| “dhcp_lease” | “3600” | Tempo de Lease DHCP |

| “dhcp_start” | “192.168.10.100” | Primeiro IP do Range DHCP |

| “dhcp_end” | “192.168.10.200” | Ultimo IP do Range DHCP |

| “dhcp_gateway” | “192.168.10.1” | Gateway DHCP (caso o dispositivo apenas forneça o dhcp e o gateway seja outro device) |

| “dhcp_dns0” | “192.168.10.1” | IP do DNs Primário |

| “dhcp_dns1” | “8.8.8.8” | IP do DNS Secundário |

| “dhcp_mask” | “255.255.255.0” | Mascara do DHCP |

| “mac” | “00:0E:01:57:AF:CB” | MAC da interface, em caso de exportação de um dispositivo a outro verifique a real necessidade de exportar esta informação |

| “remark” | “Administrativo” | Comentário para identificação do serviço utilizado na vlan, para melhor organização |

| “dhcp_option” | “” | Utilize este campo, caso precise enviar alguma option específica para os dispositivos |

| “untag_port” | “LAN2” | utilize para colocar portas físicas específicas em modo untag na vlan específica |

| “bind” | “LAN1” | selecione em quais portas a VLAN estará configurada |

Exemplo de código de configuração

1 #function=lan5678910#path=Interface - LAN settings - LAN setting111213141516#171819202122# If the MAC address is empty, the MAC address corresponding to the LAN port in the current parameters23242526will be used preferentially.272829303132# If no corresponding LAN port is found, a randomly generated MAC address will be used.333435363738394041424344vlan={454647484950"vlanid":"10",515253545556"lan_ipaddr":"192.168.10.1",575859606162"lan_netmask":"255.255.255.0",636465666768"dhcp_type":"on",697071727374"dhcp_lease":3600,757677787980"dhcp_start":"192.168.10.100",818283848586"dhcp_end":"192.168.10.200",878889909192"dhcp_gateway":"192.168.10.1",939495969798"dhcp_dns0":"192.168.10.1",99100101102103104"dhcp_dns1":"8.8.8.8",105106107108109110"dhcp_mask":"255.255.255.0",111112113114115116"mac":"00:0E:01:57:AF:CB",117118119120121122"remark":"Administrativo",123124125126127128"dhcp_option":"",129130131132133134"untag_port":"",135136137138139140"bind":"LAN1"}141142143144145146vlan={147148149150151152"vlanid":"20",153154155156157158"lan_ipaddr":"192.168.20.1",159160161162163164"lan_netmask":"255.255.255.0",165166167168169170"dhcp_type":"on",171172173174175176"dhcp_lease":3600,177178179180181182"dhcp_start":"192.168.20.100",183184185186187188"dhcp_end":"192.168.20.200",189190191192193194"dhcp_gateway":"192.168.20.1",195196197198199200"dhcp_dns0":"192.168.20.1",201202203204205206"dhcp_dns1":"8.8.8.8",207208209210211212"dhcp_mask":"255.255.255.0",213214215216217218"mac":"00:82:42:DA:89:BD",219220221222223224"remark":"Academico",225226227228229230"dhcp_option":"",231232233234235236"untag_port":"",237238239240241242"bind":"LAN1"}243244245246247248vlan={249250251252253254"vlanid":"30",255256257258259260"lan_ipaddr":"192.168.30.1",261262263264265266"lan_netmask":"255.255.255.0",267268269270271272"dhcp_type":"on",273274275276277278"dhcp_lease":3600,279280281282283284"dhcp_start":"192.168.30.100",285286287288289290"dhcp_end":"192.168.30.200",291292293294295296"dhcp_gateway":"192.168.30.1",297298299300301302"dhcp_dns0":"192.168.30.1",303304305306307308"dhcp_dns1":"8.8.8.8",309310311312313314"dhcp_mask":"255.255.255.0",315316317318319320"mac":"00:A8:43:80:37:86",321322323324325326"remark":"Visitantes",327328329330331332"dhcp_option":"",333334335336337338"untag_port":"",339340341342343344"bind":"LAN1"}345

2

Configuração de Grupo de IP

Esta configuração em JSON estabelece os grupos de endereçamento IP que serão referenciados pelas regras de ACL, permitindo que o administrador de rede segmente e controle o tráfego de forma precisa e segura. Cada grupo representa um intervalo específico de endereços IP, facilitando a definição de políticas de acesso baseadas em categorias, como Administrativo, Acadêmico, Visitantes e um grupo padrão.

- Administrativo: Define o intervalo de IPs de 192.168.10.1 a 192.168.10.254 e possui o identificador “1” . Este grupo é destinado aos dispositivos e usuários com perfil administrativo, permitindo a aplicação de regras específicas para ambientes críticos.

- Acadêmico: Abrange o intervalo de 192.168.20.1 a 192.168.20.254, identificado pelo valor “2” . Este grupo segmenta os usuários acadêmicos, possibilitando políticas diferenciadas que atendam às necessidades desse ambiente.

- Visitantes: Configurado com o range de 192.168.30.1 a 192.168.30.254 e identificado como “3” , este grupo é utilizado para isolar o tráfego dos dispositivos de visitantes, contribuindo para a segurança e a organização da rede.

- defalt: Engloba o intervalo de 192.168.255.1 a 192.168.255.254, com o identificador “4” . Este grupo serve como padrão ou fallback, para dispositivos que não se enquadrem nos demais grupos definidos.

Ao definir esses grupos com os respectivos intervalos e identificadores, a configuração possibilita a referência clara e consistente nas regras de ACL, assegurando que a máscara de sub-rede e os intervalos de endereçamento sejam aplicados corretamente. Dessa forma, é possível implementar controles de acesso refinados, promovendo uma rede mais segura e bem gerenciada.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “name” | “Academico” | Nome do grupo |

| “ips” | “192.168.20.1-192.168.20.254” | Range de endereçamento |

| “id” | “1” | index de sequenciamento |

Exemplo de código de configuração

1

#

2

3

4

#function=ip_group

5

6

7

#path=Router - Behavior - IP address group

8

9

10

11

12

13

14

15

16

group={

17

18

19

"name":"Academico",

20

21

22

"ips":"192.168.20.1-192.168.20.254",

23

24

25

"id":"2"}

26

27

28

group={

29

30

31

"name":"Visitantes",

32

33

34

"ips":"192.168.30.1-192.168.30.254",

35

36

37

"id":"3"}

38

39

40

group={

41

42

43

"name":"Administrativo",

44

45

46

"ips":"192.168.10.1-192.168.10.254",

47

48

49

"id":"1"}

50

51

52

group={

53

54

55

"name":"default",

56

57

58

"ips":"192.168.255.1-192.168.255.254",

59

60

61

"id":"4"}

Configuração de ACL

Esta configuração em JSON estabelece as regras do firewall por meio de ACL (Access Control List) para bloquear o tráfego de pacotes entre diferentes VLANs, garantindo que usuários conectados a uma VLAN não tenham acesso a outras. Em outras palavras, o objetivo é evitar a comunicação direta LAN-to-LAN pelo roteador, promovendo uma segregação efetiva dos ambientes.

Configuração Geral

- Modo Básico: Define o modo padrão do sistema como “accept”, ou seja, na ausência de regras específicas, o tráfego seria aceito. Contudo, as regras ACL possuem prioridade e, quando acionadas, realizam a ação de “drop” para descartar os pacotes indesejados.

Detalhamento das Regras ACL

- AdministrativoBlock:

- Origem: 192.168.10.1-192.168.10.254 (VLAN Administrativo)

- Destino: 192.168.20.1-192.168.20.254 e 192.168.30.1-192.168.30.254 (VLAN Acadêmico e Visitantes)

- Ação: drop

- Prioridade: 30000

- Logs: Ativados

- Aplicação Temporal: Configurada para “all” , ou pode ser personalizada com um intervalo específico, conforme a necessidade.

- AcademicoBlock:

- Origem: 192.168.20.1-192.168.20.254 (VLAN Acadêmico)

- Destino: 192.168.10.1-192.168.10.254 e 192.168.30.1-192.168.30.254 (VLAN Administrativo e Visitantes)

- Ação: drop

- Prioridade: 30000

- Logs: Ativados

- Aplicação Temporal: "all"

- VisitantesBlock:

- Origem: 192.168.30.1-192.168.30.254 (VLAN Visitantes)

- Destino: 192.168.10.1-192.168.10.254 e 192.168.20.1-192.168.20.254 (VLAN Administrativo e Acadêmico)

- Ação: drop

- Prioridade: 30000

- Logs: Ativados

- Aplicação Temporal: "all"

- defaltBlock:

- Origem: 192.168.255.1-192.168.255.254 (VLAN Default)

- Destino: 192.168.10.1-192.168.10.254 e 192.168.20.1-192.168.20.254 (VLAN Administrativo e Acadêmico)

- Ação: drop

- Prioridade: 30000

- Logs: Ativados

- Aplicação Temporal: "all"

Com essa abordagem, o firewall atua de forma preventiva, bloqueando tentativas de comunicação entre as VLANs e, assim, mantendo a integridade e a segurança do ambiente. Essa segmentação é fundamental para evitar que tráfegos indesejados ou não autorizados transitem entre áreas distintas, protegendo os dados e isolando os diferentes perfis de usuários dentro da rede.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “basic_mode” | “accept” | Modo padrão do sistema (accept/drop) |

| “acl_description” | “AdministrativoBlock” | Nome da regra de controle de acesso |

| “acl_enable” | “1” | Habilita regra (1- ativo, 0- inativo) |

| “log_enable” | “1” | Registro em log (1- ativo, 0- inativo) |

| “priority” | “30000” | Prioridade de processamento da regra |

| “acl_mode” | “drop” | Ação executada (drop/permit) |

| “source_ip” | “192.168.10.1-192.168.10.254” | Faixa de IPs locais |

| “remote_ip” |

“192.168.20.1-192.168.20.254,

192.168.30.1-192.168.30.254” |

Faixa de IPs remoto |

| “time_policy” | “0-6;09:00:00-18:00:00” | horários para a regra ser aplicada “0-6” dias da semana, “09:00:00” hora de início, “18:00:00” hora de encerramento da vigencia. para que a regra sempre esteja aplicada utilize “all” Lembre-se de usar exatamente a formatação que está dentro do campo valor |

Exemplo de código de configuração

1

basics={"mode":"accept"}

2

3

4

acl={

5

6

7

"describe":"AdministrativoBlock",

8

9

10

"enable":1,"log":"1",

11

12

13

"priority":"30000",

14

15

16

"mode":"drop",

17

18

19

"source":{"type":"ip", "value":"192.168.10.1-192.168.10.254"},

20

21

22

"remote":{

23

24

25

"ip_range":"",

26

27

28

"ip_range_not":0,

29

30

31

"ip":"192.168.20.1-192.168.20.254,192.168.30.1-192.168.30.254",

32

33

34

"port":"",

35

36

37

"dns":"0"},

38

39

40

"time":{"type":"all"}

41

42

43

}

44

45

46

acl={

47

48

49

"describe":"AcademicoBlock",

50

51

52

"enable":1,"log":"1",

53

54

55

"priority":"30000",

56

57

58

"mode":"drop",

59

60

61

"source":{"type":"ip", "value":"192.168.20.1-192.168.20.254"},

62

63

64

"remote":{

65

66

67

"ip_range":"",

68

69

70

"ip_range_not":0,

71

72

73

74

"ip":"192.168.10.1-192.168.10.254,192.168.30.1-192.168.30.254",

75

76

77

"port":"",

78

79

80

"dns":"0"},

81

82

83

"time":{"type":"all"}

84

85

86

}

87

88

89

acl={

90

91

92

"describe":"VisitantesBlock",

93

94

95

"enable":1,"log":"1",

96

97

98

"priority":"30000",

99

100

101

"mode":"drop",

102

103

104

"source":{"type":"ip","value":"192.168.30.1-192.168.30.254"},

105

106

107

"remote":{

108

109

110

"ip_range":"",

111

112

113

"ip_range_not":0,

114

115

116

117

"ip":"192.168.10.1-192.168.10.254,192.168.20.1-192.168.20.254",

118

119

120

"port":"",

121

122

123

"dns":"0"},

124

125

126

"time":{"type":"all"}

127

128

129

}

130

131

132

acl={

133

134

135

"describe":"defaultBlock",

136

137

138

"enable":1,"log":"1",

139

140

141

"priority":"30000",

142

143

144

"mode":"drop",

145

146

147

"source":{"type":"ip","value":"192.168.255.1-192.168.255.254"},

148

149

150

"remote":{

151

152

153

"ip_range":"",

154

155

156

"ip_range_not":0,

157

158

159

160

"ip":"192.168.10.1-192.168.10.254,192.168.20.1-192.168.20.254",

161

162

163

"port":"",

164

165

166

"dns":"0"},

167

168

169

"time":{"type":"all"}

170

171

172

}

Bloqueio de Dominio

Para restringir o acesso a sites específicos dentro da rede, é necessário configurar a lista de domínios bloqueados. Esse mecanismo permite que o administrador de rede impeça conexões para serviços não autorizados, garantindo maior controle sobre o tráfego de saída.

No exemplo abaixo, Esta configuração em JSON mostra como configurar domínios relacionados a jogos online, redes sociais, serviços de streaming e compartilhamento de arquivos. O bloqueio pode ser implementado diretamente no firewall ou em um sistema de filtragem de DNS, impedindo a resolução desses endereços e, consequentemente, o acesso aos sites especificados.

Código de exemplo

1 dns=[

2 "intl.garena.com",

3 "discord.com",

4 "tv.apple.com",

5 "hola.org",

6 "www.garena.sg",

7 "www.garena.vn",

8 "www.garena.co.th",

9 "www.garena.ph",

10 "www.garena.my",

11 "www.garena.co.id",

12 "www.paramountplus.com.br",

13 "www.starplus.com.br",

14 "www.starplus.com",

15 "www.kwai.com.br",

16 "www.kwai.com",

17 "www.lionsgateplus.com.br",

18 "www.lionsgateplus.com",

19 "www.primevideo.com",

20 "www.disneyplus.com",

21 "www.tiktok.com",

22 "www.hbomax.com",

23 "www.icloud.com",

24 "www.bittorrent.com",

25 "www.4shared.com"

26 ]

Configuração de Acesso Remoto

A configuração de acesso remoto permite que administradores gerenciem o dispositivo de maneira segura através da rede local (LAN) ou de redes externas (WAN). Esse tipo de configuração é essencial para a administração remota de equipamentos de rede, possibilitando ajustes e monitoramento sem a necessidade de acesso físico ao dispositivo.

No entanto, o acesso remoto via WAN deve ser configurado com cautela, garantindo que apenas IPs autorizados possam estabelecer conexão, evitando exposições desnecessárias e riscos de segurança.

Considerações Técnicas

- Segurança: O acesso remoto via WAN pode representar um risco significativo caso seja configurado de forma indiscriminada. Recomenda-se restringir o acesso a IPs específicos, evitando exposições desnecessárias.

- Uso de portas seguras: A escolha da porta de acesso remoto (remote_port) deve evitar portas comumente utilizadas (ex: 22, 23, 80, 443, 3389), pois essas portas são frequentemente alvos de ataques automatizados.

- Filtragem de IPs: O parâmetro source_restrictions permite definir quais IPs ou blocos de IPs podem acessar remotamente o dispositivo. Recomenda-se evitar valores como 0.0.0.0/0, pois isso libera o acesso para qualquer origem.

- Monitoramento de Logs: Caso o acesso remoto esteja ativado, é essencial monitorar os logs do sistema para identificar tentativas de acesso não autorizadas e possíveis tentativas de ataque.

- Firewall e NAT: Em redes protegidas por firewall, é necessário garantir que a porta especificada em remote_port esteja aberta e devidamente encaminhada para o dispositivo de destino.

Essa configuração permite um gerenciamento remoto eficiente do equipamento, garantindo flexibilidade na administração, mas requer atenção redobrada quanto à segurança para evitar acessos indevidos e vulnerabilidades na rede.

Para a configuração do acesso ao dispositivo, tanto local quanto remoto, deve ser seguido o padrão abaixo:

Estrutura de Configuração

A configuração é composta por quatro parâmetros fundamentais que controlam o comportamento do acesso remoto, tanto via LAN quanto via WAN.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “lan_port” | “80” | Porta de acesso via LAN |

| “remote_enable” | “1” | Ativa o acesso remoto (1 para ativar, 0 para desativar) |

| “remote_port” | “15555” | Porta de acesso externo via WAN |

| “source_restrictions” | “0.0.0.0/0,200.200.200.0/24” | Blocos de IP liberados para acesso via WAN |

Exemplo de código de configuração

1 basics={3456"lan_port":80,78910"remote_enable":1,11121314"remote_port":15555,15161718"source_restrictions":"0.0.0.0/0,200.200.200.0/24"19202122}23

2

Habilitar a Autenticação Via Radius

Para configurar a autenticação via Radius, utilize o parâmetro abaixo dentro do código de configuração.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “radius” | “0” | Habilitar a autenticação via Radius (0- Desativado, 1- Ativado) |

Exemplo de código de configuração

1

basics={

2

3

4

"radius":0

5

6

7

}

Configuração Radius

A configuração apresentada refere-se à implementação de um servidor RADIUS (Remote Authentication Dial-In User Service) para gerenciar autenticação, autorização e contabilização de usuários em uma rede. O RADIUS é amplamente utilizado para reforçar a segurança em redes sem fio, garantindo que apenas usuários autorizados tenham acesso aos recursos da rede.

No contexto desta configuração, diversos parâmetros críticos são definidos para assegurar o funcionamento adequado do servidor RADIUS. O parâmetro state indica o estado operacional do servidor, onde 0 representa inativo e 1 ativo. Os campos auth_addr , web_auth_addr e billing_addr especificam os endereços IP e portas dos servidores responsáveis pela autenticação, autenticação via web e contabilização, respectivamente, seguindo o formato IP:porta. A offline_port designa a porta utilizada para comunicação offline, enquanto communication_key estabelece a chave secreta compartilhada entre o cliente RADIUS e o servidor para criptografar as mensagens transmitidas, reforçando a segurança da comunicação.

nas_identity identifica de forma única o NAS (Network Access Server) na infraestrutura RADIUS, sendo essencial para a distinção entre diferentes dispositivos de acesso na rede. O parâmetro interface determina qual interface de rede, como WAN1, será utilizada para o tráfego RADIUS. A opção get_user define se a lista de usuários será obtida diretamente do servidor RADIUS (1 para sim, 0 para não), enquanto auth_mode especifica o método de autenticação adotado: 0 para certificado, 1 para RADIUS e 2 para autenticação local precedendo o RADIUS.

A correta configuração desses parâmetros é vital para garantir que o servidor RADIUS opere de maneira eficiente e segura, proporcionando um controle rigoroso sobre o acesso à rede e monitoramento adequado das atividades dos usuários.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| “state” | “0” | Estado (0- inativo, 1- ativo) |

| “auth_addr” | “xxx.xxx.xxx.xxx:1812” | Endereço de autenticação |

| “web_auth_addr” | “xxx.xxx.xxx.xxx:1812” | Endereço para autenticação via web |

| “billing_addr” | “xxx.xxx.xxx.xxx:1813” | Endereço para faturamento |

| “offline_port” | “3799” | Porta offline |

| “communication_key” | “123456” | Chave de comunicação |

| “nas_identity” | “Intelbras” | Identidade do NAS |

| “interface” | “WAN1” | Interface de rede utilizada |

| “get_user” | “0” | Obter lista de usuários do Servidor (0- não, 1- sim) |

| “auth_mode” | “1” | Modo de autenticação: (0- certificado, 1- Radius, 2- Local antes do Radius) |

Exemplo de código de configuração

1 radius={5678910"state":1,111213141516"auth_addr":"10.10.10.100:1812",171819202122"web_auth_addr":"10.10.10.100:1812",232425262728"billing_addr":"10.10.10.100:1813",293031323334"offline_port":3799,353637383940"communication_key":"chavecomplexa",414243444546"nas_identity":"SOO-12345678",474849505152"interface":"WAN1",535455565758"get_user":0,596061626364"auth_mode":1656667686970}71

2

Configuração de Usuários Locais

A configuração apresentada abaixo refere-se à criação e gerenciamento de usuários locais no dispositivo, garantindo controle de acesso e permissões específicas para cada perfil. Essa configuração permite tanto a definição de credenciais em texto plano quanto a utilização de chaves encriptadas, fornecendo uma abordagem flexível e segura para administração de usuários.

No contexto desta implementação, os parâmetros encrypt_user e encrypt_passwd armazenam as credenciais do usuário de forma encriptada, sendo exportadas diretamente pelo dispositivo. Essa prática reforça a segurança, impedindo que credenciais sejam expostas em texto claro. Caso o usuário opte por definir manualmente o nome e a senha, os campos encriptados devem ser deixados em branco. Essa abordagem garante compatibilidade com diferentes cenários de configuração, evitando conflitos ao importar dados para outro dispositivo

Ao exportar a configuração de outro roteador não modifique sob nenhuma hipótese, nenhum parâmetro dos campos encrypt_user e encrypt_passwd pois poderá inutilizar o acesso ao dispositivo, sendo necessário redefiní-lo as configurações de fábrica

Os parâmetros user e passwd permitem a inserção das credenciais em texto plano, sendo recomendados apenas para a configuração inicial de usuários. Uma vez que as credenciais são configuradas, o ideal é utilizar os valores encriptados gerados pelo próprio sistema. Essa prática minimiza riscos de exposição e garante maior segurança ao gerenciamento de acessos.

O parâmetro role define o nível de permissão do usuário no sistema. O valor Administrators concede acesso total às configurações do dispositivo, permitindo modificações e ajustes avançados. Já a opção guest restringe as permissões, permitindo apenas a visualização de configurações sem possibilidade de alteração. Essa diferenciação de privilégios assegura que somente usuários autorizados possam realizar mudanças críticas na infraestrutura do sistema.

A correta configuração desses parâmetros é essencial para garantir um ambiente seguro e bem administrado, permitindo um controle granular sobre os acessos ao dispositivo e prevenindo modificações indevidas por usuários não autorizados.

Tabela de parâmetros

| Parâmetro | Valor | Descrição |

| "encrypt_user" | “DS93rp5htvmcSw==” | Chave encriptada do usuário, exportada pelo dispositivo. Não Modifique este parâmetro se for exportar para outro device. Caso coloque o usuário em texto plano, por favor deixe o campo em branco “” |

| "encrypt_passwd" | "QVRUvV8oyU=" | Chave encriptada da senha, exportada pelo dispositivo. Não Modifique este parâmetro se for exportar para outro device. Caso coloque o usuário em texto plano, por favor deixe o campo em branco “” |

| "user" | “usuario” | Nome de usuário em texto plano, use caso queira configurar um usuário pela primeira vez. Prefira usar o parâmetro encriptado exportado pelo dispositivo. Caso tenha um usuário encriptado configurado, deixe o campo em branco“” |

| "passwd" | “senhacomplexa” | Senha do usuário em texto plano, use caso queira configurar uma senha pela primeira vez. Prefira usar o parâmetro encriptado exportado pelo dispositivo. Caso tenha um senha encriptada configurada, deixe o campo em branco“” |

| "role" | “Administrators” | Função do usuário (Administrators- Permissão total para alteração de configurações; guest- usuário com permissões apenas de visualização) |

Exemplo de código de configuração

1 user={3456"encrypt_user":"",78910"encrypt_passwd":"",11121314"user":"usuario",15161718"passwd":"senhacomplexa",19202122"role":"Administrators"23242526}27282930user={31323334"encrypt_user":"uyIz21VtF3N7CErRtY8Ssg==",35363738"encrypt_passwd":"t/ffuYNFBY6oyeG2R3WwsA==",39404142"user":"",43444546"passwd":"",47484950"role":"Administrators"51525354}55565758user={59606162"encrypt_user":"SIM3gJ3ZoLYS5L7wlFCaaA==",63646566"encrypt_passwd":"t/ffuYNFBY6oyeG2R3WwsA==",67686970"user":"",71727374"passwd":"",75767778"role":"guest"79808182}83

2

Exemplo de código de configuração completa

A seguir, apresenta-se um exemplo de configuração completa do dispositivo, estruturado em um script padrão adaptado ao cenário proposto. Esse script integra de forma otimizada todas as definições discutidas anteriormente, garantindo um ambiente seguro, gerenciável e alinhado às melhores práticas de configuração. Cada parâmetro foi cuidadosamente ajustado para assegurar compatibilidade, eficiência operacional e reforço dos mecanismos de controle e segurança do sistema.

A configuração abaixo está estruturada de maneira a trazer maior legibilidade do documento, porém na

execução final deve-se atentar para que não haja caracteres de quebra de linha (/n)(/t) para evitar erros

de sintaxe

Recomenda-se que as configurações sejam geradas nos respectivos menus web para melhor assertividade do

padrão e apenas proceder as alterações dos campos que forem necessários.

Exemplo de código de configuração completa

1 #5678910# Export Date : 2025-02-28 14:19:27111213141516# Model : R3005G171819202122# SN : MWDM08003883A232425262728# SVN : 89555293031323334# Version : 25.02.20V353637383940# Build Time : 2025-02-19 17:59:57414243444546################################################################474849505152535455#565758596061#function=time_group626364656667#path=Router - Behavior - Time group686970717273747576################################################################777879808182838485#868788899091#function=ip_group929394959697#path=Router - Behavior - IP address group9899100101102103104105106group={107108109110111112"name":"Academico",113114115116117118"ips":"192.168.20.1-192.168.20.254",119120121122123124"id":"2"125126127128129130}131132133134135136group={137138139140141142"name":"Visitantes",143144145146147148"ips":"192.168.30.1-192.168.30.254",149150151152153154"id":"3"155156157158159160}161162163164165166group={167168169170171172"name":"Administrativo",173174175176177178"ips":"192.168.10.1-192.168.10.254",179180181182183184"id":"1"185186187188189190}191192193194195196group={197198199200201202"name":"default",203204205206207208"ips":"192.168.255.1-192.168.255.254",209210211212213214"id":"4"215216217218219220}221222223224225226################################################################227228229230231232233234235#236237238239240241#function=dns_group242243244245246247#path=Router - Advanced - DNS policy - DNS group248249250251252253254255256basics={257258259260261262"update":0263264265266267268}269270271272273274################################################################275276277278279280281282283#284285286287288289#function=addr_range290291292293294295#path=Interface - Policy routing - Address range296297298299300301302303304range={305306307308309310"Custom1_enable":0,311312313314315316"Custom1":[]317318319320321322}323324325326327328range={329330331332333334"Custom2_enable":0,335336337338339340"Custom2":[]341342343344345346}347348349350351352################################################################353354355356357358359360361#362363364365366367#function=wan_extend368369370371372373#path=Interface - WAN settings - WAN extend374375376377378379380381382basics={383384385386387388"enable":0,389390391392393394"native":1395396397398399400}401402403404405406################################################################407408409410411412413414415#416417418419420421#function=multi_dial422423424425426427#path=Interface - WAN settings - MultiDial428429430431432433434435436basics={"enable":0}437438439440441442################################################################443444445446447448449450451#452453454455456457#function=wan458459460461462463#path=Interface - WAN settings - WAN settings464465466467468469#470471472473474475# If the MAC address is empty, the MAC address corresponding to the WAN port in the current parameters476477478479will be used preferentially.480481482483484485# If no corresponding WAN port is found, a randomly generated MAC address will be used.486487488489490491492493494physics_wan_num={"num":2}495496497498499500wan={501502503504505506"wan":"WAN1",507508509510511512"group":"",513514515516517518"remark":"",519520521522523524"proto":"dhcp",525526527528529530"bandwidth_up":0,531532533534535536"bandwidth_down":0,537538539540541542"detection":"1",543544545546547548"balanced":"1",549550551552553554"work_mode":"gateway",555556557558559560"wan_mtu":"auto",561562563564565566"dns":"",567568569570571572"mac":"80:85:44:20:F8:5E",573574575576577578"dns_pri":"low",579580581582583584"isp":"none",585586587588589590"time_ctrl_enable":"0",591592593594595596"time_ctrl_value":"",597598599600601602"abnormal_ip_enable":"0",603604605606607608"abnormal_ip_list":""609610611612613614}615616617618619620################################################################621622623624625626627628629#630631632633634635#function=lan636637638639640641#path=Interface - LAN settings - LAN setting642643644645646647#648649650651652653# If the MAC address is empty, the MAC address corresponding to the LAN port in the current parameters654655656657will be used preferentially.658659660661662663# If no corresponding LAN port is found, a randomly generated MAC address will be used.664665666667668669670671672#LAN673674675676677678lan={679680681682683684"lan":"LAN1",685686687688689690"bind":"off",691692693694695696"lan_ipaddr":"192.168.255.1",697698699700701702"lan_netmask":"255.255.255.0",703704705706707708"remark":"",709710711712713714"mac":"80:85:44:20:F8:5D",715716717718719720"dhcp_type":"on",721722723724725726"dhcp_start":"192.168.255.10",727728729730731732"dhcp_end":"192.168.255.240",733734735736737738"dhcp_lease":"3600",739740741742743744"dhcp_gateway":"192.168.255.1",745746747748749750"dhcp_mask":"255.255.255.0",751752753754755756"dhcp_dns0":"192.168.255.1",757758759760761762"dhcp_dns1":"0.0.0.0",763764765766767768"dhcp_option":"",769770771772773774"subnet_enable":0,775776777778779780"subnet_list":[]781782783784785786}787788789790791792lan={793794795796797798"lan":"LAN2",799800801802803804"bind":"LAN1"805806807808809810}811812813814815816lan={817818819820821822"lan":"LAN3",823824825826827828"bind":"LAN1"829830831832833834}835836837838839840lan={841842843844845846"lan":"LAN4",847848849850851852"bind":"LAN1"853854855856857858}859860861862863864865866867#VLAN868869870871872873vlan={874875876877878879"vlanid":"10",880881882883884885"lan_ipaddr":"192.168.10.1",886887888889890891"lan_netmask":"255.255.255.0",892893894895896897"dhcp_type":"on",898899900901902903"dhcp_lease":3600,904905906907908909"dhcp_start":"192.168.10.100",910911912913914915"dhcp_end":"192.168.10.200",916917918919920921"dhcp_gateway":"192.168.10.1",922923924925926927"dhcp_dns0":"192.168.10.1",928929930931932933"dhcp_dns1":"8.8.8.8",934935936937938939"dhcp_mask":"255.255.255.0",940941942943944945"mac":"00:0E:01:57:AF:CB",946947948949950951"remark":"Administrativo",952953954955956957"dhcp_option":"",958959960961962963"untag_port":"",964965966967968969"bind":"LAN1,LAN2,LAN3,LAN4"970971972973974975}976977978979980981vlan={982983984985986987"vlanid":"20",988989990991992993"lan_ipaddr":"192.168.20.1",994995996997998999"lan_netmask":"255.255.255.0",100010011002100310041005"dhcp_type":"on",100610071008100910101011"dhcp_lease":3600,101210131014101510161017"dhcp_start":"192.168.20.100",101810191020102110221023"dhcp_end":"192.168.20.200",102410251026102710281029"dhcp_gateway":"192.168.20.1",103010311032103310341035"dhcp_dns0":"192.168.20.1",103610371038103910401041"dhcp_dns1":"8.8.8.8",104210431044104510461047"dhcp_mask":"255.255.255.0",104810491050105110521053"mac":"00:82:42:DA:89:BD",105410551056105710581059"remark":"Academico",106010611062106310641065"dhcp_option":"",106610671068106910701071"untag_port":"",107210731074107510761077"bind":"LAN1,LAN2,LAN3,LAN4"107810791080108110821083}108410851086108710881089vlan={109010911092109310941095"vlanid":"30",109610971098109911001101"lan_ipaddr":"192.168.30.1",110211031104110511061107"lan_netmask":"255.255.255.0",110811091110111111121113"dhcp_type":"on",111411151116111711181119"dhcp_lease":3600,112011211122112311241125"dhcp_start":"192.168.30.100",112611271128112911301131"dhcp_end":"192.168.30.200",113211331134113511361137"dhcp_gateway":"192.168.30.1",113811391140114111421143"dhcp_dns0":"192.168.30.1",114411451146114711481149"dhcp_dns1":"8.8.8.8",115011511152115311541155"dhcp_mask":"255.255.255.0",115611571158115911601161"mac":"00:A8:43:80:37:86",116211631164116511661167"remark":"Visitantes",116811691170117111721173"dhcp_option":"",117411751176117711781179"untag_port":"",118011811182118311841185"bind":"LAN1,LAN2,LAN3,LAN4"118611871188118911901191}119211931194119511961197################################################################119811991200120112021203120412051206#utilize caso precise fixar um IP em algum device específico internamente, necessário obter o mac1207120812091210previamente121112121213121412151216#function=arp_bind121712181219122012211222#path=Router - Security - ARP list122312241225122612271228122912301231arp={123212331234123512361237"describe":"DESKTOP-9A68P67",123812391240124112421243"ip":"192.168.255.11",124412451246124712481249"mac":"C0:25:A5:5A:5D:7D",125012511252125312541255"interface":"LAN",125612571258125912601261"type":"dynamic"126212631264126512661267}126812691270127112721273127412751276################################################################127712781279128012811282128312841285#128612871288128912901291#function=nat129212931294129512961297#path=Router - Advanced - Port mapping129812991300130113021303130413051306basics={130713081309131013111312"loopback":1,131313141315131613171318"fullcone":0}131913201321132213231324################################################################132513261327132813291330133113321333#133413351336133713381339#function=ovpn134013411342134313441345#path=Router - VPN - OVPN134613471348134913501351135213531354ovpn={135513561357135813591360"mode":"client",136113621363136413651366"proto":"tcp",136713681369137013711372"keepalive":60,137313741375137613771378"tls":0,137913801381138213831384"tls_auth":"",138513861387138813891390"cipher":"BF-CBC",139113921393139413951396"auth":"SHA1",139713981399140014011402"mtu":1400,140314041405140614071408"client_mode":"rt",140914101411141214131414"private_key_passwd":"",141514161417141814191420"username":"",142114221423142414251426"password":"",142714281429143014311432"server_addr":""143314341435143614371438}143914401441144214431444144514461447#user144814491450145114521453145414551456#certificate base encode145714581459146014611462cert={"ca_crt":""}146314641465146614671468cert={"dh1024_pem":""}146914701471147214731474cert={"server_crt":""}147514761477147814791480cert={"server_key":""}148114821483148414851486cert={"client_crt":""}148714881489149014911492cert={"client_key":""}149314941495149614971498################################################################149915001501150215031504150515061507#150815091510151115121513#function=acl151415151516151715181519#path=Router - Security - Access control152015211522152315241525152615271528basics={"mode":"accept"}152915301531153215331534acl={153515361537153815391540"describe":"AdministrativoBlock",154115421543154415451546"enable":1,"log":"1",154715481549155015511552"priority":"30000",155315541555155615571558"mode":"drop",155915601561156215631564"source":{"type":"ip", "value":"192.168.10.1-192.168.10.254"},156515661567156815691570"remote":{157115721573157415751576"ip_range":"",157715781579158015811582"ip_range_not":0,1583158415851586158715881589"ip":"192.168.20.1-192.168.20.254,192.168.30.1-192.168.30.254",159015911592159315941595"port":"",159615971598159916001601"dns":"0"},160216031604160516061607"time":{"type":"all"}160816091610161116121613}161416151616161716181619acl={162016211622162316241625"describe":"AcademicoBlock",162616271628162916301631"enable":1,"log":"1",163216331634163516361637"priority":"30000",163816391640164116421643"mode":"drop",164416451646164716481649"source":{"type":"ip", "value":"192.168.20.1-192.168.20.254"},165016511652165316541655"remote":{165616571658165916601661"ip_range":"",166216631664166516661667"ip_range_not":0,1668166916701671167216731674"ip":"192.168.10.1-192.168.10.254,192.168.30.1-192.168.30.254",167516761677167816791680"port":"",168116821683168416851686"dns":"0"},168716881689169016911692"time":{"type":"all"}169316941695169616971698}169917001701170217031704acl={170517061707170817091710"describe":"VisitantesBlock",171117121713171417151716"enable":1,"log":"1",171717181719172017211722"priority":"30000",172317241725172617271728"mode":"drop",172917301731173217331734"source":{"type":"ip","value":"192.168.30.1-192.168.30.254"},173517361737173817391740"remote":{174117421743174417451746"ip_range":"",174717481749175017511752"ip_range_not":0,1753175417551756175717581759"ip":"192.168.10.1-192.168.10.254,192.168.20.1-192.168.20.254",176017611762176317641765"port":"",176617671768176917701771"dns":"0"},177217731774177517761777"time":{"type":"all"}177817791780178117821783}178417851786178717881789acl={179017911792179317941795"describe":"defaultBlock",179617971798179918001801"enable":1,"log":"1",180218031804180518061807"priority":"30000",180818091810181118121813"mode":"drop",181418151816181718181819"source":{"type":"ip","value":"192.168.255.1-192.168.255.254"},182018211822182318241825"remote":{182618271828182918301831"ip_range":"",183218331834183518361837"ip_range_not":0,1838183918401841184218431844"ip":"192.168.10.1-192.168.10.254,192.168.20.1-192.168.20.254",184518461847184818491850"port":"",185118521853185418551856"dns":"0"},185718581859186018611862"time":{"type":"all"}186318641865186618671868}186918701871187218731874################################################################187518761877187818791880188118821883#188418851886188718881889#function=policy189018911892189318941895#path=Interface - Policy routing189618971898189919001901190219031904################################################################190519061907190819091910191119121913#191419151916191719181919#function=nat_one_by_one192019211922192319241925#path=Router - Advanced - NAT conversion - NAT one to one192619271928192919301931193219331934################################################################193519361937193819391940194119421943#194419451946194719481949#function=dns_acc195019511952195319541955#path=Router - Behavior - Domain name - Domain name filtering195619571958195919601961196219631964basics={"mode":"accept"}196519661967196819691970dns=[197119721973197419751976"intl.garena.com",197719781979198019811982"discord.com",198319841985198619871988"tv.apple.com",198919901991199219931994"hola.org",199519961997199819992000"www.garena.sg",200120022003200420052006"www.garena.vn",200720082009201020112012"www.garena.co.th",201320142015201620172018"www.garena.ph",201920202021202220232024"www.garena.my",202520262027202820292030"www.garena.co.id",203120322033203420352036"www.paramountplus.com.br",203720382039204020412042"www.starplus.com.br",204320442045204620472048"www.starplus.com",204920502051205220532054"www.kwai.com.br",205520562057205820592060"www.kwai.com",206120622063206420652066"www.lionsgateplus.com.br",206720682069207020712072"www.lionsgateplus.com",207320742075207620772078"www.primevideo.com",207920802081208220832084"www.disneyplus.com",208520862087208820892090"www.tiktok.com",209120922093209420952096"www.hbomax.com",209720982099210021012102"www.icloud.com",210321042105210621072108"www.bittorrent.com",210921102111211221132114"www.4shared.com"211521162117211821192120]212121222123212421252126212721282129################################################################213021312132213321342135213621372138#213921402141214221432144#function=web_access214521462147214821492150#path=System - Access setting215121522153215421552156#215721582159216021612162# source_restrictions: Access source restrictions, multiple ips are separated by commas216321642165216621672168# Format: ip,ip-ip,ip/mask,domain216921702171217221732174# e.g: 0.0.0.0/0,192.168.2.2,192.168.1.1-192.168.1.254,www.google.com217521762177217821792180218121822183basics={218421852186218721882189"lan_port":80,219021912192219321942195"remote_enable":1,219621972198219922002201"remote_port":8080,220222032204220522062207"source_restrictions":"0.0.0.0/0"220822092210221122122213}221422152216221722182219################################################################222022212222222322242225222622272228#222922302231223222332234#function=radius223522362237223822392240#path=Auth - Radius setting224122422243224422452246224722482249radius={225022512252225322542255"state":0,225622572258225922602261"auth_addr":"",226222632264226522662267"web_auth_addr":"",226822692270227122722273"billing_addr":"",227422752276227722782279"offline_port":3799,228022812282228322842285"communication_key":"123456",228622872288228922902291"nas_identity":"Intelbras",229222932294229522962297"interface":"WAN1",229822992300230123022303"get_user":0,"auth_mode":1230423052306230723082309}231023112312231323142315################################################################231623172318231923202321232223232324#232523262327232823292330#function=multi_user233123322333233423352336#path=System - Access setting233723382339234023412342#234323442345234623472348# Please do not modify the `´encrypt_user` and `encrypt_passwd` fields as they are encrypted. However,2349235023512352you can import them as-is to other devices.235323542355235623572358# If you need to modify or add a new user, please use the `user` and `passwd` fields, which are in2359236023612362plain text and not encrypted.236323642365236623672368# The `user` and `passwd` fields need to meet certain complexity requirements to ensure security. For2369237023712372more information, please refer to the product manual.237323742375237623772378# user: Please do not use common accounts. (such as `admin`,`root`,`guest`,`abc123`,`1q2w3e4r`...)237923802381238223832384# passwd: The password must contain the following content:238523862387238823892390# At least 10 characters239123922393239423952396# At least 2 uppercase letters239723982399240024012402# At least 1 lowercase letter240324042405240624072408# At least 2 digits240924102411241224132414# At least 2 special characters241524162417241824192420# Cannot use continuous sequences (such as AbCd, 123)242124222423242424252426# Continuous identical characters cannot exceed two times (such as 000, aaa)242724282429243024312432# Cannot use prohibited password243324342435243624372438243924402441basics={"radius":0}244224432444244524462447user={244824492450245124522453"encrypt_user":"",245424552456245724582459"encrypt_passwd":"",246024612462246324642465"user":"usuario",246624672468246924702471"passwd":"senhacomplexa",247224732474247524762477"role":"Administrators"247824792480248124822483}248424852486248724882489user={249024912492249324942495"encrypt_user":"uyIz21VtF3N7CErRtY8Ssg==",249624972498249925002501"encrypt_passwd":"t/ffuYNFBY6oyeG2R3WwsA==",250225032504250525062507"user":"",250825092510251125122513"passwd":"",251425152516251725182519"role":"Administrators"252025212522252325242525}252625272528252925302531user={253225332534253525362537"encrypt_user":"SIM3gJ3ZoLYS5L7wlFCaaA==",253825392540254125422543"encrypt_passwd":"t/ffuYNFBY6oyeG2R3WwsA==",254425452546254725482549"user":"",255025512552255325542555"passwd":"",255625572558255925602561"role":"guest"256225632564256525662567}256825692570257125722573257425752576257725782579################################################################2580

2

Suporte a clientes: (48) 2106 0006

Fórum: forum.intelbras.com.br

Suporte via chat: intelbras.com.br/suporte-tecnico

Suporte via e-mail : suporte@intelbras.com.br

SAC: 0800 7042767

Intelbras S/A - Indústria de Telecomunicação Eletrônica Brasileira.

Rodovia SC 281, km 4,5 – Sertão do Maruim – São José/SC - 88122-001

CNPJ 82.901.000/0014-41 - www.intelbras.com.br

Indústria Brasileira